Orosz vírus kémkedik az USA számítógépein

A G Data szakértői egy feltehetően orosz eredetű, rendkívül fejlett vírust fedeztek fel, melynek célja, hogy bizalmas adatokat lopjon az Egyesült Államok kormányzati számítógépeiről.

2008-ban derült fény egy jelentős számítógépes támadásra az Egyesült Államok ellen. Az akció úgy indult, hogy valaki egy USB meghajtót "hagyott el" a Védelmi Minisztérium parkolójában. Az adathordozó az Agent.btz nevű kártevőt tartalmazta, amely megfertőzte az Egyesült Államok katonai hálózatát, és képes volt a megtámadott gépeken hátsó ajtókat nyitni, majd azokon keresztül adatokat kiszivárogtatni.

A G Data szakértői most egy új, fejlettebb vírust találtak, és azt állítják, hogy a kártevő az elmúlt három évben már aktívan működhetett. A kémprogram kódjában az Uroburos név szerepel, mely egy ókori görög szimbólumból ered, és egy saját farkába harapó sárkányt ábrázol. A név azonban megjelenik a Resident Evil film- és videojáték-sorozatban is, méghozzá egy olyan vírushoz kapcsolódóan, aminek segítségével a készítői a világ hatalmi egyensúlyát akarják megváltoztatni.

A biztonsági cég szerint a rendkívül összetett programkód, az orosz nyelv használata, valamint az a tény, hogy az Uroburos nem aktiválódik az olyan számítógépeken, melyeken az Agent.btz még mindig megtalálható, mind arra utalnak, hogy egy jól megszervezett akcióról van szó, aminek célja a katonai hálózatokból történő információszerzés.

Forrás: G Data

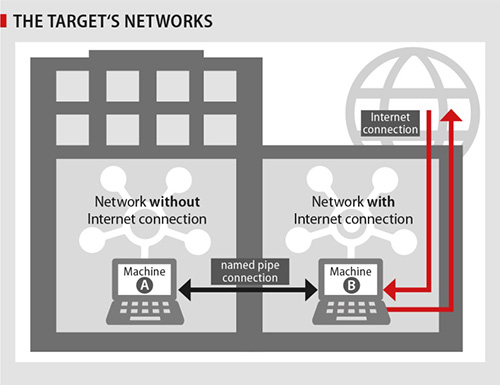

A vírus képes arra, hogy adatokat szivárogtasson azokról a számítógépekről, melyek nincsenek közvetlenül az internetre csatlakoztatva. Ennek érdekében saját kommunikációs csatornákat épít ki a hálózatokban, majd azokról a gépekről, melyek nem rendelkeznek online kapcsolattal, olyanokra továbbítja az adatokat, amik csatlakoznak a Világhálóhoz. Mindezt úgy teszi, hogy egy nagy hálózatban nehéz legyen a felderítése, detektálása.

Az Uroburos egy rootkit összetevőt is tartalmaz, mely két komponensből épül fel: egy driverből és egy virtuális fájlrendszerből. A rootkit képes átvenni a megfertőzött számítógép feletti irányítást, parancsokat végrehajtani és rendszerfolyamatokat elrejteni. Moduláris felépítésének köszönhetően bármikor frissíthető, és ilyen módon a képességei kiterjeszthetőek. A G Data szakértői hangsúlyozták, hogy egy ilyen kártevő elkészítése komoly fejlesztői csapatot és tudást igényel, ami szintén valószínűsíti, hogy célzott támadásról van szó.

-

Kritikus biztonsági hibáról számolt be a Cisco az IOS XE kapcsán.

-

A SonicWall fontos biztonsági frissítéseket adott ki az egyik VPN-megoldásához.

-

Az IBM Db2 két biztonsági hibajavítást kapott.

-

A Commvault egy biztonsági frissítést adott ki.

-

Több tucat biztonsági javítás vált elérhetővé az Androidhoz.

-

Az OpenBSD egy biztonsági hibajavítással bővült.

-

A QRadar kapcsán 14 biztonsági hibáról számolt be az IBM.

-

A Firefox 13 biztonsági réstől vált meg a legújabb verzióinak köszönhetően.

-

A Thunderbird alkalmazás fontos hibajavításokkal bővült.

-

A LibreOffice egy biztonsági hibajavítással gyarapodott.

Az ESET kutatói átfogó elemzést tettek közzé a zsarolóvírus ökoszisztémában bekövetkezett jelentős változásokról, különös figyelmet fordítva a domináns RansomHub csoportra.

Az ESET kutatói felfedezték, hogy a FamousSparrow hackercsoport felelős egy pénzügyi szektorban működő amerikai kereskedelmi szervezet és egy mexikói kutatóintézet ellen elkövetett kibertámadásért.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat