Új trükkel zsarol egy androidos készülékeket fertőző vírus

A Microsoft biztonsági kutatói egy új módszert alkalmazó zsarolóprogramot fedeztek fel. A károkozó androidos készülékeket fertőz.

Az Android operációs rendszer esetében sem ismeretlenek a zsarolóprogramok. Ezek közül a legtöbb azonban nem fájlok titkosításával okoz károkat (noha ilyen példányok is akadnak), hanem sokkal inkább a készülékek zárolásával járulnak hozzá olykor nem kis bosszúsághoz. A leggyakrabban teljes képernyős üzeneteket jelenítenek meg, amelyeket nem lehet egy csapásra eltávolítani, de az is előfordulhat, hogy a károkozók a képernyőzár feloldókódját manipulálják.

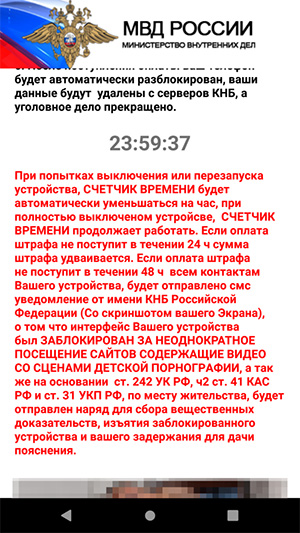

A Microsoft kutatói ezúttal egy olyan szerzeményre lettek figyelmesek, amely szintén teljes képernyős üzenetek révén igyekszik használhatatlanná tenni a készüléket, és egyben megzsarolni a felhasználót. A MalLocker.B nevű kártékony program azonban bizonyos szempontból új útra lépett az elődjeihez képest, és olyan technikát vetett be, ami egyrészt könnyebben átcsúszhat a védelmi vonalakon, másrészt a használata miatt nehezebb kiiktatni a kártevőt.

A teljes képernyős üzenetekkel manipuláló, androidos károkozók többsége eddig leginkább a SYSTEM_ALERT_WINDOW lehetőséggel élt vissza. Amennyiben rendszerriasztások megjelenítésére engedélyt kaptak a (megtévesztett) felhasználótól, akkor bezárhatatlan üzenetet jelenítettek meg. Ebből egyre több probléma adódott, ezért a Google már az Android 8.0 megjelenése óta különféle lépéseket tett az ilyen jellegű visszaélések visszaszorítása érdekében. Így aztán a vírusok készítői új utat kerestek, amit a kisegítő szolgáltatások (Accessibility Services) formájában találtak meg. A Google később ezen a téren is szigorításokat vezetett be, így a macska-egér harc egy újabb fejezete zárult le. Sajnos nem sokáig, mivel az újonnan felfedezett MalLocker.B egy újabb trükköt vetett be. Ezúttal az onUserLeaveHint() függvényt hívták segítségül a vírusírók, amellyel folyamatosan "felül" tudják tartani a zsaroló üzenetüket, és korlátozni tudják a fertőzött készülékek használatát.

Forrás: Microsoft

A Microsoft szerint a MalLocker a zsaroló üzeneteiben több esetben a rendőrség vagy egyéb hatóságok nevével él vissza, többnyire oroszul közli a követeléseit és a teendőket. Érdekesség, hogy a vírusírók a károkozójukba egy olyan, nyílt forráskódú, mesterséges intelligencia modult is elhelyeztek, amely alkalmas arra, hogy a megjelenített üzenetek és képek mérete a fertőzött készülék képernyőjének típusához igazodjon. Ez a modul jelenleg még nem aktív a kártevőben, ami egyben azt is jelenti, hogy a MalLocker jelenleg is fejlesztés alatt áll, így újabb variánsok megjelenésére kell felkészülni.

Prémium előfizetéssel!

-

Ismét jelentős mennyiségű hibajavítás érkezett a Google Chrome-hoz.

-

A Check Point egy súlyos sebezhetőségről számolt be.

-

Telepíthetővé váltak a Windows júniusi biztonsági frissítései.

-

Több mint két tucat biztonsági frissítés érkezett az Office szoftvercsomaghoz.

-

A Microsoft több mint 20 biztonsági rést foltozott be a SharePoint Serveren.

-

Az SAP a júniusi hibajavításainak keretében 15 sebezhetőséget szüntetett meg.

-

A Docker Desktop egy mérsékelt veszélyességű hibát tartalmaz.

-

A Cisco Catalyst SD-WAN Manager sebezhetősége már aktív támadásokban is szerephez jut.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat