Torrentezőkre csapott le a veszélyes Manamecrypt trójai

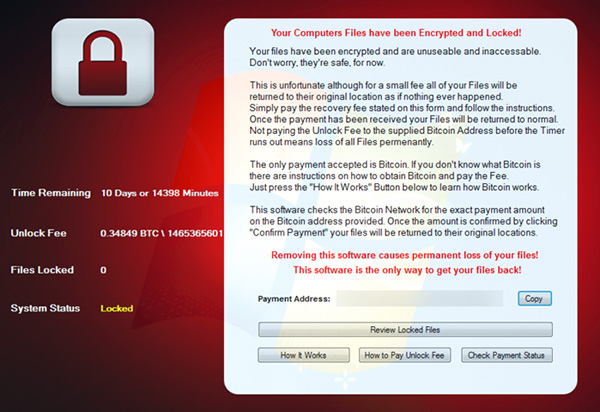

A Manamecrypt nevű fájltitkosító, zsaroló program a µTorrent alkalmazás ismertségét használja ki ahhoz, hogy a felhasználók megtévesztésével minél több számítógépre kerülhessen fel.

Mostanában nem telik el úgy nap, hogy ne jelenne meg néhány új zsaroló kártevő, amelyek titkosítják a megfertőzött számítógépeken található fájlokat, és váltságdíjat követelnek a felhasználóktól a feloldáshoz szükséges kulcsért. A G Data szakértői által vizsgált Manamecrypt (vagy más néven CryptoHost) is ezen károkozók közé tartozik. Ugyanakkor néhány tulajdonságát tekintve kiemelkedik a mezőnyből.

A Manamecrypt egyik ismertetőjele, hogy nem fertőzött e-mail csatolmányokkal vagy különböző szoftverek sérülékenységein keresztül terjed, hanem klasszikus trójaiként egy legális és széles körben használt szoftver révén. A jelenlegi variánsa a µTorrent kliensbe rejtőzik. A veszélyes "csomag" egy eredeti, működőképes és megfelelően aláírt µTorrent klienst tartalmaz, csak éppen a kártevővel megspékelve.

A G Data korábbi felmérésének adatai szerint Magyarországon kétmillió internetező torrentezik, a legnépszerűbb kliens pedig éppen a µTorrent. Az egyetlen jó hír, hogy a védelmi cég szakértői szerint a Manamecrypt jelenlegi verziói feltörhetők, és a titkosított fájlok visszafejthetők. Ugyanakkor korántsem biztos, hogy ez sokáig így marad.

A fertőzés nem minden µTorrent verziót érint, a Manamecrypt zsarolóvírussal összecsomagolt változatot különböző letöltési oldalakon és torrent hálózatokon keresztül terjesztik a bűnözők. Érdekesség, hogy egy kódolási hiba miatt a torrent kliens eredeti neve (uTorrent.exe) helyett "uTorrent.exeuTorrent.exe" néven kerül lementésre.

A fertőzött csomag hash értéke: c71c26bf894feb5dbedb2cf2477258f3edf3133a3c22c68ab378ba65ecf251d3

A fertőzött µTorrent kliens hash értéke: b7579ad8dfa57512a56e6ff62ae001560c00a4ebb9faa55086a67d30fbb1eea6

A Manamecrypt működésében is különbözik más zsaroló kártevőktől: a titkosítandó fájlokat először egy .RAR állományba másolja, majd ezt jelszóval titkosítja, az eredeti fájlokat pedig törli.

Előfordulhat, hogy a víruskeresők az ártalmas fájlt OpenCandy.G néven azonosítják. Az OpenCandy jellemzően legális, ingyenes programokkal terjed, például PDF olvasókkal, tömörítő szoftverekkel, médialejátszókkal és más alkalmazásokkal. Betöltődése után megváltoztatja a webböngészők kezdőlapját és a beállított keresőmotorokat. A felhasználókat pedig különféle weboldalakra irányítja, amelyeken felugró reklámok jelennek meg. Vagyis a zsaroló program mellett egyéb kellemetlenségek is érhetik a felhasználókat az OpenCandy miatt.

További hasznos információk a G Data blogbejegyzésében olvashatók.

-

A Trend Micro Password Manager kapcsán egy újabb biztonsági rendellenességre derült fény.

-

A Brother nyomtatói és multifunkciós készülékei kapcsán 8 biztonsági hibára derült fény.

-

A Google ezúttal három biztonsági rést foltozott be a Chrome böngészőn.

-

Több mint egy tucat biztonsági javítás érkezett a Firefox webböngészőhöz.

-

A Mautic legújabb kiadása öt biztonsági hibát szüntet meg.

-

A MongoDB egy biztonsági hiba miatt kapott frissítést.

-

A Pure-ftpd fejlesztői egy biztonsági hiba miatt adtak ki frissítést.

-

Az IBM 18 biztonsági hibát javított a QRadar SIEM rendszerében.

-

A D-Link egyik routere kapcsán egy biztonsági hiba látott napvilágot.

-

A ClamAV kapcsán két biztonsági hiba javítására kell figyelmet fordítani.

Az ESET kiberbiztonsági szakértői most összefoglalják, milyen más módszerekkel lophatják el a személyes adatainkat – és mit tehetünk azért, hogy ez ne történhessen meg.

Az ESET kutatói átfogó elemzést tettek közzé a zsarolóvírus ökoszisztémában bekövetkezett jelentős változásokról, különös figyelmet fordítva a domináns RansomHub csoportra.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat