Mindig van rosszabb: zsarolni kezdett egy banki trójai

A DanaBot banki trójai készítői nem voltak megelégedve az eddig sem csekély funkcionalitású károkozójukkal, ezért abból egy zsaroló programot faragtak.

A DanaBot trójai több mint egy évvel ezelőtt kezdett terjedni viszonylag intenzíven. Kezdetben ausztrál bankok ügyfeleit vette célba, majd nem sokkal később globális terjedésbe kezdett. Így többek között az USA-ban, Kanadában és Európában is felütötte a fejét. Különösen gyakran fertőzött Olaszoroszágban és Lengyelországban. A Delphiben íródott kártékony program egyebek mellett az alábbi feladatok végrehajtására volt alkalmas:

- FTP kliensekből történő adatlopás

- kriptopénzekhez tartozó pénztárca adatok eltulajdonítása

- proxy futtatása

- képernyőképek készítése

- RDP/VNC alapú távoli vezérlés lehetővé tétele a támadók számára

- exploitok futtatása (biztonsági rések kihasználása)

- web injection alapú károkozások végrehajtása.

A fenti listából látható, hogy a DanaBot céljai között első helyen az adatlopás szerepelt. Ennél azonban a készítői minden bizonnyal többre vágytak, mivel a kártevő legújabb variánsába - a fenti funkciók kiegészítéseként - belekerült egy olyan összetevő is, amely fájlok titkosítására, illetve felhasználók megzsarolására alkalmas.

Az extra funkció

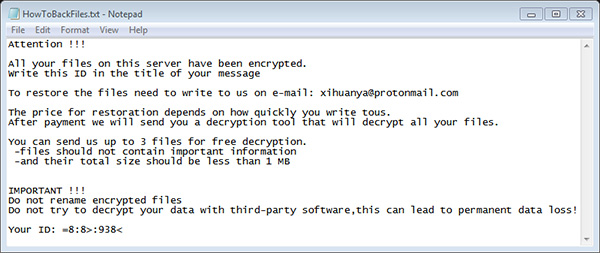

Amikor a DanaBot felkerül egy számítógépre, akkor a szokásosnak mondható kémkedési tevékenysége mellett lekérdezi a Windows verzióját, valamint a rendszerbe aktuálisan bejelentkezett felhasználó nevét, és generál egy egyedi azonosítót. Ezeket az adatokat Base64 kódolással feltölti a vezérlőszerverére. Majd nekilát a fájlok titkosításának. A károkozó az összes helyi meghajtót lekérdezi, és a Windows rendszerkönyvtárának kivételével az összes mappában lévő állományt elkezdi AES128-alapú titkosítási eljárással lekódolni. A kompromittált könyvtárak mindegyikébe elhelyez egy HowToBackFiles.txt nevű fájlt, amely a zsarolók üzenetét tartalmazza.

Forrás: Check Point

Az elkövetők vállalják, hogy próbaképpen három fájlt dekódolnak annak érdekében, hogy a felhasználó meggyőződhessen arról, hogy nem hiába fizeti ki a váltságdíjat. Ennek ellenére most sem javasolt a zsarolók követeléseinek teljesítése, már csak azért sem, mert a Check Point szakembereinek sikerült egy dekódoló alkalmazást kifejleszteniük. Ezzel pedig jó eséllyel lehet ingyenesen helyreállítani a tönkretett fájlokat.

Végül, de nem utolsó sorban meg kell jegyezni, hogy a kártevőhöz tartozik egy olyan batch fájl (a TEMP mappában), amelynek révén a DanaBot képes kikapcsolni a Windows Defendert, a hibernálást, el tudja távolítani a naplóállományokat, kiürítheti a lomtárat, és törölheti az árnyékmásolatokat. Emellett képes leállítani olyan alkalmazásokat, mint amilyen például a Veeam és a TeamViewer.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat