Intenzív ostrom alatt vannak a Drupal oldalak

A Drupalra épülő weboldalakat az elmúlt hetekben egyre több támadás éri. Mindez két olyan sérülékenység következménye, amelyekre a gyógymód már áprilisban elérhetővé vált.

Az egyik legnépszerűbb tartalomkezelő rendszert, a Drupalt is folyamatosan össztűz alatt tartják a kiberbűnözők. Teszik ezt azért, mert ha egy könnyen és leginkább automatizáltan kihasználható biztonsági rés üti fel a fejét, akkor azzal egy csapásra rengeteg weboldalt tudnak kompromittálni. Mindezt a fejlesztők rendszeres biztonsági frissítésekkel igyekeznek megállítani, de úgy fest, hogy az oldalak tulajdonosainak, üzemeltetőinek egy jelentős hányada nem vesz tudomást a kockázatokról. Ennél fogva pedig nem kizárólag a saját webhelyüket veszélyeztetik, hanem a látogatóknak is sok kellemetlenséget okozhatnak.

Márpedig a Drupal most is nagyon fontos frissítésre szorulna, mivel márciusban a fejlesztők tudomására két olyan sérülékenység jutott, amelyek igencsak kiszolgáltatottá tehetik a durpálos weboldalakat. A Drupalgeddon2, valamint a Drupalgeddon3 nevű sebezhetőségek orvoslására alkalmas hibajavításokat a fejlesztők már áprilisban letölthetővé tették, de ezek sok esetben nem kerültek fel a szerverekre. Így aztán a kiberbűnözőknek bőven van muníciójuk a támadásaik lebonyolításához. Az egyszerűbb weblapok mellett vállalati, kormányzati és oktatási webhelyeket sem kímélnek.

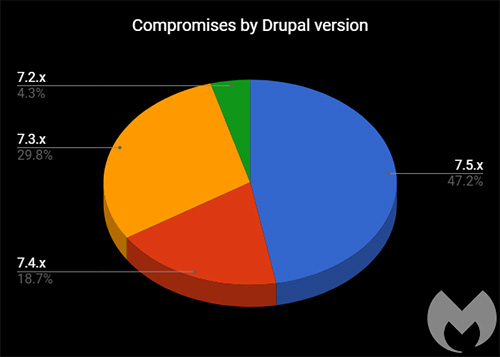

A Malwarebytes kimutatásából látható, hogy a Drupal frissítése meglehetősen nehezen halad. A telepítések megközelítőleg 30 százaléka még mindig a 7.3.x verzió valamelyikével működik, holott a 7.3-as sorozat 2015 augusztusában kapott utoljára frissítést. A Drupal alapú weblapok több mint 30 százalékáról elmondható, hogy viszonylag könnyű prédát jelentenek a támadók számára.

Forrás: Malwarebytes

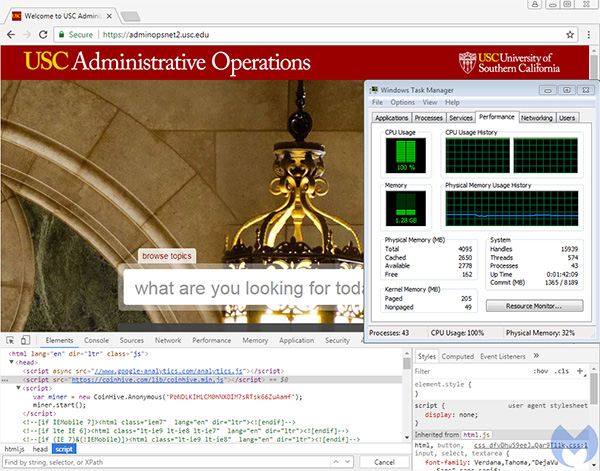

A Drupalgeddon2 és Drupalgeddon3 kapcsán a biztonsági cég szakemberei kimutatták, hogy az esetek 81 százalékában kriptobányász eszközök telepítésére használják fel azokat a kiberbűnözők. Ezzel elérik, hogy a kompromittált weblapok a látogatók számítógépeinek erőforrásaival bányászanak kriptopénzt. Ilyenkor a felhasználó azt tapasztalja, hogy a számítógépe lelassul, mivel minden elérhető processzorerőforrást felemészt a webböngésző.

Forrás: Malwarebytes

A mostani támadássorozatban, jóval kisebb arányban ugyan, de feltűntek már olyan károkozások is, amik hamis szoftverfrissítések telepítésére buzdítják a felhasználókat, vagy éppen mondvacsinált technikai támogatással kecsegtetnek. Ez utóbbi esetben emelt díjas telefonszámok tárcsázására sarkallják az áldozataikat. Fontos megjegyezni, hogy a weblapokba beszúrt, nemkívánatos kódok sokszor meglehetősen dinamikusan változnak, és ilyen módon próbálják elkerülni a detektálást.

A Malwarebytes minden Drupal weboldal üzemeltetőt, tulajdonost arra buzdít, hogy mihamarabb frissítsék a weboldalaikat.

-

127 biztonsági hibát javított a Google a Chrome webböngésző kapcsán.

-

A WhatsApp for Windows Desktop egy biztonsági hibát tartalmaz.

-

Az XWiki számos biztonsági hibajavítást kapott.

-

A Vim esetében egy újabb biztonsági hibára derült fény.

-

A Samsung egy Exynos-t érintő biztonsági hibáról számolt be.

-

A Zabbix három biztonsági hibajavítással gyarapodott.

-

A Mozilla Thunderbird fontos biztonsági frissítést kapott.

-

Több tucat biztonsági hibát javítottak az OpenClaw fejlesztői.

-

A SonicOS legújabb kiadása három biztonsági hibát szüntet meg.

-

A Linux kernel azonnali frissítésre szorul.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat