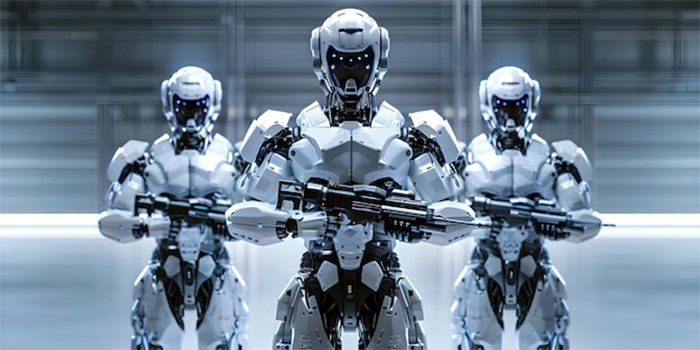

Így verik át a Google védelmét a vírusírók

Noha a Google Play áruházba kikerülő mobil alkalmazások egy sor biztonsági ellenőrzésen esnek át, mégis elérhetővé válnak kártékony appok. Lehet, hogy nem is olyan nehéz kijátszani a Google védelmét?

A biztonsági cégek gyakorta hangoztatják, hogy androidos alkalmazásokat lehetőleg csak a hivatalos Google Play áruházból töltsünk le, mert így jóval kisebb a valószínűsége annak, hogy olyan program is felkerül a mobilunkra, aminek amúgy semmi keresnivalója nem lenne ott. Sajnos azonban önmagában az a tény, hogy kizárólag a Google Playt használjuk, még nem jelent garanciát arra, hogy nem fertőződik meg az okostelefonunk, tabletünk. Ennek pedig leginkább az az oka, hogy a vírusírók esetenként képesek kijátszani a Google azon védelmi arzenálját, amivel az appokat ellenőrzi.

Gaetan van Diemen, a ThreatFabric biztonsági kutatójában az a kérdés fogalmazódott meg, hogy a Google Play miért nem képes a jelenleginél hatékonyabban fellépni a kártékony alkalmazások ellen. Azért, hogy pontos választ tudjon adni a kérdésre, egy sor vizsgálatot végzett. Arra jött rá, hogy a Google Play leggyengébb láncszeme az, hogy nem képes kellő mértékben fellépni az úgynevezett dropper vagy letöltő programok ellen, és ilyen módon nem mindig képes megakadályozni a több lépcsőben végrehajtott fertőzéseket.

A többlépcsős támadások alapvetően a PC-s vírusoktól származnak, de jelenleg úgy fest, hogy a mobilok esetében még jelentősebb veszélyt jelentenek. Amikor ugyanis egy ilyen, látszólag még teljesen ártalmatlan program felkerül a Google Playre, akkor a Google védelme semmi kirívót nem tapasztal. Egy ilyen app megjelenhet játék vagy bármilyen más formában. Aztán amikor a felhasználó letölti a programot, majd feltelepíti, akkor egy bizonyos idő után az app elkezdi beszerezni a valódi károkozáshoz szükséges fájlokat, és hirtelen minden rosszra fordul.

Prémium előfizetéssel!

-

Újabb biztonsági frissítés érkezett az IBM QRadar SIEM-hez.

-

Kritikus biztonsági problémára derült fény az Axios-ban.

-

A FreeBSD-hez négy biztonsági javítás érkezett.

-

Magas veszélyességű sebezhetőségre derült fény a Vim kapcsán.

-

A WatchGuard biztonsági frissítést adott ki a Fireware OS-hez.

-

A Netty fejlesztői két sérülékenységről adtak hírt.

-

A Moodle-hoz számos biztonsági hiba miatt vált elérhetővé frissítés.

-

A GNU C Library kapcsán két biztonsági hibajavítás vált elérhetővé.

-

A Zabbix több biztonsági hiba miatt kapott frissítést.

-

Az ISC BIND-hoz megérkeztek a legújabb biztonsági frissítések.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

Az elmúlt hetekben egyre többen számolnak be arról, hogy olyan csomagot kaptak, melyet nem is rendeltek meg.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat