Így fertőz a pusztító WannaCry program

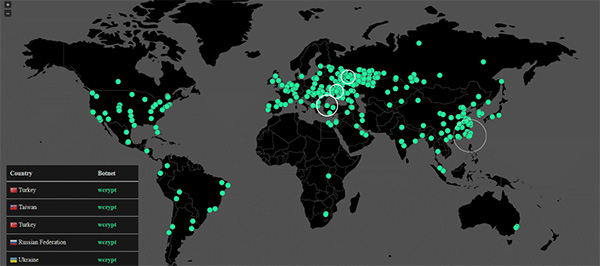

Jelentős támadássorozat indult a WannaCry nevű zsaroló program bevetésével, amely egy Windows-os sérülékenységet is a saját javára fordít. Mutatjuk a technikai részleteket.

A WannaCry vagy más néven WanaCrypt0r, WannaCrypt, Wcry, illetve Wana Decrypt0r zsaroló programnak hamar híre ment a világban, ugyanis egy globális támadássorozatban kapott főszerepet. A kártékony program alapvetően kétféle módszerrel terjed. Vagy a DOUBLEPULSAR nevű károkozót használja fel, vagy egyéb technikák alkalmazásával egy Windows-os sebezhetőséget fordít a saját javára. Erről - az SMB Server összetevőt érintő - biztonsági hibáról a Microsoft már márciusban, az MS17-010-es közleményében beszámolt, és javította azt.

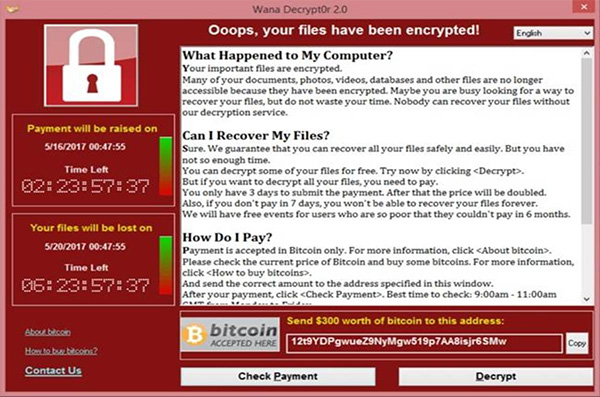

A WannaCry a többi jellemzőjét tekintve sok mindenben hasonlít a már eddig is terjedő károkozókra. A fájljainak létrehozása, illetve a regisztrációs adatbázis manipulálása után rögtön nekilát a számára érdekes fájlok felkutatásához és titkosításához. A kártevő dokumentumokat, multimédiás állományokat, adatbázisfájlokat (például .dbf, .mdb) sem kímél. Végül pedig megjeleníti a követeléseit, és általában 300 vagy 600 dollárnak megfelelő Bitcoint követel váltságdíj gyanánt. Ez az összeg azonban az idő előrehaladtával emelkedhet. A kártékony program egy időlimitet is felállít, amelyet átlépve az összes fájl végleg használhatatlanná válik, legalábbis a zsarolók állítása szerint.

A zsaroló program a számítógépeken sok .wnry kiterjesztésű fájlt hoz létre, és a vezérlőszerverével a Tor adta lehetőségek kihasználásával kommunikál.

A WannaCryhoz dekódoló eszköz jelenleg még nem áll rendelkezésre. Ebből a szempontból sok fog múlni azon, hogy a program tartalmaz-e olyan gyenge pontot, aminek kihasználásával hatásos helyreállító szoftver készíthető.

Egy gyenge pont szerencsére már adódott, ugyanis a károkozó egyik variánsa a fertőzés előtt lekérdezi az alábbi domaint:

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

Prémium előfizetéssel!

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

-

A Google 124 biztonsági rést foltozott be az Androidon.

-

Az IBM Security SOAR három biztonsági hiba miatt kapott frissítést.

-

A Google Chrome frissítésével 151 sebezhetőséget lehet megszüntetni.

-

Fél tucat biztonsági hibát javított a Check Point a Gaia kapcsán.

-

A GitHub fejlesztői a CLI kapcsán egy biztonsági résre világítottak rá.

-

A Mautic kapcsán egy biztonsági hibára derült fény.

-

A PyPDF biztonsági hibája szolgáltatásmegtagadásokat segíthet elő.

-

A 7-Zip egy fontos biztonsági javítást kapott.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat