Így keresnek milliókat a zsarolók a vírusaikkal

A Fatboy zsaroló program nagyon jól mutatja azt, hogy mi folyik napjainkban a kiberbűnözés berkein belül. Már a zsarolók között is nagy a rivalizálás.

A zsaroló programok készítői alapvetően kétféle üzleti modell mentén végzik a tevékenységüket. Az első esetben a szerzeményeikkel saját maguk fertőzik a számítógépeket, és próbálnak váltságdíjat követelni a felhasználóktól. A második esetben a károkozóikat értékesítik különféle internetes fórumokon. A kártékony programok "licencéből" befolyó összegekből jutnak bevételhez, és/vagy a felhasználók által kifizetett váltságdíjakból csípnek le jutalékot. Ekkor viszont a vírusterjesztést másokra, jelesül a kártevőiket megvásárló személyekre bízzák.

A Fatboy néven elhíresült zsaroló program is az úgynevezett RaaS (ransomware-as-a-service) modell révén terjed. A kártékony program, pontosabban a szolgáltatás előfizetője közvetlenül a vírusírókkal kerül kapcsolatba, akiktől ilyen módon technikai támogatást is kap, miközben egy folyamatosan frissített ártalmas programhoz jut. Ezt általános vagy célzott támadásokban is felhasználhatja. Amikor pedig egy áldozat úgy határoz, hogy kifizeti a károkozó által követelt váltságdíjat, akkor - a vírusírók jutalékának levonását követően - rövid időn belül megkapja a pénzt.

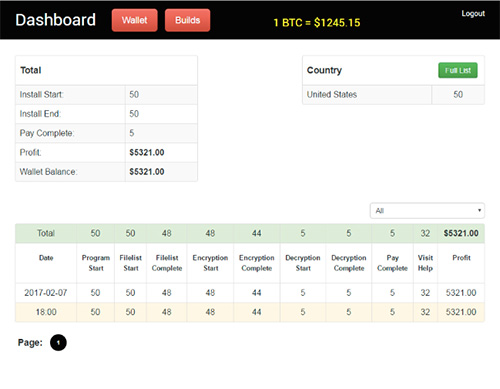

A Recorded Future biztonsági kutatói szerint a Fatboy mögött álló csoport azzal próbálja marketingelni a szerzeményét, hogy gyors és átlátható elszámolást ígér. Ehhez egy központi, webes felület is rendelkezésre áll, amelynek révén naprakészen látható, hogy a Fatboy hány számítógépre jutott fel, hány PC-n kezdte el vagy fejezte be a titkosítást, és a felhasználók hány alkalommal, milyen összegekben teljesítették a zsarolók követeléseit.

A Fatboy sajátossága, hogy az általa követelt váltságdíj mértéke különböző, területi alapon változó. A károkozó az Economist által készített, országokra lebontott, úgynevezett Big Mac Indexe alapján határozza meg a fizetendő összeget. Így a fejlettebb régiókban több pénzt követel, mint például a fejlődő országokban.

A zsaroló program a számítógépeken először a helyi adattárolókon titkosítja a fájlokat, majd a hálózati meghajtókra szegezi a tekintetét. Kiterjesztések alapján választja ki a kompromittálandó fájlokat. A készítői szerint a kártevő 5000 különféle kiterjesztést támogat. A C++ nyelven íródott, 32 és 64 bites Windows kiadásokkal is kompatibilis zsaroló program egy üzenetablakot jelenít meg a felhasználó számára, amelyben közli a követeléseit.

Fizetés után, a dekódoló kulcs megadását követően a helyreállítást automatikusan elvégzi, majd eltávolítja magát a rendszerből. Ennek ellenére a szakemberek ezúttal sem javasolják a követelések teljesítését, hiszen nincs garancia arra, hogy a dekódoló kulcs valóban megérkezik. Ellenben nagyon fontos a naprakész, korszerű vírusvédelem használata, valamint a biztonsági mentések rendszeres készítése és védett helyen történő tárolása.

-

11 biztonsági javítás érkezett a Thunderbird alkalmazáshoz.

-

A Citrix XenServerhez egy biztonsági frissítés vált elérhetővé.

-

A Microsoft Edge két biztonsági hiba miatt kapott frissítést.

-

A WordPress kompatibilis Forminator bővítmény súlyos biztonsági hibát tartalmaz.

-

A Graylog esetében egy biztonsági hiba megszüntetésére nyílt lehetőség.

-

A Tenable Nessus három biztonsági frissítést kapott.

-

Az Apache Hive fejlesztői egy biztonsági hibát javítottak.

-

A Google Chrome egy kritikus veszélyességű, nulladik napi biztonsági rést foltozott be a Chrome webböngészőn.

-

A Cisco két súlyos sérülékenységet szüntetett meg az Identity Services Engine-ben.

-

A Python öt biztonsági hibajavítással lett gazdagabb.

Az ESET kiberbiztonsági szakértői most összefoglalják, milyen más módszerekkel lophatják el a személyes adatainkat – és mit tehetünk azért, hogy ez ne történhessen meg.

Az ESET kutatói átfogó elemzést tettek közzé a zsarolóvírus ökoszisztémában bekövetkezett jelentős változásokról, különös figyelmet fordítva a domináns RansomHub csoportra.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat