Így béníthatók meg weboldalak faxolással

A biztonsági cégek weboldalai ellen indított hackerakciók továbbra sem hagynak alább. Legutóbb egy hamis fax okozott fennakadást.

A múlt héten számoltunk be arról, hogy a KDMS hackercsoport egy internetszolgáltató célkeresztbe állításával, közvetett módon komoly fennakadásokat okozott egyes cégek weboldalainak működésében. A támadók (hamis jelszótörlési kérelmekkel) hozzáfértek a szolgáltató menedzsment felületéhez, majd azon keresztül módosították a DNS-bejegyzéseket. Ezáltal pedig olyan cégek, illetve szolgáltatások webes forgalmát sikerült átirányítaniuk a saját weblapjukra, mint például az Avira, az AVG, a WhatsApp, az Alexa és a Redtube.

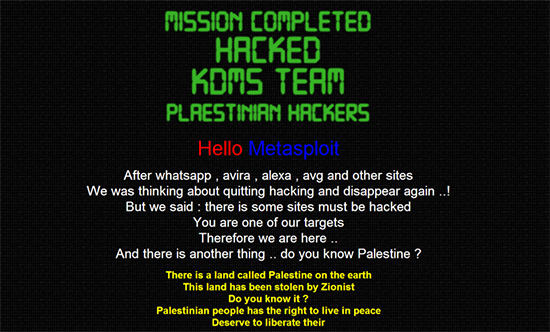

A KDMS ennyivel azonban nem elégedett meg, és újabb célpontok után nézett. Ezúttal a Rapid7 cég került a látókörébe, amely elsősorban a biztonsági szakemberek, etikus hackerek által használt, sérülékenységvizsgálatokra alkalmas Metasploit keretrendszeréről ismert. A KDMS ezúttal nem jelszótörléssel próbálkozott, hanem egy sokkal egyszerűbb trükköt vetett be. Küldött egy hamis faxot a Rapid7 DNS-szolgáltatójához, amit az be is fogadott, majd a rapid7.com és a metasploit.com bejegyzésekhez tartozó IP-címet átírta a faxban szereplőre. Kis idő elteltével a Rapid7 látogatói már a KDMS weboldalán találhatták magukat.

HD Moore, a Rapid7 ismert műszaki igazgatója szerint az eset pénteken történt, és megközelítőleg egy órás fennakadást okozott a két érintett weboldal rendeltetésszerű működésében. "Aláírással látjuk el a bináris állományainkat, publikáljuk az ellenőrző kódokat (checksum-okat), és authentikációval védjük a frissítéseket, így nem történt tragédia, de mindez akkor is bosszantó" - nyilatkozta a szakember, aki ezzel arra célzott, hogy a támadás következtében a rendszerük, a biztonsági frissítések, stb. manipulációjára nem került sor.

"Amikor egy biztonsági cég oldalát eltérítik, akkor az jól mutatja, hogy a DNS mennyire törékeny, és egy DNS-szolgáltató milyen könnyedén válhat problémák forrásává" - tette hozzá Robert Hansen, a WhiteHat Security szakértője. Szerinte ezek az esetek sokkal rosszabbul is elsülhettek volna.

-

A Mautic kapcsán egy biztonsági hibára derült fény.

-

A PyPDF biztonsági hibája szolgáltatásmegtagadásokat segíthet elő.

-

A 7-Zip egy fontos biztonsági javítást kapott.

-

A Notepad++ két sebezhetőséget tartalmaz.

-

A Joomla! fejlesztői 10 biztonsági résről számoltak be.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat