Home office-ban dolgozók adataira pályáznak a csalók

A távmunka rohamos terjedésével jelentősen elszaporodtak azok a kibertámadások, amelyek munkavállalók hozzáférési adataival igyekeznek visszaélni.

A Kaspersky felmérése szerint a kibertámadások során az elkövetők mind gyakrabban próbálnak távoli hozzáférésekhez szükséges azonosító adatokat (felhasználóneveket/jelszavakat) szerezni. Ehhez a legtöbb esetben brute force módszereket vetnek be, és leginkább az RDP-alapú kapcsolatokat támadják. Egészen addig próbálkoznak, amíg rá nem akadnak az érvényes hitelesítő adatokra. Miután ez megtörténik, az elkövetők távoli elérést szereznek a kiszemelt számítógéphez, amelynek segítségével - a hozzáférési szintek és megkötések függvényében - sok mindent megtehetnek. Feltérképezhetik a hálózatot, különféle erőforrásokhoz és rendszerekhez férhetnek hozzá, kártékony kódokat terjeszthetnek, valamint adatokat szivárogtathatnak.

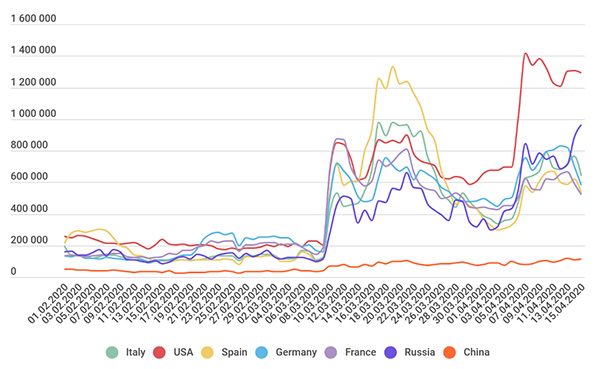

Forrás: Kaspersky

Ahogy az a fenti ábrán is látható, a támadások számának növekedése március elején kezdődött, amikor sok ország kényszerült drasztikus intézkedések meghozatalára. Márciusra a brute force támadások száma a vizsgált államokban 236 százalékkal emelkedett a megelőző hónapokhoz képest.

Fontos megjegyezni, hogy nem az RDP az egyetlen, amely kitett a kiberfenyegetéseknek. Kockázati tényezőkkel például a VNC-alapú elérések kapcsán is számolni kell, és ezek esetében is körültekintően kell megvalósítani a távoli hozzáféréseket. Akár VPN-kiépítésével, akár más védelmi vonalak alkalmazásával.

"Számos vállalatnál szükségszerű volt, hogy nagyon gyorsan áttérjenek a távmunkára anélkül, hogy idő lett volna a megfelelő biztonsági intézkedések bevezetésére. Ezáltal sokkal kitettebbé váltak az ilyen típusú támadásoknak, mivel alkalmazottaiknak otthoni számítógépeikről be kell jelentkezniük a vállalati rendszerbe, ami sok esetben gyengíti a biztonságot" - mondta Dmitrij Galov, a Kaspersky biztonsági kutatója.

Prémium előfizetéssel!

-

Az Adobe három hibajavítást adott ki a Adobe Premiere alkalmazásához.

-

Az Adobe négy biztonsági rést foltozott be az Illustrator szoftveren.

-

Az Adobe frissítette a Commerce és Magento megoldásait.

-

Az Adobe After Effects frissítésével négy sérülékenység szüntethető meg.

-

A Fortinet két kritikus veszélyességű sebezhetőségről számolt be.

-

Letölthetővé váltak a Windows májusi biztonsági frissítései.

-

A Microsoft Office frissítésével 19 biztonsági rés foltozható be.

-

A Microsoft hat biztonsági hibát javított a SharePoint kapcsán.

-

Az SAP kiadta a májusi biztonsági frissítéseit.

-

A LangChain egy biztonsági hiba miatt kapott javítást.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat