Ettől a szívéhez kap: a pacemakerek is hackelhetők

A szívbetegek biztosan nem fognak megnyugodni attól a legfrissebb tanulmánytól, amely szerint a szívritmus szabályozásban szerepet kapó eszközöket és rendszereket nagyon sok biztonsági hiba veszélyezteti.

A WhiteScope biztonsági cég kutatói úgy határoztak, hogy szemügyre vesznek néhány kritikus fontosságú egészségügyi eszközt, áttekintik az azokat kiszolgáló rendszereket, és feltérképezik, hogy azok milyen biztonságosak is valójában.

Az ilyen jellegű kutatások nem új keletűek, már korábban is számos biztonsági figyelmeztetés jelent meg az orvosi berendezések sok esetben igencsak hiányos védelme miatt. Az elmúlt években halhattunk például inzulinpumpákat érintő sebezhetőségekről, miközben a 2015-ös, hamburgi 32C3 konferencián az egyik előadó különféle implantátumok sérülékenységéről is beszámolt. Ezt a fonalat göngyölítették tovább a WhiteScope szakértői, akik elsősorban szívbetegségek esetén alkalmazott orvosi megoldásokat vették szemügyre információbiztonsági szempontból. A vizsgálataik során pacemakereket, ICD-ket (Implantable Cardioverter Defibrillators), pulzusgenerátorokat és komplett CRM (Cardiac Rhythm Management) rendszereket is teszteltek. Az elemzések végére beigazolódott, hogy ezen orvosi eszközök is sok sebből véreznek. A kutatók ugyanis több ezer biztonsági rést tártak fel négy neves gyártó hét különféle termékében.

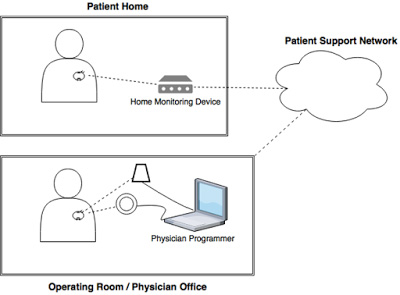

A felfedezett biztonsági problémák több tényezőre vezethetők vissza, amelyek között sajnos olyanok is akadnak, amelyeket alapvető tervezési hiányosságok okoznak. Ezek mellett sok gond adódott az eszközök vezérlését biztosító firmware-ek kezelésével, amelyek az esetek többségében nem rendelkeznek megfelelő védelemmel, így könnyedén visszafejthetők és manipulálhatók. Különösen igaz mindez az otthonokban elhelyezett monitorozó eszközökre, amelyek egyre gyakrabban állnak kapcsolatban felhős rendszerekkel, és teszik lehetővé, hogy az orvosok vagy az orvosok utasításait követő programozók beavatkozhassanak a rendszerek működésébe. Ezzel pedig el is érkeztünk a következő gyenge ponthoz: ebben a kommunikációs hálózatban gyakorta hiányoznak a kellően erős authentikációt lehetővé tevő védelmi vonalak, amik megakadályozhatnák a közbeékelődéses támadásokat, illetve a jogosulatlan műveletvégrehajtásokat.

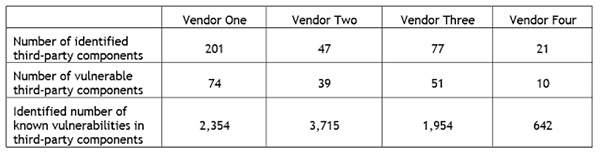

A pacemakerekkel kapcsolatban álló rendszerekben nem ritkán jutnak szerephez harmadik felektől származó összetevők, könyvtárak, amik a fejlesztést könnyítik, gyorsítják. Ezzel nem is lenne baj, viszont az már aggasztó, hogy ezek a komponensek sokszor elavultak, nincsenek megfelelően frissítve, így ismert biztonsági hibáktól hemzsegnek.

A biztonsági kutatók külön kiemelték, hogy a titkosítás terén is sok hiányosság akad. Nem egyedülálló eset, hogy az ügyfelek egészségügyi adatai is védelem nélkül közlekednek az interneten, illetve titkosítás nélkül tárolódnak a különféle eszközökön vagy éppen szervereken. A készülékek lelki világába pedig nem is olyan bonyolult bejutni, mivel a fejlesztők gyakorta hagyják nyitva a hibakereséshez is használatos JTAG/UART interfészeket, amiken keresztül kiolvashatók vagy módosíthatók az adatok.

A WhiteScope a tanulmányában szereplő gyártók neveit biztonsági okok miatt nem hozta nyilvánosságra. Ugyanakkor jelezte, hogy a sebezhetőségekről szóló információkat átadta az ICS-CERT számára, amely értesítette a gyártókat a problémákról. Azt azonban homály fedi, hogy a sérülékenységek megszüntetésére mikor kerül sor, és egyáltalán hány biztonsági rendellenesség orvosolható hatékonyan.

Attól azért egyelőre nem kell tartani, hogy a pacemakereket globális kibertámadások fogják sújtani, de az látszik, hogy a gyártóknak lépéseket kell tenniük.

-

A GLPI fejlesztői két veszélyes biztonsági résről számoltak be.

-

Öt biztonsági rést foltoztak be a GitLab fejlesztői.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.