Egymásra támadtak a WordPress oldalak

Egy botnet immár több mint 20 ezer WordPress alapú weboldalt kebelezett be, és egyre csak terebélyesedik.

A legnépszerűbb, nyílt forráskódú tartalomkezelők elleni kibertámadások nem új keletűek. Számos alkalommal láttunk már olyan esetet, amikor leginkább automatizált módon, különféle sebezhetőségek kihasználásával igyekeztek a támadók weboldalakat hatalmukba keríteni vagy akár megfertőzni különböző nemkívánatos kódokkal. Azonban a WordPress biztonságával foglalkozó Defiant cég által feltárt legutóbbi akció minden korábbinál koordináltabbnak tűnik, és nem is könnyű gátat szabni neki.

A biztonsági kutatók vizsgálatai arra világítottak rá, hogy az új botnet egyelőre arra alkalmas, hogy egyre szélesebb körbe vonjon be maga alá újabb webhelyeket. Ehhez a már megfertőzött oldalakat is segítségül hívja, így a támadók rendelkezésére álló erőforrások tulajdonképpen önmagukat gerjesztik.

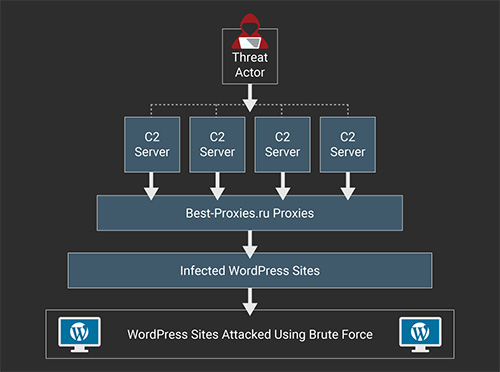

A botnet mögött egy többszintű infrastruktúra húzódik meg. A jelenlegi információk szerint legalább három vezérlőszerver tartozik hozzá, amelyekről a fertőzött oldalak információkat, parancsokat szereznek be. A vezérlőszervereket a csalók a Best-Proxies.ru proxy szolgáltatásai mögé rejtik. (Ez az orosz szolgáltatás jelenleg 14 ezer proxy kiszolgálót üzemeltet.) Az infrastruktúra legalsó szintjén pedig a több ezer fertőzött weboldal található.

Forrás: Defiant

A kompromittált webhelyekben lévő kódok feladata, hogy a vezérlőszerverekről lekérdezzék az új célpontok listáját, és azok ellen brute force támadásokat kezdeményezzenek. Ennek során a WordPress XML-RPC képességeit használják ki. Vagyis API-kon keresztül előre meghatározott felhasználónév és jelszó párosok próbálgatásával igyekeznek kipuhatolni érvényes hitelesítő adatokat. Ebben a folyamatban a legfontosabb szerep a WordPress-hez tartozó xmlrpc.php fájlra hárul, amely fogadja a kéréseket. Sajnos ez "gyárilag" nem rendelkezik brute force elleni védelemmel, vagyis a támadókódok a végtelenségig próbálkozhatnak.

Prémium előfizetéssel!

-

A Mautic kapcsán egy biztonsági hibára derült fény.

-

A PyPDF biztonsági hibája szolgáltatásmegtagadásokat segíthet elő.

-

A 7-Zip egy fontos biztonsági javítást kapott.

-

A Notepad++ két sebezhetőséget tartalmaz.

-

A Joomla! fejlesztői 10 biztonsági résről számoltak be.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat