Célkeresztben a Docker és a Kubernetes

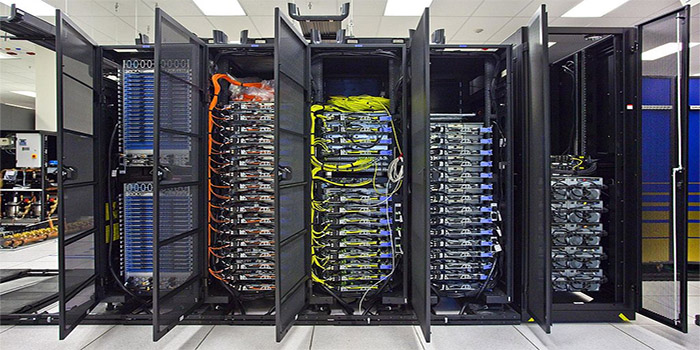

A feketekalapos hackerek ismét a felhő alapú infrastruktúrák felé vették az irányt. Ezúttal a Docker és a Kubernetes került célpontba.

Az már nem jelent újdonságot, hogy a kiberbűnözők minden olyan platformot, szoftvert, szolgáltatást, eszközt kiszemelnek maguknak, amelyek széles körben használatosak. A konténer alapú technológiák fejlődésével egyebek mellett a Docker és a Kubernetes is mind nagyobb népszerűségre tesz szert, így csak idő kérdése volt, hogy a hackerek mikor szállnak rá intenzívebben e megoldásokra is.

Az Intezer biztonsági kutatói arra a megállapításra jutottak, hogy eljött az ideje annak, hogy a Docker és a Kubernetes üzemeltetői vagy épp fejlesztői minden korábbinál nagyobb figyelmet fordítsanak e környezetek, infrastruktúrák, rendszerek védelmére. A TeamTNT nevű kibercsoport ugyanis az elmúlt időszakban olyan támadásokat indított, amelyek felhős környezeteket tettek teljes mértékben kiszolgáltatottá. Ráadásul úgy, hogy semmiféle komoly és szofisztikált módszert nem vetettek be az elkövetők.

A támadók leginkább abból próbáltak profitálni, hogy egy legális, nyílt forráskódú eszköz képességeinek kihasználásával érték el, hogy ne keltsenek feltűnést a célkeresztbe állított rendszereken. A gyakorlatban ez azt jelentette, hogy a megtámadott rendszer esetében először egy nem megfelelően védett Docker API-n keresztül létrehoztak egy Ubuntu alapú konténert, majd azt "felcsatolták" az adott környezetbe. Ezt követően SSH-n keresztül feltelepítették a nyílt forráskódú Weave Scope szoftvert, amelyet az alapértelmezett 4040-es porton keresztül értek el.

Prémium előfizetéssel!

-

A Docker Desktop egy mérsékelt veszélyességű hibát tartalmaz.

-

A Cisco Catalyst SD-WAN Manager sebezhetősége már aktív támadásokban is szerephez jut.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat