A vírus, amely nem fertőz mozdulatlan telefont

Mozgások detektálásával próbálja megkerülni a védelmi vonalakat egy mobilvírus. A vírusírók megint túljártak a Google eszén.

A Trend Micro, a Sophos és az IBM biztonsági kutatói is vizsgálták azt a két androidos alkalmazást, amelyek kikerültek a hivatalos Play áruházba, de korántsem azzal a céllal, amiről a leírásuk szólt. A két szoftvert több ezer alkalommal telepítették a felhasználók mire sikerült kimutatni, hogy valami nagyon nincs rendben. A probléma forrását a korábbról már ismert, Anubis nevű, banki trójai okozta, amelynek célja, hogy értékes adatokat szivárogtasson ki a fertőzött készülékekről.

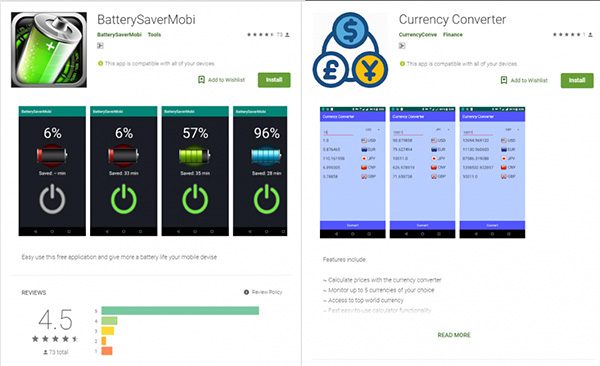

Az egyik kártékony alkalmazás Currency Converter, míg a másik BatterySaverMobi nevén vált letölthetővé a Play áruházban. Amikor elindultak egy-egy mobilon, és megkapták a működésükhöz szükséges engedélyeket, akkor kapcsolódtak egy vezérlőszerverhez. Az is előfordult, hogy Twitter vagy Telegram üzenetek révén kommunikáltak a vírusírókkal, akik ilyen módon juttatták el a trójaihoz annak az APK-fájlnak a linkjét, amely az adatlopást lehetővé tette.

Forrás: Trend Micro

Az Anubis alapvetően kétféle módon képes adatokat zsákmányolni. Egyrészt naplózza a felhasználó által beírt szövegeket, felhasználóneveket, jelszavakat (a PC-s, billentyűleütések monitorozására kiélezett kártevőkhöz hasonlóan). Másrészt pedig rendszeresen képernyőképeket ment le, majd tölt fel a kiszolgálóira. E funkciói akkor aktivizálódnak, amikor a készülék tulajdonosa valamilyen banki, pénzügyi alkalmazást használ. A biztonsági kutatók szerint az Anubis jelenleg 377 különféle banki appot ismer. Egyebek mellett adatokat igyekszik kipuhatolni a Santander, az RBS és a Citibank ügyfelektől is. Mindezek mellett akkor is kémkedik, amikor a készüléken az Amazon, az eBay vagy a PayPal használatát érzékeli.

Hogyan kerülték meg a védelmet?

Prémium előfizetéssel!

-

Kritikus veszélyességű sérülékenység található az Eximben.

-

A Samba frissítésével három biztonsági hiba szüntethető meg.

-

Az Adobe három hibajavítást adott ki a Adobe Premiere alkalmazásához.

-

Az Adobe négy biztonsági rést foltozott be az Illustrator szoftveren.

-

Az Adobe frissítette a Commerce és Magento megoldásait.

-

Az Adobe After Effects frissítésével négy sérülékenység szüntethető meg.

-

A Fortinet két kritikus veszélyességű sebezhetőségről számolt be.

-

Letölthetővé váltak a Windows májusi biztonsági frissítései.

-

A Microsoft Office frissítésével 19 biztonsági rés foltozható be.

-

A Microsoft hat biztonsági hibát javított a SharePoint kapcsán.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat