Új trükkel nyúlhatják le az egyszer használatos jelszavainkat

Biztonsági kutatók olyan androidos alkalmazásokat fedeztek fel, amelyek eddig nem látott technikával játsszák ki az SMS-alapú kétfaktoros azonosítást.

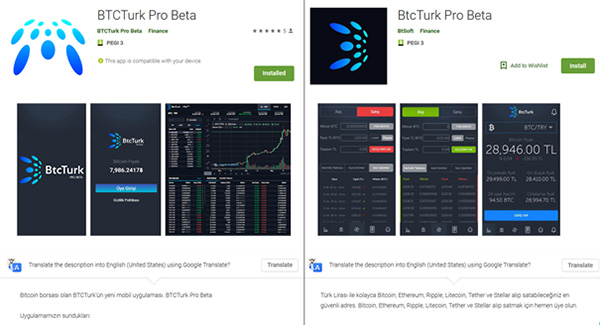

Az ESET biztonsági szakértői által felfedezett "BTCTurk Pro Beta", "BtcTurk Pro Beta" és "BTCTURK PRO" elnevezésű programok egy török kriptovaluta kereskedő, a BtcTurk alkalmazásának adják ki magukat. A kétfaktoros azonosításhoz szükséges, egyszer használatos kódokat tartalmazó SMS-üzenetek kémlelése helyett ezek az alkalmazások a jelszavakat az eszköz képernyőjén megjelenő hamis figyelmeztetések révén zsebelik be. Mindhárom alkalmazás 2019 júniusában jelent meg a Google Play áruházban, azonban a biztonsági cég figyelmeztetése után a Google eltávolította azokat.

Forrás: ESET

Sajnos lehet, hogy csak idő kérdése, hogy újabb példányok válnak elérhetővé a Play áruházban, ezért érdemes tisztában lenni a csalók legújabb trükkjével.

Hogyan működik a támadás?

Miután a hamis BtcTurk alkalmazások telepítése megtörténik, engedélyt kérnek az értesítésekhez való hozzáféréshez. Ezután már tudják olvasni a készüléken a többi alkalmazás értesítéseit, sőt törölhetik is azokat. Ha pedig kattintható gomb is van az értesítésben, akkor a felhasználó beavatkozása nélkül észrevétlenül jóvá is hagyhatják a tranzakciókat.

- mondta az ESET kutatója, Lukáš Štefanko."A Google 2019 márciusától bevezetett korlátozásainak egyik pozitív hatása az volt, hogy a hitelesítő adatokat ellopó alkalmazások többé nem tudtak visszaélni az SMS-alapú kétfaktoros azonosítási mechanizmusokkal. Azonban ezeknek a hamis alkalmazásoknak a felfedezésével láthatjuk az első olyan kártevőket, amelyek képesek megkerülni ezt a korlátozást"

Szerencsére ennek a technikának is megvannak a határai: a támadók "csak" az értesítés terjedelmének megfelelő szöveghez férnek hozzá, így nem garantált, hogy ez a rész tartalmazza az egyszer használatos jelszavakat. Sajnos azonban az ilyen üzenetek általában rövidek, ezért az egyszer használatos jelszavak gyakran beleférnek ebbe a terjedelembe.

Mit tehetünk?

- Csak akkor bízzunk meg a kriptovalutás és más pénzügyi alkalmazásokban, ha a szolgáltatás hivatalos webhelyén lévő link vezet a Google Play áruházba.

- Csak akkor adjuk meg személyes adatainkat az online űrlapokon, ha biztosak vagyunk abban, hogy azok biztonságosak és hivatalosak.

- Folyamatosan frissítsük készülékeinken.

- Használjunk megbízható mobilbiztonsági megoldást a fenyegetések blokkolásához és eltávolításához.

- Csak olyan alkalmazásokat használjunk, amelyeket megbízhatónak ítélünk, és még ezek esetében is csak azoknál engedélyezzük az értesítésekhez való hozzáférést, amelyeknek alapos oka van ezt kérni.

-

Fél tucat biztonsági hibát javított a Check Point a Gaia kapcsán.

-

A GitHub fejlesztői a CLI kapcsán egy biztonsági résre világítottak rá.

-

A Mautic kapcsán egy biztonsági hibára derült fény.

-

A PyPDF biztonsági hibája szolgáltatásmegtagadásokat segíthet elő.

-

A 7-Zip egy fontos biztonsági javítást kapott.

-

A Notepad++ két sebezhetőséget tartalmaz.

-

A Joomla! fejlesztői 10 biztonsági résről számoltak be.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat