Új programokkal karöltve támad a Play zsarolóvírus

A Play zsarolóvírus támadásai során két olyan segédprogram is kimutathatóvá vált, amelyek mindegyike a támadók malmára hajtja a vizet.

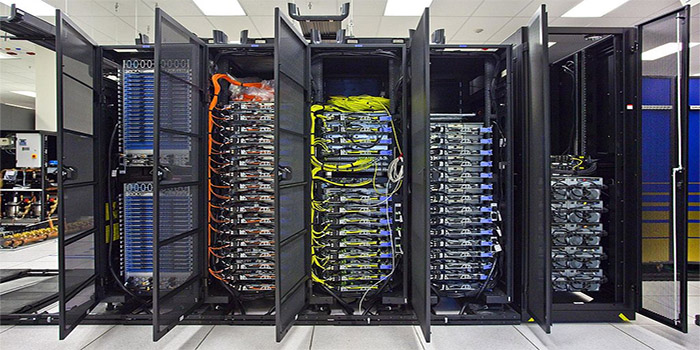

A Play napjaink egyik legismertebb és legtöbb kárt okozó zsarolóvírusa. Az elmúlt hónapokban olyan jelentős célpontokat is ostromolt, mint például a kaliforniai Oakland városának hálózata, az A10 Networks vagy a Rackspace. A célzott támadásai során fájlok titkosításával, illetve adatszivárogtatással okoz komoly fejtörést az áldozatai számára.

A Symantec biztonsági kutatói is folyamatosan figyelik a Play ténykedését, hogy minél előbb tudjanak reagálni a felbukkanó újabb és újabb variánsokra. A szakértők a vizsgálataik során ezúttal nem közvetlenül a Palyben mutattak ki figyelemreméltó újdonságokat, hanem sokkal inkább a károkozóhoz köthető segédprogramok kapcsán bukkantak két érdekes eszközre. Mindkét szerzemény .NET keretrendszerben íródott, és a támadások hatékonyságának fokozását szolgálják.

A két újdonság

Prémium előfizetéssel!

-

A Docker Desktop egy mérsékelt veszélyességű hibát tartalmaz.

-

A Cisco Catalyst SD-WAN Manager sebezhetősége már aktív támadásokban is szerephez jut.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat