Szembe szállnak a vírusokkal az Intel új processzorai

Az Intel hardver szinten próbál fellépni a kártékony programok, valamint az azok által alkalmazott technikák ellen.

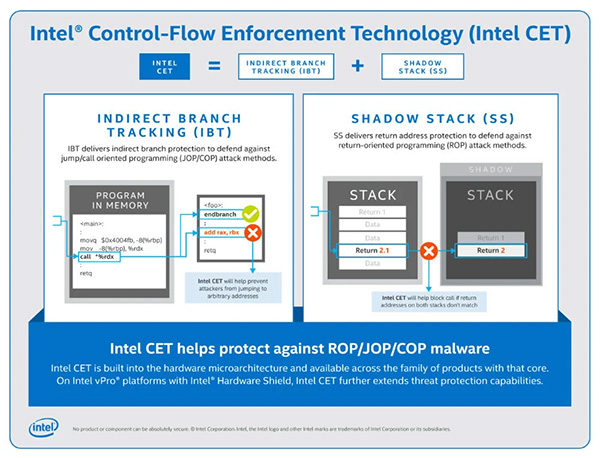

Az Intel processzorai kapcsán az utóbbi években számos biztonsági probléma merült fel. Ugyanakkor a vállalat fejlesztői nem kizárólag ezek kiküszöbölésével foglalatoskodnak, hanem új védelmi eljárásokat is igyekeznek kidolgozni annak érdekében, hogy már a CPU-k szintjén elősegítsék a védekezést a kártékony kódok ellen. Ezen erőfeszítések egyik legújabb gyümölcsét az úgynevezett CET (Control-Flow Enforcement Technology) jelenti.

A CET lényege, hogy hardverszinten akadályozza meg azon nemkívánatos kódok futását, amelyek megpróbálják megkerülni a napjainkban is létező védelmi vonalakat, köztük a DEP-et (Data Execution Prevention). A technológia alkalmas a következő módszerek elleni fellépésre:

- JOP - jump oriented programming

- COP - call oriented programming

- ROP - return-oriented programming

Az Intel által kiszemelt támadási módszerek az úgynevezett control-flow hijacking típusú károkozások közé sorolhatók, amiket egyre több ártalmas program állít a kiberbűnözők szolgálatába. Ilyen módon nem meglepő, hogy az Intel mérnökei e technikák nemkívánatos használata ellen próbálnak fellépni.

A processzorokba épített CET-védelem önmagában nem lenne életképes, ha az operációs rendszer nem támogatná annak használatát. Ezért az Intel az elmúlt időszakban szorosan együttműködött a Microsofttal e területen is, így a Windows 10 is megkapja a CET-támogatást Hardware-enforced Stack Protection néven. Az újdonság a Windows 10 Insider program keretében már elérhető.

Az Intel jelezte, hogy a CET első körben a Tiger Lake mobil processzoraiba kerül bele, de ezt követően az asztali és a szerver CPU-kban is megjelenik majd. Azt azonban egyelőre nem lehet tudni, hogy erre pontosan mikor kerül majd sor.

-

A Vim esetében egy újabb biztonsági hibára derült fény.

-

A Samsung egy Exynos-t érintő biztonsági hibáról számolt be.

-

A Mozilla Thunderbird fontos biztonsági frissítést kapott.

-

Több tucat biztonsági hibát javítottak az OpenClaw fejlesztői.

-

A SonicOS legújabb kiadása három biztonsági hibát szüntet meg.

-

A Linux kernel azonnali frissítésre szorul.

-

Tömegesen kezdték kihasználni a kiberbűnözők a cPanel sebezhetőségét.

-

A Moodle több sebezhetőség miatt kapott frissítést.

-

Az OpenSSH legújabb kiadása számos sérülékenységet szüntet meg.

-

A Zulip Servert egy biztonsági hiba miatt kell frissíteni.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat