Nem szállnak le a Pfizerről a csalók

Az adathalászok továbbra is kihasználják a Pfizer ismertségét, és a cég nevének emlegetésével próbálnak visszaéléseket elkövetni igencsak megtévesztő módokon.

A koronavírus okozta világjárvány kitörése óta az internetes csalók jelentős erőforrásokat áldoztak arra, hogy a járványból hasznot húzzanak. Sajnos e szokásukról azóta sem tettek le, és mind a tömeges, mind a célzott támadásaik során gyakorta COVID-os trükkökkel igyekeznek megtéveszteni a potenciális áldozataikat.

Az INKY biztonsági kutatói az elmúlt hónapokban olyan támadásokat elemeztek, amelyek a Pfizer nevével történő visszaélésekre épültek. A szóban forgó támadássorozat legalább augusztus óta zajlik, de nem tömeges károkozásokról van szó. Az elkövetők ugyanis célzott adathalászattal próbálkoznak, azaz a kiszemelt áldozataikra szabják a támadásaikat. Mindez pedig - különösen a technológiai védelem oldalán - nehezen felismerhető és kivédhető incidensekhez vezet.

Sürgető levelek

Az INKY az elmúlt hónapokban legalább 400 különféle adathalász levelet észlelt, amelyek mindegyike a Pfizer nevét használta csalinak.

Az elkövetők először olyan megtévesztő domain neveket foglaltak le, mint például:

pfizer-nl[.]com

pfizer-bv[.]org

pfizerhtlinc[.]xyz

pfizertenders[.]xyz

Az adathalászathoz használt domain neveket az esetek többségében a Namecheapnél szerezték be, aminek leginkább az lehet az oka, hogy ez a szolgáltató kriptopénzt is elfogad, azaz a csalók ezen a ponton is meg tudták őrizni az anonimitásukat. Amikor rendelkezésükre álltak a pfizeres domainek, akkor azokhoz postafiókokat hoztak létre, amelyekből elkezdték küldözgetni a testreszabott leveleiket.

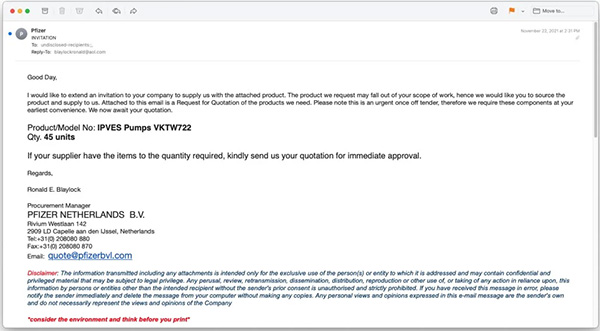

A csalók e-mailjei számos témát öleltek fel, de szinte mindig tartalmaztak sürgető megjegyzéseket. Gyakran például beszállítási lehetőségeket ajánlottak fel, és a koronavírus gyors terjedésére hivatkozva minél előbbi választ vártak az áldozatoktól. Az alábbiakban például egy hamis ajánlatkérő levél szerepel:

A problémás küldeményekben általában egy dokumentum is helyet kapott. Ellentétben sok egyéb hasonló támadással, ez esetben e dokumentumok nem tartalmaztak kártékony kódot vagy ártalmas weboldalra mutató hivatkozást. Leginkább adatbekérő űrlapok voltak, amiken céges, valamint banki adatokat igyekeztek kipuhatolni az elkövetők, hogy aztán azokat a támadásaik következő szakaszaiban felhasználhassák. Több esetben a végső cél az volt, hogy BEC (Business Email Compromise) típusú károkozások révén pénzt szerezzenek.

A biztonsági szakemberek felhívták a figyelmet arra, hogy ezek a támadások technológiai eszközökkel nehezen kivédhetők, ezért a felhasználók biztonságtudatosságának kulcsszerepe van a károk megelőzésében. Ilyen jellegű küldemények esetén célszerű felkeresni a levelet küldő vállalatot, szervezetet, de nem a levelekben megadott elérhetőségek használatával, hanem az adott vállalat hivatalos csatornáin keresztül.

-

Egy tucat biztonsági javítás vált elérhetővé az Adobe InDesignhoz.

-

Az Adobe Acrobat és Reader szoftverek frissítésével 20 sebezhetőség szüntethető meg.

-

Az Adobe Dreamweaver fontos biztonsági frissítést kapott.

-

A Veeam Backup & Replication egy súlyos biztonsági hibát tartalmaz.

-

Ismét jelentős mennyiségű hibajavítás érkezett a Google Chrome-hoz.

-

A Check Point egy súlyos sebezhetőségről számolt be.

-

Telepíthetővé váltak a Windows júniusi biztonsági frissítései.

-

Több mint két tucat biztonsági frissítés érkezett az Office szoftvercsomaghoz.

-

A Microsoft több mint 20 biztonsági rést foltozott be a SharePoint Serveren.

-

Az SAP a júniusi hibajavításainak keretében 15 sebezhetőséget szüntetett meg.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat