Nem sikerül megzabolázni az Anatsa vírust

A banki adatokat lopkodó Anatsa trójai program eddig minden védelmi intézkedést kijátszott, ezért egyelőre nem sikerül gátat szabni a terjedésének.

Az Anatsa trójai korántsem ismeretlen a biztonsági cégek előtt, hiszen már 2021 óta fertőzi az androidos készülékeket. Noha 2021 után volt egy csendesebb időszaka, de idén ismét nagyon aktívvá vált. Jelenleg megközelítőleg 600 banki alkalmazás esetében tud kellemetlen meglepetéseket okozni. Főleg az amerikai, brit, német, svájci és osztrák banki ügyfelek adataira pályázik, de folyamatosan kerülnek fel az újabb és újabb célpontok a listájára.

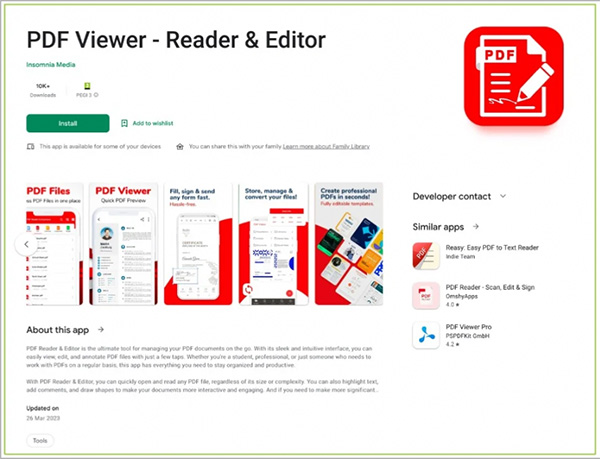

A kártékony program elleni küzdelmet a ThreatFabric vezeti, amely a Google-lel együttműködve igyekszik megzabolázni a szerzeményt, amely újra és újra felbukkan a hivatalos Google Play áruházban. A károkozónak már az első változatai is irodai, illetve üzleti alkalmazások révén terjedtek, ami a legújabb variánsairól is elmondható. Így például előszeretettel rejtőzik mondvacsinált, PDF-olvasó appok mögé. Ezek kezdetben semmiféle ártalmas és gyanús műveletet nem hajtanak végre, elsősorban azért, hogy a Play biztonsági szűrőin ne akadjanak fent. Amikor azonban a felhasználó telepít egy ilyen fertőzött alkalmazást, akkor a készülékén némi késleltetéssel egy kódletöltésre kifejlesztett összetevő aktivizálódik, és a GitHubról beszerzi a károkozáshoz szükséges komponenseket.

Egy kártékony alkalmazás

Forrás: ThreatFabric

Az Anatsa működési elve viszonylag egyszerű. Ha egy olyan banki alkalmazás indítását észleli, amely szerepel a célpontjainak listáján, akkor egy megtévesztő weboldalt jelenít meg a mobilon, ami az adott banki alkalmazáshoz tartozó pénzintézet bejelentkezési oldalára emlékeztet. Amennyiben a felhasználó az eredeti alkalmazás helyett ezen a hamis weblapon keresztül próbál bejelentkezni a banki fiókjába, akkor a megadott hitelesítő adatait a trójai lementi, illetve kiszivárogtatja az adattolvajok számára.

A Google jelezte, hogy a ThreatFabric kutatói által kiszűrt, kártékony appok mindegyikét eltávolította a Play áruházból. Ugyanakkor a korábbi tapasztalatok azt mutatják, hogy néhány nap alatt ezt a vírusírók lereagálják, és kezdődik minden elölről. Ezért a szakemberek azt javasolják, hogy a Play áruházból is fokozott köröltekintéssel telepítsünk appokat. Célszerű ellenőrizni a fejlesztő nevét és átböngészni az appokhoz tartozó hozzászólásokat is.

-

A Mautic kapcsán egy biztonsági hibára derült fény.

-

A PyPDF biztonsági hibája szolgáltatásmegtagadásokat segíthet elő.

-

A 7-Zip egy fontos biztonsági javítást kapott.

-

A Notepad++ két sebezhetőséget tartalmaz.

-

A Joomla! fejlesztői 10 biztonsági résről számoltak be.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

|

F-Secure Total 1 év 3 eszköz |

| 17990 Ft | |

|

Bitdefender Antivirus Plus 1 eszköz 3 év |

| 15490 Ft | |

|

ESET NOD32 Antivirus 2 év 4 eszköz Új licenc |

| 51990 Ft | |

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat