Nagyon megtévesztő trükkel próbálkoznak az adathalászok

Nagyon megtévesztő adathalász támadásokra figyelmeztettek biztonsági kutatók. Elsősorban az otthonról dolgozó alkalmazottak kerülhetnek kiszolgáltatott helyzetbe.

Továbbra sem csillapodnak azok a kibertámadások, amelyek valamilyen módon a világjárvánnyal összefüggő eseményeket igyekeznek kihasználni akár vírusterjesztési, akár adatlopási célokkal. Az Abnormal Security biztonsági kutatói által legutóbb felfedezett alvilági kampánnyal is felhasználói adatokat igyekeznek összegyűjteni a csalók. Elsősorban olyan információkra kíváncsiak, amelyek révén vállalati rendszerekhez, fiókokhoz férhetnek hozzá.

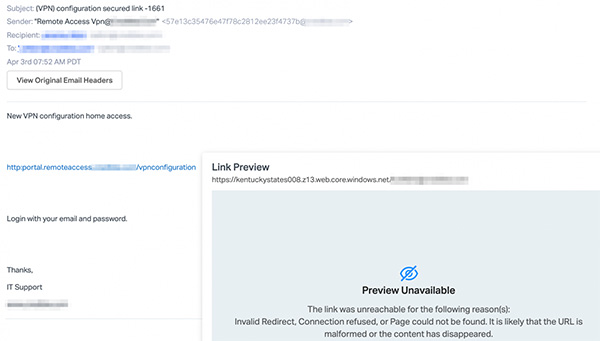

Forrás: Abnormal Security

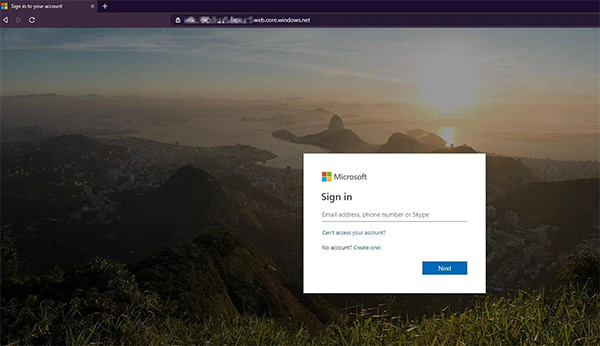

A szóban forgó adathalász kampányok azért megtévesztőek, mert a kéretlenül küldözgetett levelekben az áll, hogy a felhasználónak új VPN-beállításokat kell alkalmaznia. Ennek érdekében pedig az üzenetben szereplő linkre kell kattintania, ahonnan a konfigurációs paramétereket le tudja tölteni. A valóságban azonban mindebből semmi sem igaz. A hivatkozásra való kattintáskor ugyanis egy olyan weboldal jelenik meg az alapértelmezett webböngészőben, amely megszólalásig hasonlít a Microsoft 365 szolgáltatások bejelentkező weblapjára. Amennyiben itt a felhasználó megadja a felhasználónevét és a jelszavát, akkor azok rögtön a csalók szerverére kerülnek, akik - céges fiókok révén - komolyabb visszaéléseket is elkövethetnek.

Forrás: Abnormal Security

A mostani adathalász támadások egy további, korábban is alkalmazott trükköt is bevetnek annak érdekében, hogy még kisebb valószínűséggel keltsenek gyanút. Jelesül arról van szó, hogy a csalók a hamis weboldalukat a Microsoft Azure (Blob Storage) szolgáltatás révén tették elérhetővé, ami egyben azt is jelenti, hogy a problémás oldalhoz érvényes (Microsoft) tanúsítvány tartozik. Így, ha a felhasználó gyanakodni kezd, és megnézi a böngészőben a tanúsítványt, akkor azt fogja látni, hogy az a Microsofttól származik. Ettől azonban még a weblap kártékony célokat szolgál.

A biztonsági kutatók a Microsoft Office 365 ATP (Safe Links) szolgáltatás lehetőségek szerinti használatát javasolják, mivel az az ilyen jellegű károkozásokat meglehetősen hatékonyan képes detektálni és blokkolni. Emellett természetesen más tartalomszűrők is bevethetők, de legalább ilyen fontos az alkalmazottak biztonságtudatossági képzése, és annak nyomatékosítása, hogy e-mailben történő kattintással nem célszerű bejelentkező oldalakat felkeresni.

-

A TYPO3 öt újabb frissítés révén tehető biztonságosabbá.

-

A GitLab fejlesztői újabb sebezhetőségekről számoltak be.

-

Az Adobe az e-kereskedelmi szoftverei kapcsán egy kritikus veszélyességű biztonsági rést foltozott be.

-

Az Adobe Acrobat és Reader szoftverek két biztonsági javítással bővültek.

-

Az Adobe a Premiere Pro alkalmazásban egy biztonsági rést foltozott be.

-

Az Adobe ColdFusion egy kritikus biztonsági frissítést kapott.

-

A Microsoft letölthetővé tette a Windows szeptemberi biztonsági frissítéseit.

-

A Microsoft az Office alkalmazásokhoz 14 biztonsági javítást adott ki.

-

A Microsoft fejlesztői három biztonsági hibát orvosoltak az SQL Server esetében.

-

A SharePoint Server ezúttal csak egy hibajavítással gyarapodott.

Az iskolakezdés sok családban nemcsak a füzetek és tolltartók beszerzését jelenti, hanem az első saját okoseszköz – telefon, tablet vagy laptop – megvásárlását is a gyerekek számára.

Az ESET közzétette legfrissebb kiberfenyegetettségi jelentését, amely a 2024. december és 2025. május közötti időszakban tapasztalt kiberkockázatokat mutatja be

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat