Nagyon durván fertőz a Locky zsaroló program

Nagyon úgy tűnik, hogy a Locky nevű zsaroló program lehet az idei év egyik legtöbb kárt okozó szerzeménye. Hírhedt számítógépes kártevők nyomdokaiba lépett, és gyorsan fejlődik.

A zsaroló programok tábora napról napra gyarapodik, mivel egyrészt a régi károkozóknak rendszeresen jelennek meg az új variánsaik, másrészt teljesen új kártevők is színre lépnek. Februárban ezek közé tartozott az a Locky nevű ransomware is, amely a funkcionalitása, felépítése és az általa alkalmazott megoldások trükkrében már akkor sejtette, hogy oda kell rá figyelni. Úgy tűnik, hogy a Locky mögött álló csalók valóban nem bíznak semmit a véletlenre, és át akarják venni az irányítást a zsaroló programok világában. Ha így folytatják, akkor sajnos olyan hírhedt kártevőket is beérhetnek, mint amilyen például a CryptoLocker vagy a Cryptowall.

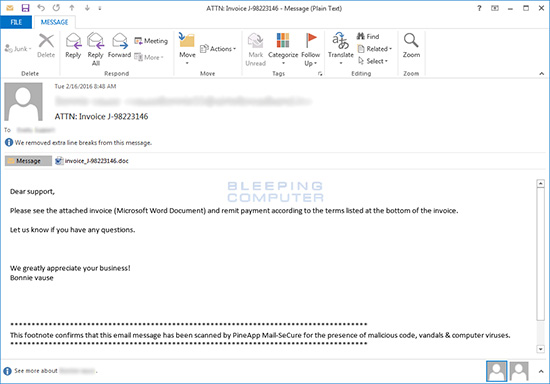

A Locky februári kiadása egyebek mellett azzal hívta fel magára figyelmet, hogy makrók segítségével fertőzte meg a számítógépeket. A csalók kéretlen elektronikus levelekbe Word dokumentumokat helyeztek el, és megtévesztő üzenetekkel próbálták rávenni a felhasználókat arra, hogy megnyissák a csatolmányt. Gyakran azt állították, hogy a mellékletben egy számla található.

Forrás: Bleeping Computer

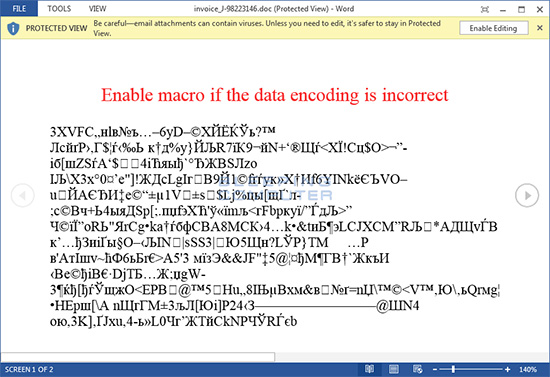

Amikor ezt a felhasználó megnyitotta, akkor az elé táruló dokumentum csak értelmezhetetlen karaktersorozatokat tartalmazott. Egy üzenetben arra kérték, hogy engedélyezze a makrókat a fájl tartalmának megtekintéséhez. Ha ezt is megtette, akkor rögtön megfertőződött a számítógépe, és elkezdődött a rombolás. A Locky ugyanis - hasonlóan az elődjeihez - fájlokat titkosít, majd váltságdíjat követel a helyreállításhoz szükséges információkért cserében. A károkozó dokumentumokat, multimédiás állományokat, adatbázisokat, forráskódokat is használhatatlanná tesz. Mindössze azokat a könyvtárakat hagyja érintetlenül, amelyek a Windows működéséhez feltétlenül szükségesek.

Forrás: Bleeping Computer

A Locky nagyon fontos jellemzője, hogy nem kizárólag a helyi számítógépeken képes károkat okozni, hanem hálózaton keresztül is rombol. Feltérképezi a hálózati megosztásokat, és amennyiben a jogosultságai lehetővé teszik, akkor a megosztásokon lévő fájlokat is letitkosítja. Lényeges, hogy a hálózatos károkozásnak nem feltétele, hogy a megosztás a helyi (fertőzött) rendszeren külön meghajtóbetűjellel rendelkezzen, azaz csatolt legyen.

Új variáns, új trükk

Prémium előfizetéssel!

-

A Microsoft két biztonsági hibajavítást adott ki a Microsoft Defenderhez.

-

Számos biztonsági frissítés érkezett a Dovecothoz.

-

A Postfix fejlesztői egy közepes veszélyességű hibát orvosoltak.

-

A MariaDB-hez több biztonsági javítás vált elérhetővé.

-

A Mozilla több tucat hibajavítást adott ki a Firefoxhoz.

-

A Drupal kritikus veszélyességű sebezhetőség miatt kapott azonnali frissítést.

-

A GLPI legújabb verziója két biztonsági rést foltoz be.

-

A GitLab CE/EE összesen tizenegy sérülékenység miatt kapott újabb frissítést.

-

A PostgreSQL legújabb verziói 11 biztonsági hibajavítást tartalmaznak.

-

Az ImageMagick számos sérülékenyég következtében kapott frissítést.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat