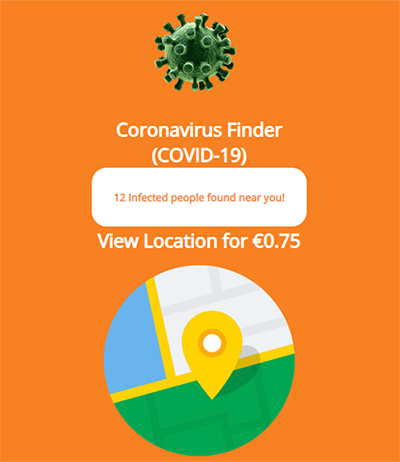

Koronavírus: valótlan adatokkal hiteget a Ginp mobilvírus

A Ginp nevű trójai program csaliként veti be a koronavírus fertőzöttekről szóló valótlan információkat, hogy bankkártya adatokat kaparintson meg.

A világjárvány kapcsán a kiberbűnözők gyakran használják ki, hogy az emberek igyekeznek elkerülni a kockázatokat rejtő találkozásokat. A Ginp banki trójairól a Kaspersky kutatói már korábban nyilvánosságra hozták, hogy képes bezsebelni bank- és hitelkártya adatokat, valamint egyebek mellett kiszivárogtatja a beérkező SMS-üzeneteket, köztük a bankoktól érkező, hitelesítő kódokat tartalmazókat is.

A napokban azonban a trójai mögött álló kiberbűnözők a pandémiára kezdték felépíteni a támadásaikat. Miután a Ginp egy speciális utasítást kap, megnyit egy koronavírus keresőnek látszó honlapot. Itt egy egyszerű felületen a felhasználó közelében tartózkodó koronavírussal fertőzöttek száma jelenik meg. Ez az oldal azt ígéri, hogy egy kisebb összeg ellenében megmutatja a betegek pontos tartózkodási helyét is. A gyanútlan felhasználók számára mindez meggyőző lehet, ráadásul a kért összeg sem mondható magasnak. Azonban, ha rákattintanak a fizetés gombra, akkor a trójai bekéri a bankkártya adatokat, amiket aztán rögtön eljuttat az adattolvajok szerverére.

Forrás: Kaspersky Lab

A csalók az adatok megszerzése után a mondvacsinált szolgáltatásért kért összeget nem vonják le. De minek is tennék, hiszen addigra a felhasználó bankkártyáján található teljes összeg a rendelkezésükre áll.

Alexander Eremin, a Kaspersky biztonsági szakértője szerint a hasonló károkozások ellen az óvatosság a legjobb ellenszer. Emellett persze a mobilbiztonsági szoftverek használatát is célszerű fontolóra venni, de a legfontosabb, hogy az appok telepítésénél mindig körültekintően kell eljárni, még akkor is, ha azok a hivatalos Google Play áruházból származnak.

-

Kritikus veszélyességű sérülékenység található az Eximben.

-

A Samba frissítésével három biztonsági hiba szüntethető meg.

-

Az Adobe három hibajavítást adott ki a Adobe Premiere alkalmazásához.

-

Az Adobe négy biztonsági rést foltozott be az Illustrator szoftveren.

-

Az Adobe frissítette a Commerce és Magento megoldásait.

-

Az Adobe After Effects frissítésével négy sérülékenység szüntethető meg.

-

A Fortinet két kritikus veszélyességű sebezhetőségről számolt be.

-

Letölthetővé váltak a Windows májusi biztonsági frissítései.

-

A Microsoft Office frissítésével 19 biztonsági rés foltozható be.

-

A Microsoft hat biztonsági hibát javított a SharePoint kapcsán.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat