Fejlett károkozó veszélyezteti a POS terminálokat

Egy olyan újabb kártékony program ütötte fel a fejét, amely különböző terminálokat fertőz, és különösen a bank-, illetve hitelkártya információk után mutat fokozott érdeklődést.

Idén a POS terminálokat megfertőző kártékony programok már több alkalommal a hírek élére kerültek. Ezek a károkozók elsősorban annak köszönhetik a "sikerüket", hogy nagyon sokan nem is sejtik azt, hogy a bank- és hitelkártyák elfogadására alkalmas terminálok sem védtelenek az ártalmas programokkal szemben. Így aztán amire kiderül, hogy egy ilyen kártevő beférkőzött a rendszerbe, addigra már sok bizalmas adat kerülhet illetéktelen kezekbe.

Az IntelCrawler kutatói a napokban egy újabb, POS terminálok kompromittálására alkalmas károkozót füleltek le. A vizsgálatok szerint a 'd4re|dev1|' névvel illetett trójai eddig legalább 80 kereskedőcég rendszerébe jutott be szerte Amerikában, Európában és Ausztráliában.

"Jelentős növekedést tapasztalunk e malware terjedésében. Hasonló feladatokat lát el, mint a memóriamonitorozó trójai programok, de néhány továbbfejlesztett képességgel is rendelkezik" - nyilatkozta Andrew Komarov, az IntelCrawler elnök-vezérigazgatója. A szakember ezzel arra utalt, hogy az új szerzemény az adatlopási lehetőségek tekintetében túlmutat az eddig feltárt társain.

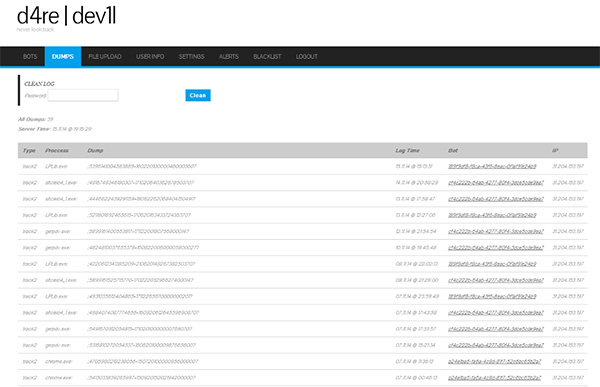

A 'd4re|dev1|' a terminálokra való felkerülését követően egy PGTerm.exe vagy egy hkcmd.exe nevű folyamat mögött rejtőzik el, de sokszor előfordul, hogy ismert alkalmazások mögé húzódik. Így például a Google Chrome-ot is célkeresztbe állíthatja. Amikor az előkészítő tevékenységével végez, akkor interneten keresztül elkezd különféle trójai programokat és nemkívánatos kódokat letölteni. Ekkor az adott infrastruktúrának megfelelő, célzott támadásokhoz felhasználható összetevőkkel is gyarapodhat. Így képessé válhat arra, hogy különféle kereskedelmi rendszereket manipuláljon, vagy azokhoz jogosulatlan hozzáférést biztosítson. Természetesen eközben a fő célkitűzéséről sem feledkezik meg, miszerint a terminál memóriájának rendszeres kidumpolásával és ellenőrzésével minél több bizalmas adatot próbál kiszivárogtatni. A kártékony program az összegyűjtött adatokat, dump fájlokat előre meghatározott kiszolgálókra tölti fel. Az adattolvajok pedig egy webes felületen követhetik nyomon a szerzeményük ténykedését, illetve tekinthetik meg a zsákmányolt adatokat.

Ezt látják az adattolvajok - Forrás: IntelCrawler

Az IntelCrawler szerint a 'd4re|dev1|' funkcióiból arra lehet következtetni, hogy a terjesztői nem az egy-egy terminállal rendelkező kereskedőket célozzák. Sokkal inkább olyan vállalatokat szemelnek ki maguknak, amelyek több tucat POS készüléket üzemeltetnek. Ezáltal nagyobb mennyiségű adathoz juthatnak hozzá.

A védekezés szempontjából fontos, hogy a biztonsági rendszerben a kártyaelfogadásra alkalmas eszközök, számítógépek külön figyelmet kapjanak. Lényeges a terminálokhoz való hozzáférések szabályozása, a titkosított hálózati kommunikáció biztosítása, a hálózati szeparáció, a megfelelő felügyelet megteremtése, a vírusvédelem kiterjesztése és nem utolsó sorban a felhasználók biztonságtudatossági képzése. Az IntelCrawler tapasztalatai szerint ugyanis megesik, hogy az alkalmazottak a terminálokat használják játékra, internetezésre vagy éppen közösségépítésre.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

-

A Google 124 biztonsági rést foltozott be az Androidon.

-

Az IBM Security SOAR három biztonsági hiba miatt kapott frissítést.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat