Emelt díjas szolgáltatásokra iratkozik fel a Joker vírus

Az androidos készülékeket fertőző, Joker nevű kártékony program terjedését továbbra sem sikerül megakadályozni. Rendszeresen átjut a Google Play védelmi vonalain.

A Joker mobilvírus először 2017-ben került a figyelem középpontjába, amikor elkezdte fertőzni az Android operációs rendszerre épülő okostelefonokat, táblagépeket. Azóta több mint 1700 alkalmazásban bukkant fel, amelyeket a Google folyamatosan távolított el a Play áruházból. Az aggasztó számadatok azt tükrözik, hogy a Joker gyakorta megújuló trükkökkel próbál átjutni a védelmi technológiákon, és sajnos sok esetben képes megkerülni a biztonsági óvintézkedéseket.

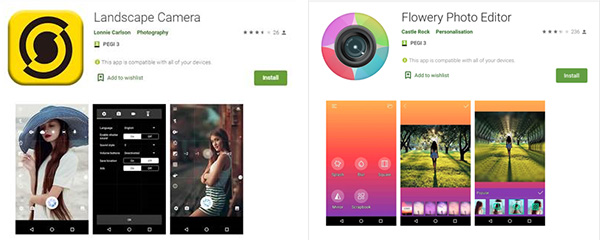

A Check Point kutatói nemrégen négy újabb alkalmazás kapcsán igazolták a Joker jelenlétét. A négy app a következő:

- com.app.reyflow.phote (képszerkesztő)

- com.race.mely.wpaper (háttérképkezelő)

- com.landscape.camera.plus (kamera app)

- com.vailsmsplus (SMS-kezelő)

Fertőzött alkalmazások

Forrás: Check Point

A Joker érdekessége, hogy tartalmaz egy olyan ellenőrző metódust, amely azt is vizsgálja, hogy a fertőzött eszközt éppen hol használják. Amennyibe azt érzékeli, hogy a készülék az Egyesült Államokban vagy Kanadában működik, akkor nem okoz károkat. Mindez persze nem vigasztalja a világ bármely más táján mobilozó felhasználókat.

A kártékony program többféle módszert használ a rejtőzködésre. Egyrészt XOR-kódolással (és statikus kulcsokkal) igyekszik leplezni a kódjának érzékeny részeit. Másrészt titkosított módon kommunikál a vezérlőszervereivel, amelyekről konfigurációs adatokat tölt le. Ezek tartalmazzák egyebek mellett azokat a címeket (URL-eket), amelyek segítségével további nemkívánatos kódokat juttathat fel a készülékekre. Mindebből pedig a felhasználó semmit sem vesz észre, mivel minden a háttérben zajlik.

A Google a biztonsági kutatók által feltárt négy ártalmas alkalmazást már eltávolította a Play-ről.

-

Ismét jelentős mennyiségű hibajavítás érkezett a Google Chrome-hoz.

-

A Check Point egy súlyos sebezhetőségről számolt be.

-

Telepíthetővé váltak a Windows júniusi biztonsági frissítései.

-

Több mint két tucat biztonsági frissítés érkezett az Office szoftvercsomaghoz.

-

A Microsoft több mint 20 biztonsági rést foltozott be a SharePoint Serveren.

-

Az SAP a júniusi hibajavításainak keretében 15 sebezhetőséget szüntetett meg.

-

A Docker Desktop egy mérsékelt veszélyességű hibát tartalmaz.

-

A Cisco Catalyst SD-WAN Manager sebezhetősége már aktív támadásokban is szerephez jut.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat