Egyesült két hírhedt banki károkozó

Egy olyan kártékony program jelent meg, amely egyesíti az eddigi banki adatlopó, valamint a POS terminálokat megfertőző károkozók képességeit.

A banki trójai programok számos csoportba sorolhatók. Vannak például olyanok, amelyek a webböngészők megfigyelésével próbálnak értékes adatokhoz hozzájutni, és vannak olyanok, amik a memória mélyreható vizsgálatával igyekeznek bizalmas információkat szerezni. Az előbbiek egyik legismertebb képviselője a Zeus trójai, míg az utóbbiak legelterjedtebb változata a Dexter víruscsalád. A kiberbűnözők azonban gondoltak egyet, és úgy döntöttek, hogy az egyik szerzeményükben egyesítik a két hírhedt károkozó funkcionalitását. Így született meg a Soraya nevű trójai program.

A Soraya először a múlt hónapban szúrt szemet az Arbor Networks kutatóinak, akik azonnal mélyrehatóan kezdték elemezni a nemkívánatos programot. A legfontosabb információkat már megosztották a víruskeresőket fejlesztő cégekkel, amelyek így fel tudták készíteni az alkalmazásaikat a kártevő elleni védekezésre.

A szakértők szerint a Soraya által megtestesített szolgáltatások egyértelműen az adattolvajok dolgát könnyítik meg. Különösen azokét, akik banki adatokat, valamint kártyainformációkat igyekeznek bezsebelni. A trójai ugyanis olyan összetevőkkel rendelkezik, amelyek egyrészt a böngészők kémlelésére, másrészt a fertőzött számítógépek, vagy éppen a POS-terminálok memóriájából történő adatszivárogtatásra képeseket.

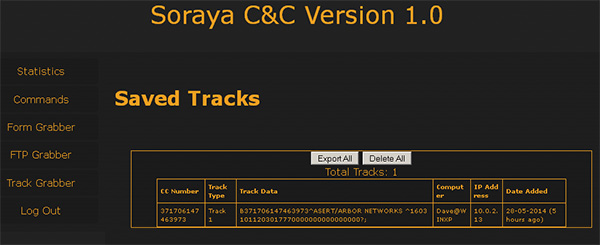

A lopott adatok lekérdezése a vezérlőszerveren - Forrás: Arbor

A trójai működése

A Soraya - megfelelő biztonsági eszközök nélküli - felismerése komoly nehézségekbe ütközhet, ugyanis a károkozó mindent megtesz azért, hogy a jelenléte minél kisebb feltűnést keltsen. Először megfertőzi a Windows explorer.exe folyamatát, majd amikor a felhasználó elindít egy alkalmazást, például egy webböngészőt, akkor a trójai annak a folyamatába is "beépül". Ettől kezdve pedig folyamatosan végzi az adott szoftver által generált adatforgalom lehallgatását. Mindeközben természetesen arról is gondoskodik, hogy a számítógép újraindítása után is képes legyen betöltődni. Ennek érdekében az éppen bejelentkezett felhasználó AppData könyvtárába bemásol egy servhost.exe nevű fájlt, valamint a regisztrációs adatbázis "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" kulcsához hozzáfűz egy új értéket (WinServHost). Fontos megjegyezni, hogy a károkozó rootkit technikákkal képes elrejteni a servhost.exe állományát.

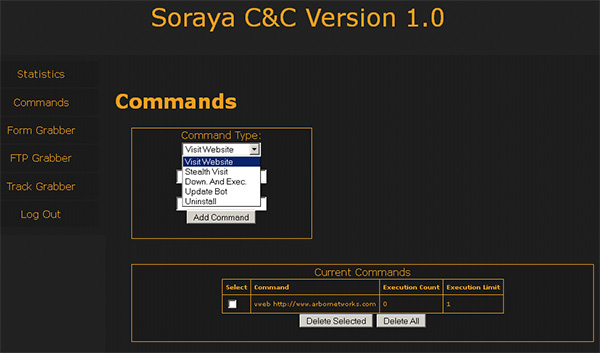

Innen vezérelhető a trójai - Forrás: Arbor

A Soraya az összegyűjtött adatokat előre meghatározott távoli szerverekre tölti fel. Az Arbor kutatóinak sikerült felderíteniük egy ilyen kiszolgálót, amelynek vizsgálatakor bebizonyosodott, hogy a trójai eddig több ezer kártyaadatot lopott. Ezek több mint 65 százaléka amerikai felhasználókat érintett. Az eltulajdonított adatok 64 százaléka bankkártyákhoz, míg a többi hitelkártyákhoz tartozott.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

-

A Google 124 biztonsági rést foltozott be az Androidon.

-

Az IBM Security SOAR három biztonsági hiba miatt kapott frissítést.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat