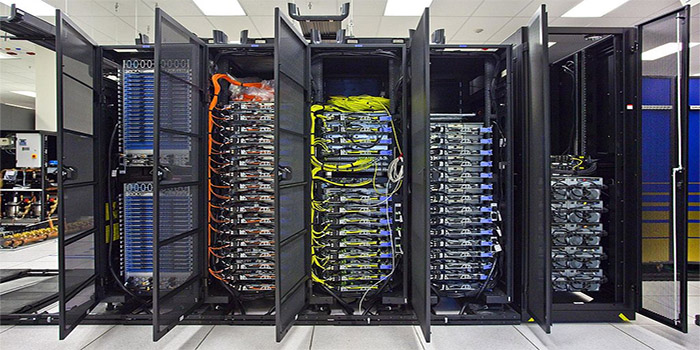

Célkeresztbe került a Fortinet VPN

Egyre több támadás éri azokat a Fortinet VPN eszközöket, amelyekre az üzemeltetők nem telepítették a frissítéseket.

A múlt héten az FBI és a CISA (Cybersecurity and Infrastructure Security Agency) is arra hívta fel a figyelmet, hogy mind több APT-típusú támadást észlelnek a Fortinet VPN ellen. Az elkövetők különösen a CVE-2018-13379 azonosítójú sebezhetőséget igyekeznek a saját javukra fordítani, és ezen keresztül különféle károkozásokat végrehajtani. A figyelmeztetés nem volt alaptalan, hiszen egy olyan kártékony programra is fény derült, amely komoly kockázatot jelent azon rendszerekre, hálózatokra nézve, amikben nem patch-elt Fortinet VPN technológia is használatos.

A Cring névre keresztelt zsarolóvírust még januárban fedezte fel a Swisscom CSIRT csapata. Akkor már lehetett tudni, hogy a Cring alapvetően a Mimikatz lehetőségeire épít, hogy hozzáférési adatokat szerezzen, de kihasználja a Windows CertUtil eszközének funkcionalitását is. A múlt héten pedig a Kaspersky jelezte, hogy a Cring legújabb variánsa célkeresztbe állította a Fortinet VPN (CVE-2018-13379) sebezhetőségét, és azon keresztül próbál hozzáférni hálózatokhoz. Sajnos nem is sikertelenül, ugyanis több - elsősorban ipari - vállalatnál okozott már fennakadásokat. Egyik esetben a gyártás átmeneti leállítását is el kellett rendelni a fertőzés miatt.

Ha a Cring egy sebezhető Fortinet eszközön keresztül bejut a hálózatba, akkor ott a Mimikatz, különféle PowerShell scriptek, valamint a CobaltStrike használatával elkezd rendszereket felkutatni, amelyeken fájlokat titkosít. A károkozó RSA-8192 és AES-128 titkosítási eljárásokat használ, miközben megpróbálja törölni a biztonsági mentéseket, és leállítja az Oracle, valamint az Office alkalmazásokat annak érdekében, hogy a zárolt fájlokhoz is hozzáférhessen. Ezt követően megzsarolja az áldozatául eső szervezetet.

Prémium előfizetéssel!

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat