SQL Server alapú kémkedés újratöltve

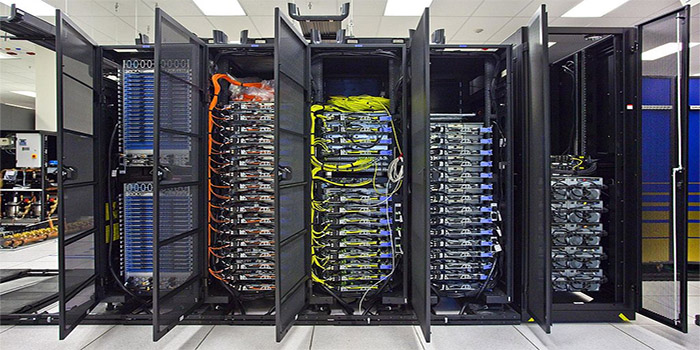

Biztonsági kutatók egy olyan kifinomult hacker eszközre bukkantak, amely komoly fenyegetést jelent a Microsoft SQL alapú adatbázisokra nézve. A kiberkémkedés egy újabb története következik.

Az ESET biztonsági cég szakértői az egyik vizsgálatuk során egy nagyon szofisztikált eszközre bukkantak, amelyet alaposan szemügyre vettek. Az elemzések során kiderült, hogy a támadóeszköz vélhetően egy jól ismert kibercsoporthoz köthető, akiknek ezúttal az volt a céljuk, hogy Microsoft SQL Server alapú adatbázisokhoz szerezzenek hozzáférést.

Tulajdonképpen egy hátsó kapuról van szó, amely skip-2.0 néven vált ismertté. Az ártalmas kód teljes mértékben az SQL server 2012-es és 2014-es verziójával kompatibilis. Noha nem ezek a Microsoft legújabb adatbáziskiszolgálói, mégis ezeknek a legnagyobb az elterjedése, így a feketekalapos hackerek számára meglehetősen széles körű akciókra ad lehetőséget a skip-2.0.

"A hátsó kapu révén a támadóknak módjuk adódhat arra, hogy adatokat másoljanak, módosítsanak vagy töröljenek az adatbázisokból" - nyilatkozták a biztonsági kutatók utalva arra, hogy a kártékony kód nem kizárólag adatszivárgást segíthet elő, hanem akár komoly rombolásokban való részvételre is alkalmas lehet.

Prémium előfizetéssel!

-

A Docker Desktop egy mérsékelt veszélyességű hibát tartalmaz.

-

A Cisco Catalyst SD-WAN Manager sebezhetősége már aktív támadásokban is szerephez jut.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat