A vírusterjesztők is felnéznek a James Webb űrteleszkópra

Vírusterjesztők egy James Webb űrteleszkóp által készített fénykép mögé rejtették el a kártékony programjukat.

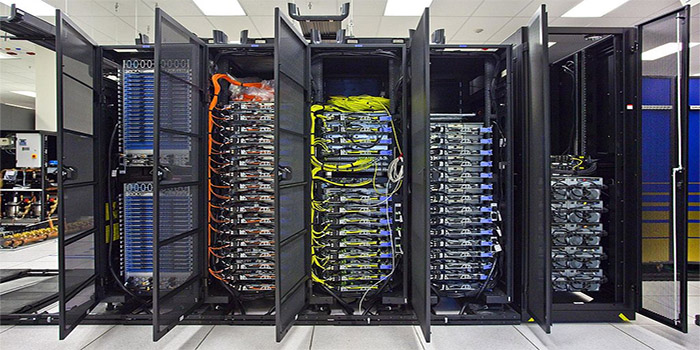

A kiberbűnözők minden lehetőséget megragadnak arra, hogy a nemkívánatos kódjaikat véka alá rejtsék, és ezáltal ne kerüljenek sem a védelmi technológiák, sem a biztonsági szakemberek látókörébe. A GO#WEBBFUSCATOR néven emlegetett alvilági kampány mögött meghúzódó kibercsoport úgy gondolta, hogy mindezt csillagászati magasságokba emeli.

A támadások anatómiája

A szóban forgó támadások során a felhasználó első körben egy Word dokumentumot kap adathalász célú elektronikus levelekben. Amennyiben ezt megnyitja, és engedélyezi a makrók futtatását, akkor a számítógépére interneten keresztül egy JPG-kiterjesztésű fájl kerül fel. Ennek a neve jelenleg OxB36F8GEEC634.jpg, de természetesen ez bármikor megváltozhat.

Prémium előfizetéssel!

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

-

Az Rsync kapcsán hat biztonsági hibára derült fény.

-

A Samsung tíz biztonsági hibáról számolt be az Exynos kapcsán.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat