Veszélyes biztonsági réseket ostromol a MassMiner vírus

A MassMiner kártékony program hírhedt sebezhetőségeken keresztül fertőzi a számítógépeket, majd Monerot bányászik a terjesztői számára.

A MassMiner trójai azon kártékony programok sorát gyarapítja, amelyek kriptopénzek bányászatába vonják be a fertőzött számítógépeket. Ezekből sajnos egyre több terjed világszerte, és összességében komoly hasznot hoznak a csalók számára. Az AlienVault biztonsági kutatói szerint nem is várható, hogy a közeljövőben változna a kriptobányász károkozók kapcsán megfigyelhető trend, így hosszabb távú védekezésre kell berendezkedni. Ez pedig egyre nehezebb feladat lesz, mivel e kártevők is folyamatosan fejlődnek, és egyre kifinomultabb módszerekkel ostromolják a számítógépeket, beleértve a nagyobb erőforrásokkal kecsegtető szervereket is. Erre szolgál példával a MassMiner trójai.

Az újonnan feltárt kártékony program terjesztői semmit nem bíztak a véletlenre, és veszélyes sérülékenységeken keresztül kezdték terjeszteni a szerzeményüket. Jelenleg három biztonsági rés kihasználásával fertőz a kártevő:

CVE-2017-10271 (Oracle WebLogic)

CVE-2017-0143 (Windows SMB)

CVE-2017-5638 (Apache Struts).

A második sebezhetőség tavaly EternalBlue néven vált ismertté, és olyan malware-ek terjesztésében is szerephez jutott már, mint amilyen például a WannaCry vagy a NotPetya zsaroló program. A harmadik sérülékenység pedig a tavalyi, Equifax elleni támadás során is bekerült a kiberbűnözők fegyvertárába. Mindezek mellett meg kell említeni, hogy a MassMiner az SQLck eszközt is tartalmazza, amivel brute force típusú támadásokat indít Microsoft SQL kiszolgálók, illetve adatbázisok ellen.

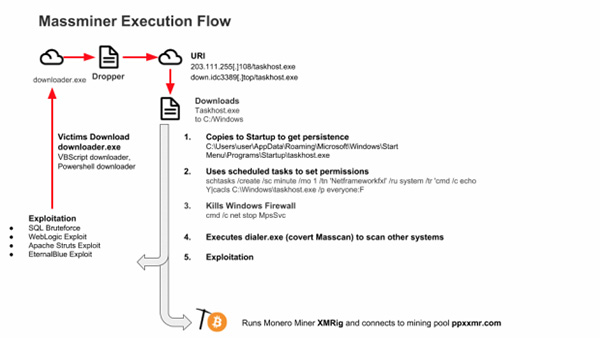

Amennyiben egy nem megfelelően frissített rendszerre akad, és azon a fenti biztonsági rések valamelyikét ki tudja használni, akkor először egy letöltő program segítéségével beszerzi a további működéséhez szükséges fájlokat. Ezt követően bemásolja magát az Indítópultba, és ilyen módon biztosítja azt, hogy a Windows minden egyes újraindításakor automatikusan be tudjon kerülni a memóriába. Végül jogosultságokat ad a taskhost.exe állományhoz, hatástalanítja a Windows tűzfalát, és elkezd további potenciális áldozatok után kutatni.

Amikor az előkészítő tevékenységével végez, akkor az XMRig eszköz segítségével - a fertőzött számítógép erőforrásainak kiaknázásával – elkezdi a Monero bányászatot. Egyéb kárt nem okoz, de a fertőzött rendszer teljesítményének csökkentésével így is komolyabb problémák forrásául szolgálhat.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.