Új vírustrükk: a Github és a Slack a két jó barát

Egy új, hátsó kapu kiépítésére alkalmas trójai program jelent meg, amely a Github és a Slack által biztosított lehetőségekkel is visszaél.

A hátsó kapukon keresztül történő károkozások, adatszivárgások továbbra is jelentős fenyegetést jelentenek az informatikai rendszerekre nézve. Megfigyelhető, hogy a vírusírók különféle trükköket vetnek be annak érdekében, hogy a backdoor programjaikat távolról vezérelhessék. Általában saját vagy hosztolt vezérlőszervereket használnak, de előfordul, hogy egész extrém megoldásokhoz nyúlnak. Például közösségi oldalakon keresztül irányítják a szerzeményeiket. A Trend Micro által felfedezett legutóbbi károkozó egy újabb utat választott.

Rejtőzködés népszerű szolgáltatásokkal

A SLUB névre keresztelt kártékony program többlépcsős támadásokat tesz lehetővé, elsősorban célzottan végrehajtott akciók során. Először a Windows VBScript motor egyik, 2018-ban felfedezett, és még akkor befoltozott biztonsági résén (CVE-2018-8174) keresztül próbál feljuttatni nemkívánatos összetevőket a célkeresztbe állított számítógépre. Amennyiben ez sikerül számára, akkor ellenőrzi, hogy a rendszeren fut-e víruskereső. Amennyiben fut, akkor rögtön leáll. A készítői minden bizonnyal ezzel akarták elérni azt, hogy a trójai minél kisebb valószínűséggel keltsen feltünést, és váltson ki biztonsági riasztást. Inkább addig keresgélnek, amíg egy védtelen PC-re nem akadnak.

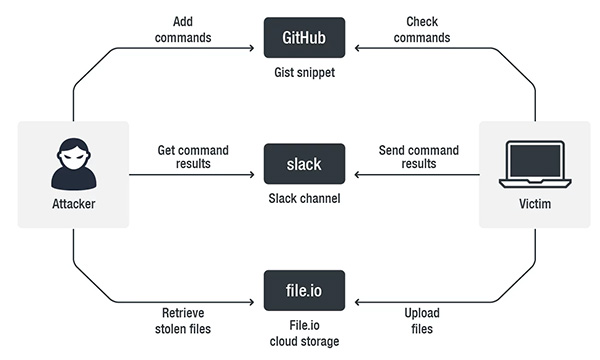

Ha - az amúgy C++ nyelven íródott - trójainak sikerül egy megfelelő számítógépet megfertőznie, akkor következik a támadás második fázisa. Ekkor a károkozó a GitHubon keresztül (Gist használatával) letölti azokat az utasításokat, amiket végre kell hajtania. Amint ezzel végez, akkor Slackre feltölti az összegyűjtött adatokat. Emellett a File.io bevonásával egy felhős tárhelyre menti tömörítve az Asztalon lévő fájlokat, mappákat, illetve a Skype helyi adatbázis állományait.

Forrás: Trend Micro

A Trend Micro kutatói szerint a githubos trükközéssel a vírusírók látszólag ártalmatlan adatforgalmat tudnak generálni, de ezzel egyidejűleg feladták annak lehetőségét, hogy minden egyes SLUB példányt egymástól függetlenül tudjanak vezérelni. A mostani variáns ugyanis csak egy gisttel tud együttműködni.

Védelmi lépések

A biztonság cég a Github és a Slack üzemeltetőit is értesítette a kártevőről. A Github letiltotta az érintett fiókot, míg a Slack törölte a kártékony programhoz kapcsolódó munkaterületet (Workspace-t). A Slack jelezte, hogy kivizsgálták a bejelentést, és azt megalapozottnak találták, így a felhasználási szabályok megsértése miatt törölték a problémás munkaterületet. Arra utaló jelet nem találtak, hogy a kiberbűnözők egyéb fiókokat is kompromittáltak volna.

A Trend Micro rendszerei eddig nem észlelték, hogy a SLUB éles környezetben károkozásokhoz járult volna hozzá, így könnyen lehet, hogy egy tesztpéldányt sikerült elcsípni. Azonban már ez is sok tanulsággal szolgál, és rávilágít arra, hogy a legártalmatlanabb kommunikációs csatornák is belekeveredhetnek károkozásokba, ami a hálózatbiztonság átfogó kezelésére kellene, hogy sarkallja a szervezeteket.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.