Tucatnyi app fertőzte az androidos mobilokat

Több mint egy tucat kártékony mobil alkalmazás jutott át a Google Play áruházának védelmén, és fertőzte ezerszámra a készülékeket.

A Brain Test nevű károkozócsalád tavaly jelent meg, és kifejezetten Android alapú okostelefonokat, illetve táblagépeket kezdett fertőzni. Szeptemberben elsőként a Check Point kutatóinak tűnt fel a szerzemény néhány olyan alkalmazásban, amelyek a Google hivatalos alkalmazásáruházából is letölthetők voltak. Miután a biztonsági cég értesítette a Google-t az ártalmas programokról, az azonnal eltávolította a problémás app-okat. Aztán októberben a Lookout kutatói fedeztek fel olyan alkalmazásokat a Play áruházban, amelyek szintén a Brain Testhez kapcsolódtak. Vagyis a Google-nek nem sikerült olyan technikákat bevezetnie, amelyek képesek lettek volna felismerni az ilyen típusú, nemkívánatos alkalmazásokat. Még rosszabb hír, hogy még most sem áll rendelkezésre ilyen védelem, legalábbis ezt támasztja alá az, hogy a Lookout szakemberei további 13 kártékony programra akadtak a vizsgálataik során.

A Lookout szerint a csalók meglehetősen kifinomult módszereket alkalmaztak, hogy rejtve tudjanak maradni. Vélhetőleg már 2-3 hónappal ezelőtt közzétettek néhány alkalmazást, köztük játékokat is, amelyek teljesen ártalmatlanok voltak. Csakhogy karácsony előtt néhány nappal ezek a szoftverek egy olyan frissítést kaptak, amitől mindjárt más színben tűntek fel. Elkezdtek önálló életre kelni, és különféle alkalmazásokat töltöttek le a Play áruházból, majd értékelték is azokat. Ezzel a csalók elérték, hogy több más program is mind nagyobb letöltésszámmal rendelkezett, miközben az értékelések soha nem estek 4 csillag alá. Volt olyan alkalmazás, amelyhez már több tízezer telepítés tartozott.

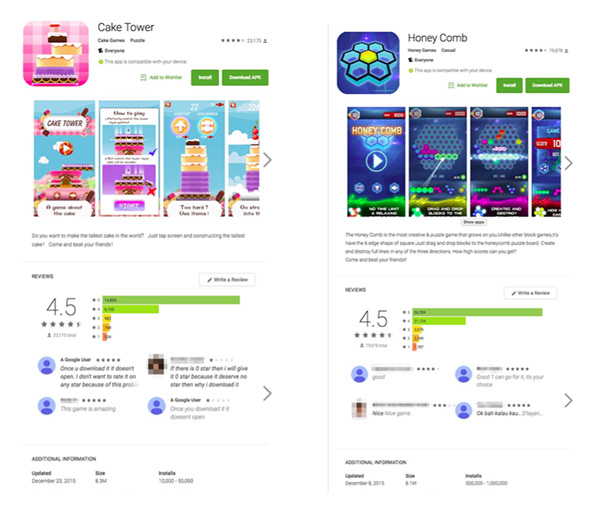

Két fertőzött alkalmazás - Forrás: Lookout

A Brain Test által fertőzött alkalmazások rootolt készülékeken különösen nagy zűrt tudtak okozni azáltal, hogy a System partícióra is beköltöztek, ami még gyári reset alkalmával sem íródik felül. A fertőzés során egy PNG fájl letöltésére került sor, amely nem egy képet tartalmazott, hanem egy titkosított APK-csomagot. A problémás alkalmazás ezt dekódolta, majd a rootolt készüléken, root jogosultságok birtokában bemásolta azt a /system/priv-app nevű mappába. Emellett a data/data/[...]/ könyvtárba is dolgozott.

A fertőzött alkalmazások:

Cake Blast

Jump Planet

Honeycomb

Crazy Block

Crazy Jelly

Tiny Puzzle

Ninja Hook

Piggy Jump

Just Fire

Eat Bubble

Hit Planet

Cake Tower

Drag Box

A szóban forgó károkozók eddig elsősorban alkalmazásterjesztést végeztek, de a szakemberek szerint tulajdonképpen bármire hadra foghatók voltak. A legmagasabb szintű jogosultság birtokában teljesen uralták a készülékeket, és minden bizonnyal még most is több ezer mobilon lehetnek rajt. A Lookout a fertőzött készülékek tulajdonosainak azt javasolta, hogy ha rendelkezésre áll, akkor próbáljanak gyárilag kiadott ROM-frissítéssel operálni. Szerencsés esetben ez megtehető egy PC-ről is.

A Google az elmúlt időszakban nagyon sokat fejlesztett a Play védelmén. A legtöbb biztonsági szakember is azt javasolja, hogy ebből az áruházból szerezzük be a szoftvereket, mert ez a legbiztonságosabb. Ugyanakkor a mostani eset is arra világít rá, hogy a hivatalos áruházban is résen kell lenni.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.