Több százezer router szemetel az interneten

A spammerek sok százezernyi eszközt fertőztek meg annak érdekében, hogy a levélszemetet minél nagyobb mennyiségben tudják terjeszteni.

A levélszemét ellen a szolgáltatók számos módszerrel védekeznek, és próbálják azt minél hatékonyabban, pontosabban kiszűrni. Ennek egyik módszere, hogy figyelik az egyes IP-címekhez tartozó levélforgalmat, és amennyiben szokatlanul nagy mennyiségben jelenik meg egy helyről kimenő levelezés, akkor korlátozhatják vagy blokkolhatják ezt a forgalmat. Persze tudják mindezt a spammerek is, akik olyan módon igyekeznek megkerülni e védelmi vonalat, hogy minél több helyről terjesztik a nemkívánatos küldeményeiket. Ezt támasztja alá az a BCMPUPnP nevű botnet is, amely az elmúlt időszakban igencsak jelentős méretűre duzzadt.

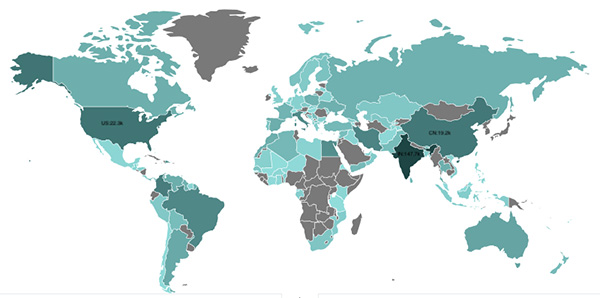

A 360 Netlab biztonsági kutatói által felfedezett és vizsgált botnet az eddigi információk szerint legalább 400 ezer hálózati eszközt fertőzött meg világszerte. Elsősorban olyan routereket kényszerített térdre, amelyek támogatják a BroadCom UPnP funkcionalitást, és tartalmazzák azt a biztonsági rést, amit a botnetet építő kártékony kódok ki tudnak használni.

A BCMPUPnP hálózathoz tartozó ártalmas kódok több lépcsőben vezetnek fertőzéshez. Először az 5431-es TCP, majd az 1900-as UDP portokat szkennelik, és néhány adatcsomag elküldését, illetve fogadását követően - az eszközök típusának megfelelő - exploitot lefuttatják a kiszemelt hálózati berendezéseken. Amikor ezzel végeznek, akkor egy proxy-t létesítenek, amely a későbbiekben jelentős szerepet kap a spamelésben.

Felmerül a kérdés, hogy honnan lehet tudni azt, hogy a botnet kifejezetten a spammerek dolgát könnyíti meg. A válasz pedig akkor született meg, amikor a biztonsági kutatók megvizsgálták, hogy a fertőzött eszközökről milyen irányú és milyen tartalmú adatforgalom indul meg egy fertőzést követően. Ekkor derült ki, hogy a botnet, illetve a jelentős méretű proxy hadsereg szinte kizárólag levelezőkiszolgálók felé irányítja a hálózati adatforgalmat. Többnyire az Outlook, a Hotmail és a Yahoo! Mail szerverek felé tereli a leveleket a 25-ös (SMTP) porton keresztül.

Terjedés

Az eddigi elemzések arra derítettek fényt, hogy a botnet 1-3 naponta úja és újra aktivizálódik. A feladatát legalább szeptember óta végzi, de a többlépcsős támadási módszere miatt eddig nem szúrt szemet a biztonsági szakértőknek. Ők eddig 167 különféle típusú routeren, illetve hálózati eszközön mutatták ki a botnet jelenlétét. Ezek között egyebek mellett TP-Link, Zyxel, D-Link és Tenda termékek is megtalálhatók.

Forrás: 360 Netlab

A botnet aktivitását jól mutatja, hogy ez idáig több mint 3 millió olyan hálózati szkennelést regisztráltak, amelyek a BCMPUPnP-hez köthetők. A legproblémásabb helyzet Indiában, az USA-ban és Kínában alakult ki a botnet kapcsán.

Az ilyen típusú támadások ellen az UPnP lehetőségek szerinti letiltásával, kontrolljával és a hálózati eszközök rendszeres frissítésével lehet a leghatékonyabban védekezni.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

-

A PuTTY-hoz egy biztonsági frissítés vált elérhetővé.

-

A XenServer és a Citrix Hypervisor is biztonsági frissítéseket kapott.

-

A GitLab újabb biztonsági javításokat adott ki.

-

A Palo Alto PAN-OS operációs rendszer kapcsán újabb sebezhetőségekre derült fény.

-

Az IBM QRadar Suite újabb biztonsági frissítéseket kapott.

-

A Juniper jelentős mennyiségű biztonsági javítást adott ki.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.