Ravaszul támad a Rakhni vírus

Az egyik hírhedt zsaroló program készítői úgy határoztak, hogy ha egy jobb számítógépet sikerül megfertőzniük, akkor a fájlok tönkretétele helyett inkább kriptopénzt bányásznak.

A zsaroló vírusok és a kriptopénz bányászatára alkalmas kártékony programok már-már versengenek a számítógépek erőforrásaiért. Az előbbiek általában fájlok titkosításával okoznak komoly károkat, és váltságdíj követelésével igyekeznek pénzhez juttatni a csalókat. Az utóbbiak pedig a fertőzött PC-k erőforrásainak felhasználásával keresnek pénzt a kiberbűnözőknek. A Rakhni trójaival azonban ez a fajta kettőség megszűnt, ugyanis a károkozó legújabb variánsa multifunkciós képességekkel rendelkezik, mondhatni "mindenhez" ért.

A Rakhni először 2013-ban kezdett terjedni, és azóta megannyi variáns formájában jelent meg. Eddig leginkább fájlok titkosításával okozott károkat, vagyis a zsaroló mivolta került előtérbe. Mostantól azonban már kriptobányászatra is alkalmas. Amikor felkerül egy számítógépre, akkor különféle paraméterek lekérdezése és elemzése után eldönti, hogy éppen a zsarolást vagy a kriptobányászatot preferálja-e. Amennyiben azt észleli, hogy a fertőzött rendszeren megtalálható az %AppData%\Bitcoin mappa, vagy a számítógép legalább két logikai processzorral rendelkezik, akkor a kriptopénz szerzésre alkalmas komponenseit tölt le. Ellenkező esetben marad a régi technikájánál, és elkezdi zsarolni a felhasználót.

Minden egy levéllel kezdődik

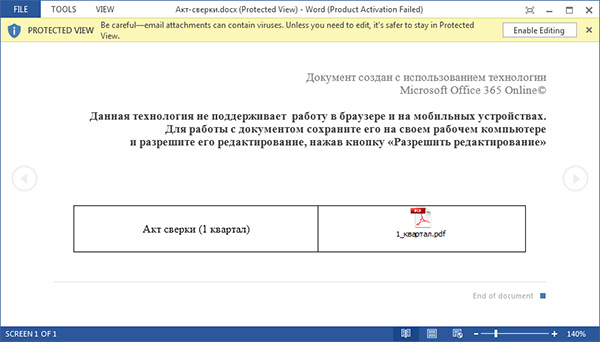

A legújabb Rakhni is elektronikus levelek révén terjed. E küldeményekben egy Word dokumentum található, ami egy beágyazott PDF-fájlt tartalmaz. Amennyiben ezt a felhasználó megnyitja, akkor a számítógépe - megfelelő védelem hiányában - megfertőződik. A károkozóról fontos tudni, hogy az Adobe ismertségét használja ki, és egy hamis Adobe tanúsítvánnyal is rendelkezik.

A trójai első ténykedése gyanánt több mint 200 paramétert ellenőriz. Ezek segítségével egyebek mellett azt is megállapítja, hogy a kiszemelt PC virtualizált környezetben fut-e vagy sem. Emellett kíváncsi az IP-címre, a számítógép nevére, a folyamatokra stb. A rendszerinformációkat egy e-mailben szivárogtatja ki a terjesztői számára.

Bányászat

Amennyiben a Rakhni a számítógépen kriptopénzre hajt, akkor Monerot kezd el bányászni. Ehhez a MinerGate szoftver konzolos változatát tölti le, illetve használja. A jelenlegi variánsa a GPU-t nem veszi igénybe, de a processzorra jelentős terhet ró, ami végül a fertőzött számítógép lassulását eredményezi.

Zsarolás

A Rakhni zsaroló összetevője a már megszokott elvek mentén működik. Dokumentumokat és egyéb felhasználói fájlokat titkosít le, majd a dekódoláshoz szükséges információkért cserébe pénzt követel. Megközelítőleg 200 különféle típusú fájllal képes végezni, és ehhez RSA-1024 titkosítási eljárásokat használ. A kompromittált fájlok nevét a .neitrino kiterjesztéssel egészíti ki.

A Rakhni kapcsán fontos megjegyezni, hogy helyi hálózatokban is képes terjedni megosztásokon keresztül.

A károkozó ellen naprakészen tartott víruskeresővel, rendszeres biztonsági mentéssel, valamint megfontolt, tudatos elektronikus levelezéssel lehet a leghatékonyabban védekezni.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.