Melléfogtak a virtuális gépekkel trükköző támadók

A támadók általában igyekeznek elkerülni a virtuális rendszereket. Azonban vannak helyzetek, amikor éppen a virtualizáció segíti őket a támadásaik végrehajtásában.

Egyre több kártékony program kap olyan összetevőt, amelynek segítségével képessé válik a virtualizált rendszerek vagy a sandboxok felismerésére. Erre a vírusterjesztőknek azért van szükségük, mert alapvetően azt feltételezik, hogy ezek a rendszerek a károkozóik lebuktatását szolgálják, és víruskutatók vagy automatizált védelmi megoldások futtatják azokat. Ugyanakkor a virtualizáció számos olyan előnnyel is rendelkezik, amit sajnos a támadók is a saját javukra fordíthatnak. És meg is teszik.

A SecureWorks biztonsági kutatói a nyáron egy különös támadásra lettek figyelmesek, amelynek részleteit a napokban hozták nyilvánosságra. A céljuk az volt, hogy egy olyan újszerű támadási módszerre hívják fel a figyelmet, amely a jövőben még sok fejtörést okozhat mind az üzemeltetőknek, mind a védelmi technológiák fejlesztőinek. Nem másról van szó, mint hogy az elemzett támadás során az elkövetők a célkeresztbe állított számítógépen egy virtuális gépet hoztak létre, és azzal igyekeztek elérni a céljukat. Az ugyan nem derült ki, hogy az érintett rendszerhez miként fértek hozzá, de az már biztos, hogy a virtuális gépet távolról készítették, illetve próbálták hadra fogni.

Az akció során elsősorban az MMC konzol, illetve a Hyper-V Manager jutott főszerephez. Tulajdonképpen semmiféle ártalmas program nem volt az elkövetők kezében, csupa legális, ártalmatlan szoftvert vetettek be, nyilván nem jó célokra.

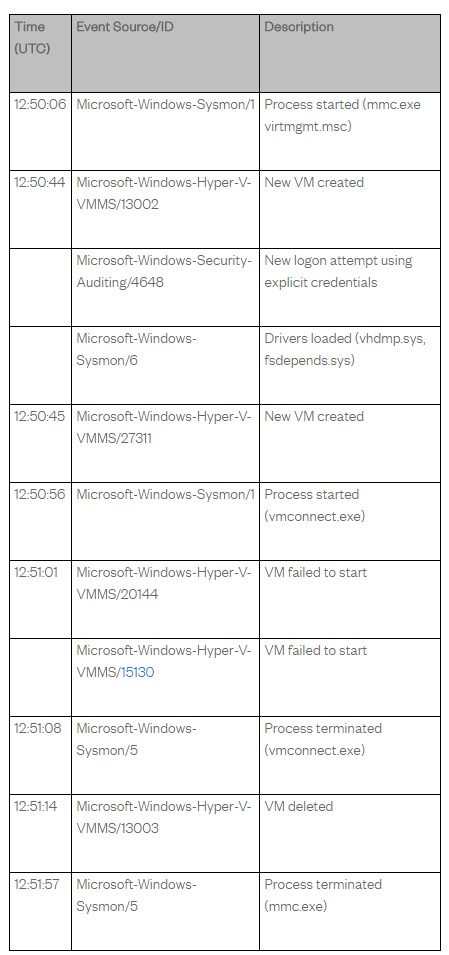

Az eseménynapló elemzésekor a kutatók egy idővonalat állítottak fel: a legfontosabb és egyben legérdekesebb események néhány percen belül következtek be. A támadók a Hyper-V és az ahhoz tartozó menedzsment lehetőségek révén létrehoztak egy virtuális gépet, amelyet rögtön megpróbáltak elindítani. Az áldozatnak - egy meg nem nevezett szervezetnek - az volt a szerencséje, hogy a támadók éppen egy olyan gépet fogtak ki, amely önmaga is virtualizálva volt, így azon már nem sikerült elindítaniuk a károkozáshoz szükséges VM-et. Amennyiben ez nem így történik, akkor a további tevékenységük már nehezen lett volna kiszűrhető. Ráadásul a nyomaikat is könnyen el tudták volna tüntetni a virtuális gép egyszerű törlésével. (Ezt egyébként ez esetben is megtették, amikor már látták, hogy melléfogtak.)

Forrás: SecureWorks

A SecureWorks által ismertetett támadás ugyan még korántsem jelent széles körű fenyegetést, de rávilágít arra, hogy a virtualizáció rossz kezekben sok probléma forrásává válhat. Ráadásul úgy, hogy teljesen legális eszközök bevetésével válhat a támadók fegyverévé, és a nyomok egy részének eltüntetése is pillanatok elvégezhető, amivel megnehezíthetők az utólagos vizsgálatok. Az persze kérdés, hogy a jövőben a virtuálizációs technológiák mennyiben fognak a támadók kezére játszani, hiszen azért a legtöbb elkövető nem biztos, hogy a támadás során virtuális gépek létrehozásával, telepítésével, rejtésével akar bíbelődni. Viszont, ahogy a példa is mutatja, semmit sem lehet kizárni.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.