Megregulázott Office 365 alkalmazások

Az Office 365 újabb biztonsági megoldásokkal gyarapodott. Ezek segítségével a mind több problémát okozó, nemkívánatos engedélykéréseket lehet megzabolázni.

Az utóbbi időben egyre gyakrabban következtek be olyan támadások, amik az Office 365 engedélykéréseivel voltak összefüggésbe hozhatók. Az ilyen típusú támadások lényege, hogy a felhasználót ráveszik a csalók arra, hogy az Office 365 által megjelenített, különféle engedélyek, jogosultságok megadására szolgáló ablakban hagyják jóvá az engedélykéréseket. Amennyiben ez megtörténik, akkor a kiberbűnözők az arra felhatalmazott alkalmazásaik révén hozzáférést szerezhetnek az Office 365 fiókokhoz, levelezésekhez, címlistákhoz, OneDrive és SharePoint által tárolt dokumentumokhoz.

További kockázat, hogy már olyan Office 365-tel történő visszaélések is történtek, amik végül BEC (Business Email Compromise) típusú támadásokhoz vezettek. Így aztán nem meglepő, hogy a Microsoft is elkezdett lépéseket tenni e károkozások kockázatainak csökkentése érdekében. Noha a felhasználók biztonságtudatosságára még így is komoly szerep hárul, de azért a legújabb fejlesztéseknek köszönhetően némileg könnyebbé vált a védekezést.

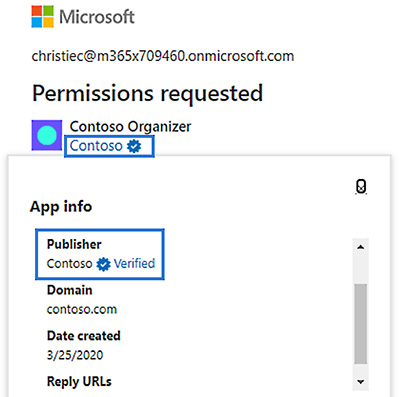

Forrás: Microsoft

A Microsoft jelezte, hogy mostantól az Office 365 engedélykérő ablaka több információt ad a felhasználóknak. Ezek közül a legfontosabb, hogy az engedélyek után kajtató alkalmazás nevénél láthatóvá válik az ellenőrzött (verified) állapot. Ezt a státuszt azok az OAuth (webes esetben OAuth 2.0 providerek) kaphatják meg, melyek fejlesztői hitelesítik az alkalmazásaikat a Microsoftnál. A vállalat szerint jelenleg 1300 ilyen szoftver működik világszerte, és a számuk folyamatosan nő. Természetesen mindez csak akkor hatásos, ha a felhasználók tisztában vannak azzal, hogy mire is kell figyelniük, így a biztonságtudatossági oktatásokon célszerű erre is kitérni.

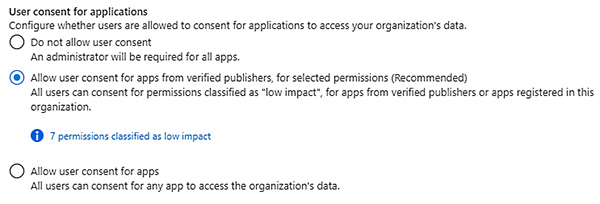

Jó hír, hogy a Microsoft egy technikai védelmi lehetőséget is adott az üzemeltetők kezébe, amelynek révén az ellenőrzött állapot alapján házirendek alakíthatók ki. Az üzemeltetők választhatnak, hogy a felhasználók semmilyen app számára ne adhassanak engedélyt, vagy csak megbízhatónak minősített alkalmazásokkal dolgozhassanak. Emellett megmaradt az a (legkockázatosabb) lehetőség is, hogy a felhasználók bármilyen szoftvernek adhatnak jogokat.

Forrás: Microsoft

A Microsoft azt javasolja, hogy a szerezetek olyan házirendeket alakítsanak ki, amelyek csak ellenőrzött forrásból származó alkalmazások számára adnak hozzáférést a felhőben lévő Office 365 erőforrásokhoz.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.