Banki adatokat lovasít meg ez az androidos játék

A Google Play áruházban egy olyan játék vált letölthetővé, amelynek valódi célja nem más, mint a felhasználó bankkártya adatainak meglovasítása.

A BankBot nevű trójai folyamatosan fejlődik az év eleje óta. Az ESET által felfedezett legújabb, Google Playre is kikerült változata minden funkciót, képességet megörökölt az elődjeitől: javított kódrejtés, kifinomult kódbejuttatási funkció és az Android beépített szolgáltatásait kihasználó fertőző mechanizmusok.

A BankBot a legutóbbi terjedési hulláma során egy Jewels Star Classic elnevezésű játék révén került ki az áruházba. Vagyis a támadók ezúttal a népszerű Jewels Star játék nevével éltek vissza, amely az ITREEGAMER fejlesztése - az eredeti app semmilyen formában nem kötődik a támadáshoz. Sajnos évek óta gyakori forgatókönyv, hogy a csalók népszerű mobiljátékok nevével visszaélve, azok hasonmásaiba, klónjaiba rejtenek el kártékony kódokat.

Forrás: ESET

Noha az ESET az újabb vírustámadás felfedezését követően azonnal jelezte a problémás appot a Google biztonsági csoportjának, a kártékony alkalmazást az eltávolítása előtt már közel ötezer felhasználó töltötte le és telepítette.

Hogyan működik a trójai?

Miután a gyanútlan felhasználó letölti, és telepíti a GameDevTony által fejlesztett Jewels Star Classic programot, akkor egy működő androidos játékot kap. Ugyanakkor a szoftver ártalmas funkciókkal is rendelkezik. A kártékony műveleteket végrehajtó összetevői nem rögtön indulnak el (egyebek mellett a biztonsági technológiák megtévesztése érdekében), hanem egy bizonyos késleltetést követően - általában 20 perc elteltével - aktiválódnak.

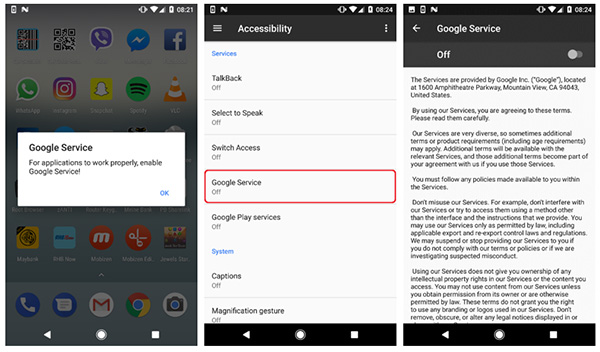

A fertőzött eszköz képernyőjén egy figyelmeztetés jelenik meg, ami arra kéri a felhasználót, hogy engedélyezzen egy "Google szolgáltatást". Miután a felhasználó rányom az "OK" gombra, ami egyébként a figyelmeztetés eltüntetésének egyetlen módja, a program az Android Kisegítő lehetőségek menüjét jeleníti meg. Itt a hivatalos szolgáltatások között feltűnik egy új menüpont, amelyet a kártevő hoz létre.

Ha a felhasználó aktiválja a szolgáltatást, akkor megjelenik egy engedélykérés. Ennek jóhiszemű jóváhagyása sok jogosultsággal ruházza fel a károkozót, amin felbuzdulva a trójai az alábbi műveleteket hajtja végre:

- Engedélyezi az ismeretlen forrásból származó alkalmazások letöltését,

- Telepíti és elindítja a BankBot kártevőt

- Eszközadminisztrátort farag a BankBot programból

- Alapértelmezett SMS küldő alkalmazásnak állítja be a BankBot vírust

- Engedélyt ad más alkalmazásoknak.

Amikor a felhasználó elindítja a fertőzött készülékén a Google Play alkalmazást, a BankBot közbelép, és eltakarja a hivatalos programot egy hamis űrlappal, amelyen bankkártya adatok megadását kéri. Ha ezeket a felhasználó beírja, akkor az értékes adatait rögtön illetéktelen kezekbe juttatja. Mindezek mellett a trójai az SMS kommunikációt is figyeli, hogy az esetleges kétfaktoros azonosításhoz szükséges, SMS-ekben érkező kódokat kikémlelje.

A biztonsági cég szerint a készülék manuális megtisztításához le kell tiltani a "System Update" adminisztrátori jogosultságát, majd törölni kell a kamu "Google Update"-et és a fertőzött alkalmazást.

Tippek a megelőzéshez

- Telepítsünk megbízható mobilbiztonsági megoldást mobilon és táblagépen egyaránt.

- Használjuk a hivatalos áruházat, amikor csak lehetséges. Bár időnként itt is előfordulnak incidensek, de még így is erőteljesebb a biztonság az alternatív áruházakhoz képest.

- Miután bármit is elindítunk a mobileszközünkön, nézzük meg, hogy milyen engedélyeket kér az alkalmazás. Ha a program a funkcióihoz nem társuló jogosultságokat kér, akkor csak abban az esetben adjuk meg az engedélyeket, ha teljesen biztosak vagyunk a program megbízhatóságában.

-

A XenServer és a Citrix Hypervisor is biztonsági frissítéseket kapott.

-

A GitLab újabb biztonsági javításokat adott ki.

-

A Palo Alto PAN-OS operációs rendszer kapcsán újabb sebezhetőségekre derült fény.

-

Az IBM QRadar Suite újabb biztonsági frissítéseket kapott.

-

A Juniper jelentős mennyiségű biztonsági javítást adott ki.

-

Az Adobe egy fontos besorolású sebezhetőséget javított a Photoshop szoftverben.

-

Az Adobe Illustrator legújabb verziójával egy biztonsági rés is befoltozhatóvá vált.

-

Az Adobe InDesign egy biztonsági hiba miatt kapott frissítést.

-

Az Adobe az e-kereskedelmi platformjaihoz biztonsági frissítéseket adott ki.

-

A Windows áprilisi frissítésével több tucat sérülékenység válik befoltozhatóvá.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.