Androidon zsarol a Rotexy vírus

A Rotexy kártékony program továbbra is intenzíven ostromolja az androidos eszközöket. Adatokat lop, majd zsarol.

A Rotexy trójai először 2014-ben akadt fent a biztonsági hálókon. Az elemzések már akkor azt sejtették, hogy egy meglehetősen szilárd alapokra helyezett kártékony programról van szó, amely változatos formákban ütheti fel a fejét. Sajnos az elmúlt évek igazolták, hogy egy valóban többfunkciós szerzeményről van szó.

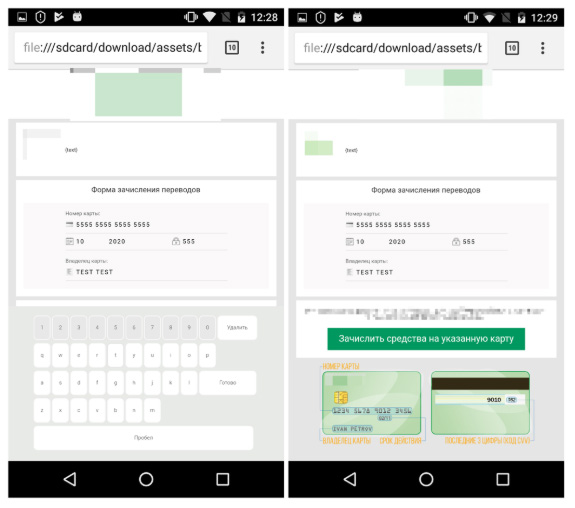

A Rotexy napjainkban is folyamatosan fejlődik, rendszeresen jelennek meg az újabb variánsai. A Kaspersky Lab statisztikai adatai alapján az elmúlt három hónapan világszerte legalább 70 ezer alkalommal kapott szerepet különféle támadásokban. Miközben az első variánsai elsősorban bankkártya adatokat igyekeztek megkaparintani, addig a legújabb változatai már egyéb értékes adatokat sem restek kicsalni a felhasználóktól. Mindezt olyan módon teszik, hogy adathalász (meghamisított) banki oldalakat jelenítenek meg a mobilokon, és megpróbálják bejelentkeztetni a készülék tulajdonosát a banki oldalon. Ha erre a felhasználó vevő, akkor az adatai rögtön a csalók kezébe kerülnek. Érdekesség, hogy a Rotexy egy virtuális billentyűzetet is megjelenít, és azt állítja, hogy ezáltal védettek lesznek az adatok a kémprogramoktól. Holott éppen ő maga kémkedik ilyen módon.

Forrás: Tatyana Shishkova and Lev Pinkman

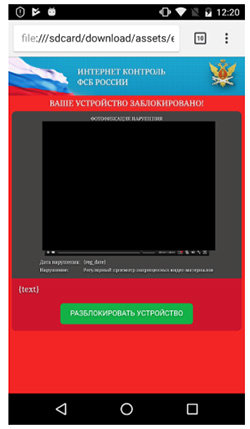

A Rotexy legújabb variánsa nem éri be adatlopással, ugyanis olyan összetevővel is rendelkezik, amely alkalmas a mobilok zárolására és váltságdíj követelésére. Ez esetben a trójai egy videós oldallal zárolja a készüléket, amelyen esetenként felnőtteknek szóló tartalmakat is megjelenít. Ellenben az okostelefonhoz vagy táblagéphez nem enged hozzáférést. Szerencsére a biztonsági kutatók rájöttek arra, hogy a károkozó SMS-ekkel vezérelhető, ezért ha valaki elküldi egy másik készülékről a fertőzött eszközére a "3458" számsorozatot egy SMS-ben, akkor a feloldás automatikusan megtörténik. Ezt követően pedig - leginkább csökkentett módban - eltávolíthatóvá válhat a kártevő. Lényeges hangsúlyozni, hogy ez a trükk csak a Rotexy egyik variánsának esetében működőképes.

Forrás: Tatyana Shishkova and Lev Pinkman

Az ártalmas program további fontos jellemzője, hogy a támadókkal háromféle módon is képes kommunikálni. Egyrészt a GCM (Google Cloud Messaging) szolgáltatáson keresztül, másrészt hagyományos vezérlőszerverek bevonásával, harmadrészt SMS-üzenetekkel. Ahhoz azonban, hogy teljes értékűen működjön felhasználói engedélyekre is szüksége van. Azért, hogy a készülék tulajdonosa mindenképpen megadja számára a jogokat, minden egyes másodpercben megjeleníti az engedélykérő ablakot. Ezzel pedig nemcsak bosszantó tud lenni, hanem használhatatlanná is teheti a mobil eszközöket.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

-

A PuTTY-hoz egy biztonsági frissítés vált elérhetővé.

-

A XenServer és a Citrix Hypervisor is biztonsági frissítéseket kapott.

-

A GitLab újabb biztonsági javításokat adott ki.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.