A Twitteren csiripelt egy számítógépes vírus

Egy kártékony program a Twitter adta lehetőségek kihasználásával kommunikált a terjesztőivel. Egy korántsem kifinomult károkozóról van szó, ami mégis sokáig tudott terjedni.

A fertőzött számítógépekből felépített botneteket irányító vezérlőszerverekre a kiberbűnözők nagyon vigyáznak, hiszen ezeken keresztül tudják hadra fogni az irányításuk alá vont PC-ket. Az idők során sok technika látott napvilágot a botnetek vezérlését illetően. Ezek közül az egyik, hogy nyilvánosan elérhető weboldalakon, blogokon vagy közösségi szolgálatásokban létrehozott profilokon keresztül adják ki a parancsaikat a támadók, amiket a kompromittált számítógépeken lévő károkozók figyelnek, illetve végrehajtanak.

A MalwareHunter kutatói által felfedezett számítógépes károkozó készítői a Twittert választották kommunikációs csatornaként. Létrehoztak egy Twitter profilt, és azon tették közzé a parancsaikat, amikkel elosztott szolgáltatásmegtagadási támadásokba tudták bevonni a PC-ket. Egyebek mellett az alábbi utasításokkal gazdálkodhattak:

wakeup - a kártékony programnak le kell kérdeznie egy IP-cím alapján egy weboldalt (a botnet kiterjedésének és állapotának monitorozása érdekében).

target - DDoS támadás indítása egy meghatározott célpont ellen

stop - a DDoS-leállítása

dexe - fájl letöltése és futtatása

exe - parancssoros utasítás végrehajtása

dl - fájl letöltése az állomány meglétének ellenőrzése után

df - fájl letöltése ellenőrzés nélkül

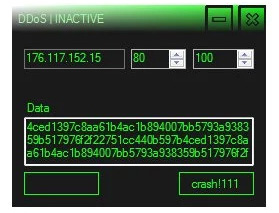

A feltételezhetően orosz vírusírók által készített károkozó több sebből vérzik, és egyáltalán nem mondható, hogy szofisztikált technikákat alkalmazna. Úgy tűnhet, mintha azt kezdők írták volna. A kutatók szerint erre utal az is, hogy a Twitter profil adatait „beégették” a kódba. Ezáltal azt kockáztatták, hogy ha a Twitter törli a fiókjukat, akkor elvesztik az irányítást a botnetjük felett, és kezdhetik elölről annak felépítését. Ugyancsak nem vall nagy profizmusra, hogy a fertőzött számítógépeken az elosztott szolgáltatásmegtagadási támadások kezdetekor egy Windows-os alkalmazást indítottak, aminek az ablakát elrejtették a felhasználó elől. Azaz nem szolgáltatásként vagy rejtett, fertőzött folyamattal hajtották végre a műveleteket.

A rejtegetett ablak - Forrás: MalwareHunter

Senki nem fog dicsekedni

Az, hogy egy nem túl kifinomult szerzemény ütötte fel a fejét alapvetően jó hír, hiszen könnyebb ellene védekezni. Csakhogy van egy bökkenő. Ez a technikai szempontból nem sokra tartott kártékony program február óta szabadon garázdálkodhatott az interneten, és szedhette a jelenleg még ismeretlen számú áldozatát. A kutatók kiderítették, hogy a kártevő által használt Twitter profilt februárban hozták létre a vírusterjesztők, és február 19-én adták ki azon keresztül az első parancsokat. Amikor pedig a napokban lelepleződött a károkozó, akkor még mindig elérhető volt a problémás Twitter fiók, ugyanis az sem a Twitter üzemeltetőinek, sem a biztonsági cégeknek nem szúrt szemet. Vajon mi történt volna, hogy ha a szóban forgó ártalmas program valamit is ad arra, hogy ne lehessen könnyen leleplezni?

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.