Újult erővel támad a fájltitkosító vírus

A fájlokat titkosító, felhasználókat zsaroló CryptoDefense trójai az eddigieknél veszélyesebb terjedési módszerre tért át. A jó hír, hogy biztonsági frissítéssel lehet védekezni.

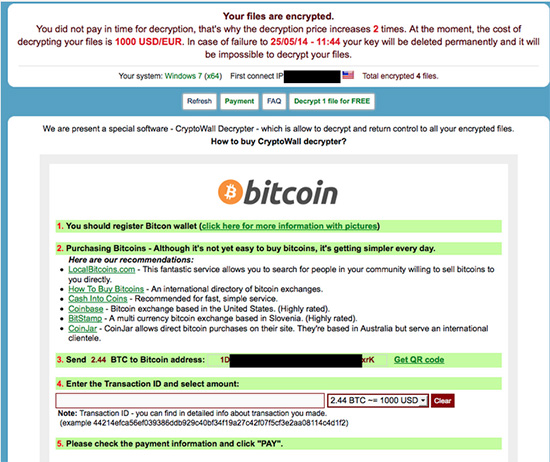

Az elmúlt egy év során különösen sokat lehetett hallani arról a CryptoLocker nevű kártékony programról, amely a számítógépek megfertőzése után elkezdi titkosítani a dokumentumokat, a multimédiás állományokat és minden olyan fájlt, amelyek a felhasználók számára értékesek. Ezt követően megjelenít egy ablakot, amelyben közli, hogy használhatatlanná váltak a fájlok, és a dekódoláshoz szükséges kulcsért fizetni kell (általában 300 dollárt vagy 300 eurót). A biztonsági cégek ugyanakkor nem javasolják a csalók követeléseinek teljesítését, ugyanis semmiféle garancia nincs arra, hogy a fizetés után valóban megérkeznek a helyreállításhoz szükséges információk. Ezért a károk megelőzése szempontjából kulcsfontosságú a rendszeres biztonsági mentések készítése, és azok biztos helyen történő tárolása.

Van itt más is

Noha a legtöbbet a CryptoLocker pusztításairól lehet hallani, azért korántsem csak ez az egyetlen ilyen jellegű károkozó. Hasonló képességekkel rendelkezik egyebek mellett a CryptoDefense névvel illetett kártevő is, amely szintén fájlok titkosításával és a felhasználók megzsarolásával próbálja pénzhez juttatni a terjesztőit. E trójai az év elején kezdett aktivizálódni, de akkor még elsősorban elektronikus levelek csatolmányaként terjedt, és nem volt bizonyíték arra, hogy automatizált módszerekkel is képes lenne veszélyeztetni a számítógépeket. Sajnos mindez mostanra megváltozott.

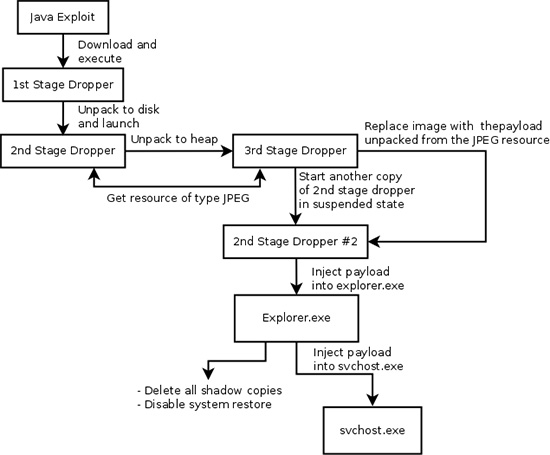

A Bromium biztonsági cég kutatóinak hálóján ugyanis egy olyan CryptoDefense variáns akadt fent, amely mindenféle felhasználói közreműködés nélkül képes fertőzni. Ehhez jelenleg egy még 2012-ben feltárt Java (CVE-2012-4681) sebezhetőséget igyekszik kihasználni. Ezt a sérülékenységet az Oracle már korábban javította, így a Java frissítésével a trójai terjedéséből származó kockázatok jelentősen csökkenthetők.

Forrás: Bromium

A kódelemzések során kiderült, hogy a CryptoDefense-hez tulajdonképpen egy olyan letöltőprogramot illesztettek a terjesztői, aminek révén feltűnésmentesen tudják feljuttatni a kártékony kódjukhoz tartozó fájlokat a számítógépekre, legalábbis ha azok nem tartalmazzák a megfelelő frissítéseket. A letöltőprogram felhasználói közreműködés nélkül a háttérben szerzi be a szükséges állományokat, majd jól ismert Windows-os folyamatok révén feltelepíti a károkozót.

A Bromium kiemelte, hogy míg korábban volt némi esély arra, hogy a Windows rendszerhelyreállító eszközével vissza lehessen állítani az eredeti, titkosítatlan fájlokat, addig a CryptoDefense újabb variánsa erre már nem ad módot. Mielőtt nekilátna a fájlok kompromittálásának, azelőtt letiltja a Windows rendszerhelyreállító szolgáltatását, valamint az árnyékmásolatok készítésének lehetőségét.

Türelmesebb csalók

A CryptoDefense újabb változatainak további érdekessége, hogy az első variánsától eltérően nem 48 óra haladékot ad a váltságdíj kifizetésére, hanem több hetet. Viszont a követelt összeg az idő múlásával egyre csak emelkedik. Vélhetőleg erre a módosításra azért került sor, mert a csalók úgy gondolták, hogy ha több időt adnak a felhasználóknak, akkor idővel több bevételre tehetnek szert. Ezzel kapcsolatban a Symantec is közzétett egy becslést, miszerint a CryptoDefense-t március végéig több mint 11 ezer számítógépen sikerült kimutatni, és a csalók akár több mint 34 ezer dollárra is szert tehettek. Ez az összeg első hallásra soknak tűnhet, de érdemes megjegyezni, hogy a Cryptolocker tavaly év végéig becslések szerint 27 millió dollárt hozhatott a kiberbűnözők konyhájára.

Forrás: Bromium

Becsúszott egy hiba

A Bromium kutatói egy kis reménysugárral is szolgáltak azok számára, akiknek a számítógépére a CryptoDefense felkerül. A trójainak ugyanis terjed egy olyan variánsa, amely egy hiba miatt a fertőzött PC-ken hagyja azt a kulcsot, amivel letitkosítja a fájlokat. Ez pedig a helyreállítást némileg megkönnyítheti. Sajnos azonban ezt a figyelmetlenségüket minden bizonnyal hamar korrigálják majd a vírusírók, ezért a védekezés szempontjából a naprakészen tartott víruskeresők, a rendszeresen frissített alkalmazások, valamint a biztonsági mentések nélkülözhetetlenek.

-

A GLPI fejlesztői két veszélyes biztonsági résről számoltak be.

-

Öt biztonsági rést foltoztak be a GitLab fejlesztői.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.