Trükkös vírus lopkodja az adatokat az okostelefonokról

Az androidos Acecard kémprogram közel 50 különböző pénzügyi, közösségi és más alkalmazásból képes értékes adatokat megkaparintani. Lássuk hogyan működik!

2015 harmadik negyedévében a Kaspersky Lab szakértői az ausztrál banki támadások számának szokatlan növekedését észlelték. Ez gyanúsnak tűnt számukra, így további vizsgáltokba kezdtek. Felfedezték, hogy a növekedés oka egy banki trójai volt: az Acecard.

Sok célpont, sok funkció

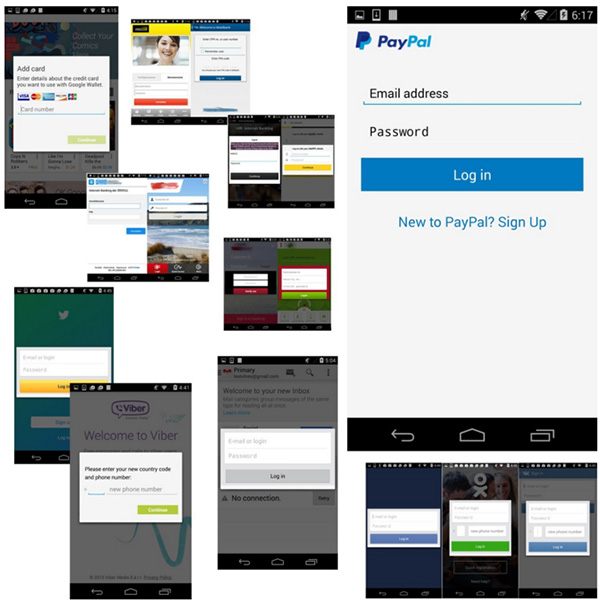

Az Acecard trójai család megannyi funkcióval rendelkezik kezdve a bankok szöveges és hangüzeneteinek kikémlelésétől egészen az adathalászatig bezárólag. A károkozó az eredeti alkalmazásablakok elfedésére is képes. A hamis ablakaival azt a látszatot kelti, mintha egy ártalmatlan, hivatalos program lenne a képernyőn. A valóságban azonban az a háttérben fit, és a felhasználó a trójai felületén adja meg az értékes adatait. Ezzel pedig rögtön kiszolgáltatottá teszi a digitális értékeit.

Az Acecard család legújabb változata mintegy 30 banki és fizetési rendszerhez kapcsolódó alkalmazás ostromlására alkalmas. Ezzel azonban még nincs vége az érintett szolgáltatások listájának, amelyen egyebek mellett az alábbi, népszerű megoldások is feltűnnek:

- IM szolgáltatások: WhatsApp, Viber, Instagram, Skype

- Közösségi hálózatok: VKontakte, Odnoklassniki, Facebook, Twitter

- Gmail kliens

- PayPal mobilalkalmazás

- Google Play és Google Music alkalmazások.

A trójai többféle köntösben

A „régi” motoros

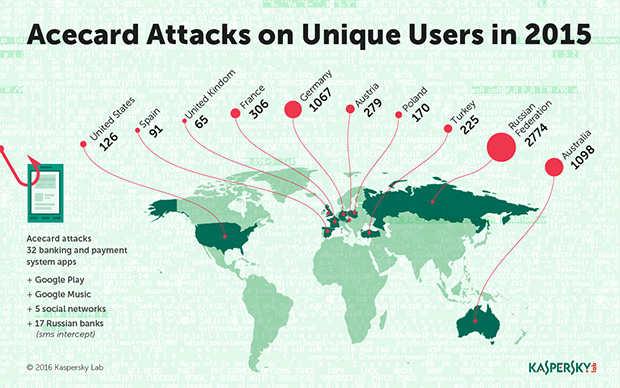

A malware az alapjait tekintve nem új szerzemény. Először 2014 februárjában észlelték, de hosszú ideig nem mutatta szinte semmi jelét rosszindulatú tevékenységnek. 2015-ben minden megváltozott, amikor a Kaspersky Lab kutatói a támadások számának növekedését észlelték. A károkozó 2015 májusától decemberéig tartó időszakban több mint 6000 támadásban kapott szerepet: elősorban amerikai, orosz, német, francia és ausztrál felhasználók készülékeire került fel.

A biztonsági cég kutatói a kártékony program megfigyelése során több mint tízféle változatot azonosítottak. Ahogy az ilyenkor lenni szokott, az idő előre haladtával mind fejlettebb, mind több funkcióval gyarapodott a nemkívánatos program.

A mobileszközöket általában azután érte fertőzés, miután a felhasználók letöltöttek egy ártalmatlan programnak álcázott rosszindulatú alkalmazást. Az Acecard verzióit többnyire hamis Flash Playerként vagy PornoVideo-ként terjesztik a csalók, bár néha más népszerű szoftverek nevével is visszaélnek. Ez azonban nem az egyetlen módja a malware terjesztésének. Sajnos az Acecard már a hivatalos Google Play áruházban is felbukkant egy játék formájában.

"Az Acecard mögött álló kiberbűnözői csoport gyakorlatilag minden lehetséges eszközt felhasznál arra, hogy terjessze a trójait egy másik programnak álcázva azt. Ennek a malware-nek a fő jellemzője, hogy képes több mint 30 banki és fizetési rendszer, valamint közösségi média, azonnali üzenetküldő és más alkalmazás ablakát lefedni. Képességei és terjesztési módszerei a jelenlegi egyik legveszélyesebb fenyegetéssé teszik az Acecardot" - figyelmeztetett Roman Unuchek, a Kaspersky Lab vezető víruselemzője.

Annak érdekében, hogy megóvhatók legyenek az okostelefonok és a tabletek a fertőzésektől, a biztonsági cég néhány jó tanáccsal szolgált:

- Ne töltsön le és/vagy telepítsen olyan alkalmazásokat a Google Play áruházból, illetve más forrásból, amelyek nem tűnnek megbízhatónak.

- Ne nyisson meg gyanús weboldalakat, és ne kattintson gyanús hivatkozásokra.

- Telepítsen megbízható biztonsági megoldást a mobileszközére.

- Győződjön meg arról, hogy a víruskeresőjének adatbázisa naprakész, és a program megfelelően működik.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.