Titkosítás: túlságosan sokat bakiznak az alkalmazások

Miközben az adatok napról napra egyre több veszélynek vannak kitéve, aközben az azokat kezelő alkalmazások mind jelentősebb titkosítási hiányosságokkal küzdenek.

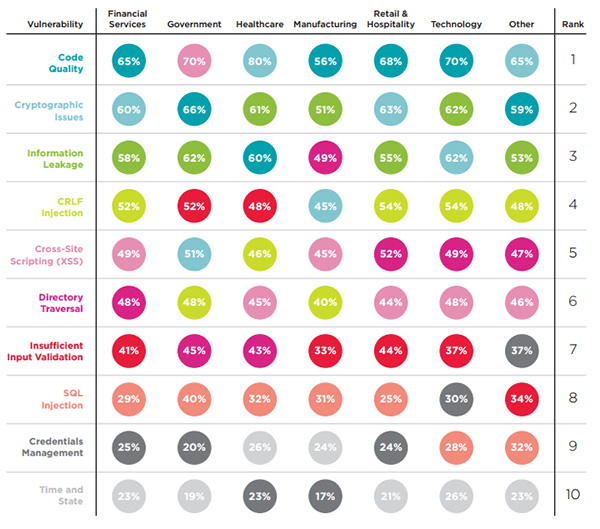

Az alkalmazásbiztonsággal foglalkozó Veracode cég kutatói úgy határoztak, hogy alaposan szemügyre veszik a különféle szoftverekben feltárt biztonsági rendellenességeket, és egy átfogó felmérés keretében összegyűjtik a tapasztalataikat. Összesen több mint 200 ezer alkalmazásvizsgálat kapcsán tett észrevételeiket foglalták össze, és állapították meg azt, hogy napjainkban melyek a legmarkánsabb alkalmazásbiztonsági hiányosságok.

A vállalat felmérése arról tanúskodik, hogy az olyan régóta ismert és a sérülékenységi toplistákat évek óta vezető sebezhetőségek mellé, mint például az SQL injection vagy az XSS (cross-site scripting), felzárkóztak a nem megfelelően kivitelezett titkosításokkal kapcsolatba hozható biztonsági rések. Olya annyira, hogy a sérülékenységek toplistájának második helyére küzdötték fel magukat.

Forrás: Veracode

A megvalósítás is fontos

A titkosítási hiányosságok legtöbbje nem magára a titkosítási eljárásokra, algoritmusokra vezethető vissza, hanem sokkal inkább a nem megfelelő implementálásra. A kutatók egy sérülékenységi kategóriába sorolták többek között az alábbiakat:

- TLS tanúsítványok nem megfelelő ellenőrzése

- bizalmas adatok szöveges (cleartext) formában történő tárolása

- szoftverekbe ágyazott titkosítási kulcsok, jelszavak

- nem megfelelő erősségű titkosítási eljárások választása

- nem kellő alapossággal generált inicializációs vektorok

- digitális aláírások hibás ellenőrzése.

A kutatás rávilágított arra, hogy a fenti problémák az esetek nagy részében a webes alkalmazásokban fedezhetők fel, de egyre inkább jellemzőek a mobil programokra is. "A fejlesztők mind több titkosítással összefüggésbe hozható kódot adnak a szoftvereikhez, különösen az egészségügyi és a pénzügyi alkalmazások, szolgáltatások esetében. Ugyanakkor mindezt gyakorta nem kellő alapossággal teszik" - nyilatkozta Chris Wysopal, a Veracode műszaki igazgatója. A szakember szerint a fejlesztőkben sokszor hamis biztonságérzet alakul ki az implementálási folyamatok során, mivel azt gondolják, hogy a meglévő titkosítási könyvtárak felhasználása egyszerű, és gyorsan elvégezhető. A felmérés azonban éppen ennek ellenkezőjét bizonyítja, és azt szemlélteti, hogy kellő szintű képzettség és oktatások hiányában bizony könnyedén becsúszhatnak hibák. A tapasztalat azt mutatja, hogy még rosszabb a helyzet akkor, ha egy fejlesztő úgy határoz, hogy saját titkosítási könyvtárat hoz létre, és nem már meglévő megoldásokra építkezik.

Carsten Eiram, a Risk Based Security kutatási vezetője szerint a hamis biztonságérzetet az is fokozza, hogy a korszerű fejlesztői környezetek használatakor sokan azt hiszik, hogy a Java, a .NET stb. majd sokkal kevésbé hagyja hibázni őket, mint például a C nyelv. Ugyan általános hibák valóban kiküszöbölhetők, de a nagy magabiztosságban könnyebben fordulhatnak elő tervezési és logikai hibák, amik a titkosítás hatékonyságára is kihathatnak. Példaként említhető az az egyáltalán nem ritka eset, amikor a fejlesztő a munkája során kikapcsolja a tanúsítványok ellenőrzését, majd amikor az alkalmazás éles környezetbe kerül, akkor elfelejti visszakapcsolni az amúgy meglévő és igencsak lényeges védelmi mechanizmusokat.

Sok a teendő

A Veracode kutatói a felmérésük kapcsán megjegyezték, hogy a helyzeten több szinten lehet csak javítani. Egyrészt olyan titkosító könyvtárakra, szoftveres komponensekre lenne szükség, amelyeket valóban egyszerűbben lehet integrálni a különféle szoftverekhez. (Az OpenSSL fejlesztői már ígéretet tettek arra, hogy az API-k komplexitását jelentősen csökkenteni fogják.) Másrészt pedig a fejlesztőknek is résen kell lenniük, amikor az adatok védelméről gondoskodnak, és alaposan fel kell mérniük, hogy mit, hogyan implementálnak a kockázatarányosság figyelembevétele mellett.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.