Roppant kiszolgáltatottak az androidos mobilok

Az Android alapú készülékeket egy újabb biztonsági rés teheti kiszolgáltatottá. A sebezhetőség elleni védekezés nem könnyű feladat.

Az Android alapú okostelefonok és táblagépek eddig is nagyobb valószínűséggel kerültek a támadók célkeresztjébe, mint más mobil platformok. Ez a helyzet nem is fog egyik pillanatról a másikra megváltozni. Az elmúlt napok történései sem az Android malmára hajtották a vizet, ugyanis egy súlyos sérülékenység került napvilágra. A hiba ugyan korántsem új keletű, hiszen arról a Google már február óta tudott, azonban a biztonsági frissítések fejlesztése nagy lemaradásban van. Ez viszont nem feltétlenül a Google számlájára írandó.

A hiba

A Bluebox Security kutatócsoportja (a Bluebox Labs) jelezte, hogy egy olyan sebezhetőséget tárt fel az Android esetében, amelyet a támadók a mobil alkalmazások manipulálására használhatnak fel. A hiba az Android köré felépített biztonsági modell egy meghatározó összetevőjét érinti, és az APK-fájlok jogosulatlan módosítására adhat lehetőséget olyan módon, hogy az az operációs rendszernek nem tűnik fel.

Technológiai szempontból arról van szó, hogy az APK-csomagokhoz tartozó digitális aláírások ellenőrzése nem minden esetben történik meg kellő alapossággal. A biztonsági rés lehetővé teszi azt, hogy a támadók egy teljesen legális Android alkalmazást úgy kompromittáljanak, hogy a digitális aláírás ellenére nem fog feltűnni a manipuláció az operációs rendszernek.

A sérülékenység kockázatát fokozza, hogy az az Android 1.6-os verziójától kezdve jelen van a Google operációs rendszerében, és tulajdonképpen gyártófüggetlenül kihasználható. Így egyebek mellett a HTC, a Samsung, a Motorola és az LG készülékeket is kiszolgáltatottá teheti. Különösen azon alkalmazások manipulációja okozhat komolyabb problémákat, amelyek root jogosultsággal rendelkeznek. Ilyen, "fertőzött" szoftverek révén a támadók átvehetik a készülékek feletti irányítást, adatokhoz, címjegyzékekhez, SMS-ekhez, stb. férhetnek hozzá, valamint felhasználói azonosítókat kaparinthatnak meg. Emellett pedig akár kártékony hálózatokhoz, botnetekhez is csatlakoztathatják a kompromittált okostelefonokat, illetve táblagépeket.

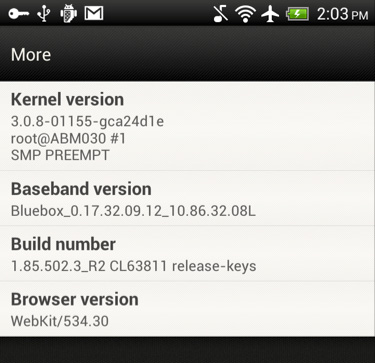

A sérülékenység bemutatása céljából a Bluebox egy képernyőképet tett közzé, amelyen az látható, hogy úgy sikerült módosítani az egyik gyártó szoftveréhez tartozó rendszerszintű információkat, hogy abból az Android nem vett észre semmit. (Ezen adatok megváltoztatására leginkább csak firmware frissítéssel lett volna lehetőség.)

Forrás: Bluebox Security

Mi a következő lépés?

A Bluebox jelezte, hogy az általa felfedezett sebezhetőség mélyebb szintű technikai részleteit a július utolsó hetében esedékes Black Hat USA konferencián fogja a nyilvánosság elé tárni. Akkor a hibához kapcsolódó eszközeit is prezentálja majd. Ennél azonban sokkal lényegesebb, hogy a gyártókat valamilyen úton-módon sikerüljön rávenni a frissítések elkésztésére valamint kiadására. Ez nem lesz egyszerű feladat, és megvan annak a lehetősége, hogy sok eszköz marad kiszolgáltatott.

A Bluebox a védelmi tanácsai között első helyen az alkalmazások beszerzése és telepítése során tanúsított fokozott óvatosság, körültekintés fontosságát emelte ki. A cégek számára pedig azt javasolta, hogy összpontosítsanak a mobilok mélyszintű integritásellenőrzésére. Legyen szó akár magán, akár üzleti készülékről, a legfontosabb az eddigi, illetve a jövőben elérhetővé váló frissítések telepítése. Mindezek mellett azzal is csökkenthetők a kockázatok, ha az alkalmazások letöltése a hivatalos Google Play-en keresztül történik.

-

A Mautic kapcsán egy biztonsági hibára derült fény.

-

A PyPDF biztonsági hibája szolgáltatásmegtagadásokat segíthet elő.

-

A 7-Zip egy fontos biztonsági javítást kapott.

-

A Notepad++ két sebezhetőséget tartalmaz.

-

A Joomla! fejlesztői 10 biztonsági résről számoltak be.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat