Repülőgépgyártó tette biztonságosabbá a PC-ket

Az Adobe egy soron kívüli frissítés keretében súlyos biztonsági réseket foltozott be a Flash Playeren. Érdemes mihamarabb frissíteni, mert a kiberbűnözés már ráhangolta magát a hibákra!

Az Adobe tavaly novemberben jelentette be, hogy a Flash Player esetében változtat a hibajavítások ütemezésén, és kiszámíthatóbbá teszi azokat. Oly annyira, hogy a Flash legújabb verzióit a Microsoft minden hónap második keddjén esedékes hibajavításainak megjelenésével egy időben adja ki. Ennek persze az is oka volt, hogy ezáltal az Internet Explorer 10, illetve a Windows 8 frissítése is tervezhetőbbé vált, és nem kellett az integrált összetevők miatt soron kívüli frissítésekkel bajlódni. A tervek jól hangzottak, de sajnos csak a múlt hét végéig sikerült tartani azokat, ugyanis az Adobe tudomására két olyan veszélyes sebezhetőség jutott, amelyek megszüntetésével nem akart tovább várni.

A fejlesztők tájékoztatása szerint a Flash Playerben két sérülékenységet kellett orvosolni. Ezek mindegyike jogosulatlan távoli kódfuttatásra adhat lehetőséget azáltal, hogy speciálisan szerkesztett Flash tartalmakkal puffertúlcsordulási hiba idézhető elő. Az első hiba alapvetően úgy okozhat problémákat, hogy a támadó olyan Word dokumentumot állít össze, majd juttat el a kiszemelt áldozatához - például elektronikus levél mellékleteként - amely egy beágyazott, kártékony Flash objektumot is tartalmaz. Amennyiben ez megnyitásra kerül, akkor megnyílik az út a károkozások előtt. A második sérülékenység pedig leginkább ártalmas Flash tartalommal felvértezett weboldalak révén használható ki (Mac OS X alatt is).

Érdemes használni az automatikus frissítést

Az Adobe a szokásainak megfelelően konkrét technikai részleteket nem kívánt elárulni a biztonsági rések kapcsán, és ezt addig nem is fogja megtenni, amíg a legutóbbi Flash frissítések nem kerülnek fel a számítógépekre. Sajnos azonban a titkolózás már nem igen segít, ugyanis a kiberbűnözés kezében vannak a sebezhetőségek kihasználására alkalmas kódok (exploitok), és azokat nem rest bevetni. (Ez volt az egyik oka annak, hogy soron kívül kellett kiadni a frissítéseket.)

Mióta ismert a hiba?

Az Adobe gyorsan kiadott hibajavításai kapcsán joggal merülhet fel a kérdés, hogy vajon mióta ismertek e sérülékenységek. Erről egyelőre hivatalosan nem kívánt nyilatkozni a cég, ugyanakkor az biztosnak látszik, hogy február elején már tisztában voltak a fejlesztők a problémákkal. Ezt támasztja alá az is, hogy a Microsoft február 2-án kiadott szignatúra adatbázisában már helyet kaptak azon minták, amelyek alkalmasak voltak az új Flash exploitok azonosítására.

Segített a repülőgépgyártó

A két sebezhetőség további érdekessége, hogy azokat több cég szakembereinek közreműködésével sikerült azonosítani. Az Adobe a hibabejelentők között megemlítette a Kaspersky Lab kutatóit valamint a ShadowServer Foundation, a Lockheed Martin és a MITRE munkatársainak segítségét.

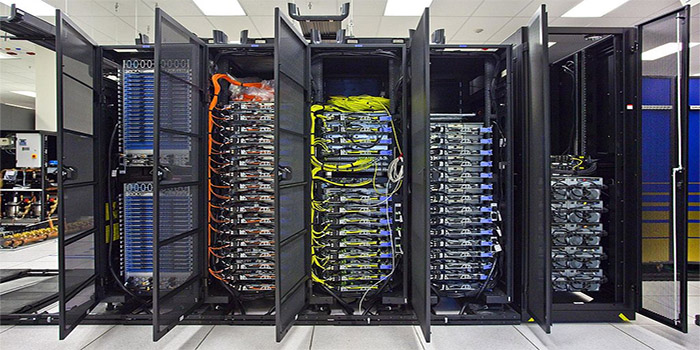

A repülőgépgyártásról elhíresült Lockheed Martin neve elsőre furcsán hangozhat egy sebezhetőségről szóló jelentésben, azonban nem ez volt az első eset, hogy a vállalat kutatói biztonsági résre akadtak. 2011 decemberében a vállalat szakemberei már felfedeztek egy Adobe felé jelzett súlyos hibát, igaz akkor az Adobe Reader alkalmazásban találtak egy rendellenességet. A Lockheed Martin nem véletlenül fordít erőforrásokat a sebezhetőségek feltárására, hiszen a saját – tikos adatokkal telezsúfolt - rendszerei is sokszor vannak kitéve komolyabb, célzott támadásoknak. Ezeket pedig muszáj minél nagyobb hatékonysággal megelőznie. A Lockheed Martin egy jelentős kiberbiztonsági központot üzemeltet, amely a vállalat által nyújtott informatikai szolgáltatások védelmében is fontos szerepet játszik.

Javítási lehetőségek

Az Adobe a Windows és a Mac OS X felhasználóknak a Flash Player 11.5.502.149-es verziójára való mielőbbi frissítést javasolta. A sebezhetőségek korlátozott mértékben a Linux és az Android platformokat is érintik, igaz ezek esetében a kockázat kisebb. A biztonságosabbá tett verziók a cég weboldaláról tölthetők le, vagy az automatikus frissítési szolgáltatások segítségével telepíthetők.

-

A Docker Desktop egy mérsékelt veszélyességű hibát tartalmaz.

-

A Cisco Catalyst SD-WAN Manager sebezhetősége már aktív támadásokban is szerephez jut.

-

Az ImageMagick legújabb verziója három sérülékenységet javít.

-

Az Exim egy közepes veszélyességű hiba miatt kapott frissítést.

-

Az nginx fejlesztői egy fontos hibajavítást tettek elérhetővé.

-

A Microsoft IIS is érintett a legutóbb feltárt DoS-sérülékenység által.

-

Az Apache HTTP Serverben is megtalálható HTTP/2 Bomb sérülékenység.

-

Az Oracle Database Server soron kívüli hibajavítást kapott.

-

A Zyxel két biztonsági hibáról számolt be.

-

A TP-Link egyes Archer routereihez biztonsági frissítést adott ki.

Gyermeknap közeledtével érdemes arra is gondolni, milyen digitális környezetben nőnek fel ma a gyerekek és ebben milyen szerepet játszanak az egyre népszerűbb AI chatbotok.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat