Ránk is kíváncsiak a kiberkémek?

Egyre több részlet lát napvilágot arról a kiberkémkedési kampányról, amely számos országban szedte áldozatait, és értékes adatok kiszivárgásához vezetett.

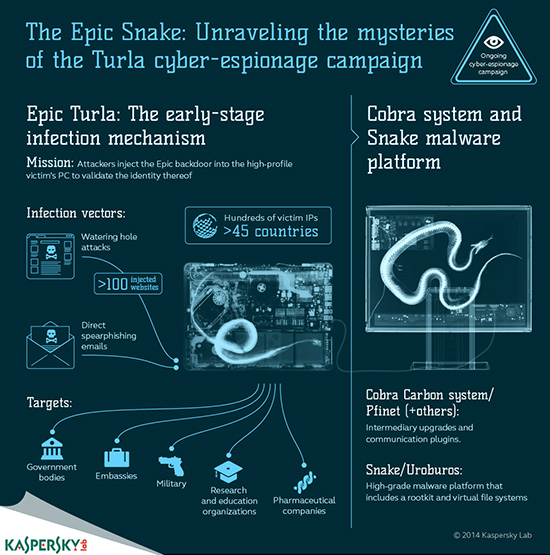

Az Epic Turla néven elhíresült kiberkémkedési kampány, illetve az a mögött meghúzódó kártékony programok már legalább 2012 óta részt vettek adatlopásokban. Ugyanakkor a figyelem középpontjába csak idén került, amikor januárban jelentősen megnőtt a kampányhoz köthető támadások száma.

Februárban a G Data kutatói számoltak be elsőként a Turla nevű trójairól, amelyről már akkor lehetett tudni, hogy kifinomult adatszivárogtatásokban kap szerepet. Azt viszont homály fedte, hogy ez a károkozó miként kerül fel a számítógépekre, és hogy a kiberkémkedésből milyen módon veszi ki a részét. A Kaspersky Lab az elmúlt hetekben erre is fényt derített, és folyamatosan adja ki a legújabb információkat az Epic Turla kapcsán.

Így fertőz a Turla

A Turla (más néven Snake vagy Uroburos) számos módon kerülhet be egy szervezet hálózatába. A legtöbbször kihasználja az emberi hiszékenységet és kíváncsiságot, vagyis social engineering módszereket alkalmaz. Általában elektronikus levelek mellékleteként vagy kártékony weboldalakon keresztül üti fel a fejét.

Amikor éppen e-mailben terjed, akkor legtöbbször egy Adobe PDF kezelési hibát (CVE-2013-3346) használ ki, amit kombinál egy Windows-os sérülékenységgel (CVE-2013-5065). Egy jogosultsági szint emelést követően betölti a memóriába a működéséhez szükséges kódokat. Fontos hangsúlyozni, hogy az elektronikus levelekben nemcsak PDF dokumentumok formájában tűnhet fel, hanem SCR kiterjesztésű állományként is, amely esetenként egy tömörített, RAR-fájlban kap helyet.

A vírusterjesztők másik trükkje webes módszerekre épül. Ekkor megpróbálják rávenni a célkeresztbe állított személyt, hogy látogasson meg egy weboldalt. Ezen a weboldalon pedig olyan exploitokat helyeznek el, amelyek képesek kihasználni a Java, illetve az Internet Explorer egyes biztonsági réseit. Az is előfordulhat, hogy egy hamis Flash Player letöltésére buzdítják a felhasználókat.

Egy kompromittált weboldal - Forrás: Kaspersky Lab

A támadók általában nem saját weboldalakkal okoznak károkat, hanem olyan weblapokat törnek fel, amelyeket a célpontjukkal könnyebben tudnak felkerestetni. Az oldalakat tehát nem vaktában (automatizált eszközökkel) törik fel, hanem jól célzott módon. Spanyolországban például önkormányzati honlapokat manipuláltak. A Kaspersky Lab kompromittált magyar weblapokat is felfedezett, de ezek nevét nem hozta nyilvánosságra.

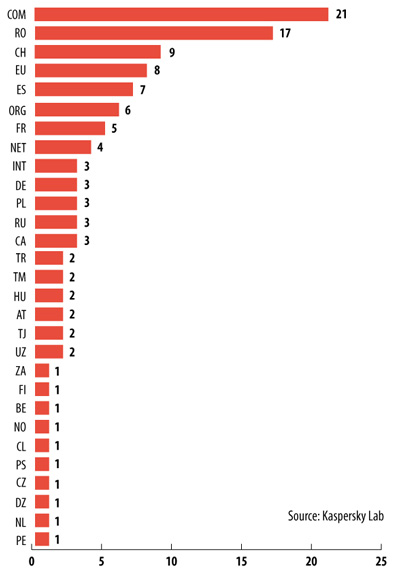

Forrás: Kaspersky Lab

A feltört weboldalak kódjába egy-egy JavaScript kód kerül, amely a böngésző típusának és paramétereinek függvényében átirányításokat hajt végre.

Ez a sor kerül a feltört weboldalak kódjába - Forrás: Kaspersky Lab

Hátsó kapu, hátsó kapu hátán

Amikor a felhasználó számítógépén lefut egy exploit, akkor a rendszerre rögtön felkerül egy hátsó kapu létesítésére alkalmas program, amely csatlakozik egy vezérlőszerverhez. Kezdetben leginkább az Epic trójai jutott szerephez, de aztán egy kifinomultabb károkozó, a Carbon (Cobra) is képbe került. A biztonsági kutatók szerint az is előfordulhat, hogy a két hátsó kapu párhuzamosan létezik egy gépen, és ha az egyik elérhetetlenné válik az adattolvajok számára, akkor még mindig ott a másik.

"Érdekesek a Carbon rendszer konfigurációs frissítései, mivel ez egy, a Turla fenyegetéshez kapcsolódó másik projekt, ami azt sugallja, hogy egy többlépcsős fertőzéssel állunk szemben. A művelet az Epic Turla-val kezdődik, amely megveti a lábát az áldozat gépén, és ellenőrzi, hogy valóban kiemelt célpontról van-e szó. Ha az áldozat érdeklődésre tart számot az adattolvajok körében, akkor a malware-t a teljes Turla Carbon rendszerre „fejlesztik” fel" - mondta Costin Raiu, a Kaspersky Lab globális kutató és elemző csapatának igazgatója.

Forrás: Kaspersky Lab

Az áldozatok

Az Epic Turla célpontjai között megtalálhatóak kormányzati szervek, nagykövetségek, hatóságok, katonai és oktatási intézmények, valamint gyógyszeripari vállalatok is. A kampány a legtöbb áldozatot eddig Franciaországban, az Egyesült Államokban, Iránban és Oroszországban szedte, de tulajdonképpen egy világméretű (45 országot érintő) jelenségről beszélhetünk.

A Kaspersky Lab szerint a kiberkémkedési kampány mögött nem angol anyanyelvű személyek, csoportok állnak, legalábbis erre engednek következtetni a forráskódokban talált kifejezések. Ennek ellenére a fenti károkozók és azok kommunikációja nehezen visszafejthető, mert ahol csak lehet a támadók titkosítást alkalmaznak.

A biztonsági cég hangsúlyozta, hogy az Epic Turla napjainkban is fenyegetést jelent, ezért a naprakész védelem, illetve a rendszeres biztonsági frissítések komoly szerepet kell, hogy kapjanak a védelemben.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

-

A PuTTY-hoz egy biztonsági frissítés vált elérhetővé.

-

A XenServer és a Citrix Hypervisor is biztonsági frissítéseket kapott.

-

A GitLab újabb biztonsági javításokat adott ki.

-

A Palo Alto PAN-OS operációs rendszer kapcsán újabb sebezhetőségekre derült fény.

-

Az IBM QRadar Suite újabb biztonsági frissítéseket kapott.

-

A Juniper jelentős mennyiségű biztonsági javítást adott ki.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.