Ön is frissítse a Flash Playert!

A kiberbűnözés nagy erőkkel szállt rá a Flash Player egy nemrégen felfedezett és javított sebezhetőségére, ezért érdemes mihamarabb frissíteni.

Már megszokhattuk, hogy a kiberbűnözők egy percig sem várnak azzal, hogy a számukra kínálkozó lehetőségekre lecsapjanak. Különösen igaz ez akkor, amikor egy olyan biztonsági résre derül fény, amely viszonylag könnyen kihasználható, és széles körű károkozásokra adhat lehetőséget. Így például elősegítheti a vírusterjesztők dolgát, vagy rendszerekhez való hozzáférésre adhat módot. Az ilyen sebezhetőségek napvilágra kerülésekor rögtön beindul az alvilági gépezet, és az arra szakosodott feketekalapos hackerek azonnal nekilátnak a sérülékenységek kihasználására alkalmas kódjaik elkészítésének. Ilyenkor nagy rivalizálás folyik, ugyanis az internetes feketepiacon sokat érnek ezek az exploit kódok. Mindezt ékesen bizonyítja az Adobe Flash Player alkalmazásának legutóbbi sérülékenysége is, amely néhány nap alatt roppant népszerű lett a hackerek körében.

Pörögnek az események

A történet még májusban kezdődött, amikor Chris Evans, a Google Project Zero csapatának egyik szakértője jelezte, hogy a Flash Playeren egy súlyos biztonsági rés tátong. Az Adobe fejlesztői rögtön megkezdték a vizsgálatokat, és megállapították, hogy a sérülékenység valóban létezik. Körülbelül két hét elteltével ki is javították a hibát, és kiadták a Flash Player 17.0.0.188-as verzióját, amely már nem tartalmazta a sebezhetőséget. Vagyis a biztonsági rés egy egyszerű - akár automatikusan lefutó - frissítéssel befoltozható, de a kiberbűnözők pontosan tudják, hogy mindez sok számítógépen még egy jó ideig nem fog megtörténni. Így aztán neki is láttak a hiba kihasználásához szükséges exploitjaik elkészítéséhez, amelyek néhány nap alatt be is kerültek a legszélesebb körben alkalmazott eszközkészleteikbe.

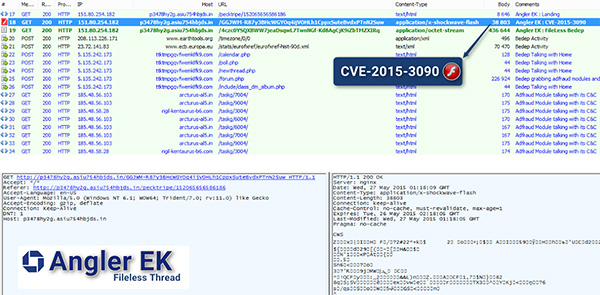

Május utolsó napjaiban a FireEye cég, valamint a Kafeine néven ismert francia biztonsági kutató már jelezte, hogy a Flash Player sebezhetősége még sok problémát fog okozni, ugyanis a kihasználásához szükséges kódok bekerültek a kiberbűnözők kedvenc, Magnitude, Neutrino és Nuclear Pack nevű eszközeibe. Így a hiba különösebb szakértelem nélkül is kihasználhatóvá vált. Ekkor azonban a történet még korántsem ért véget, ugyanis az alvilági rivalizálás miatt például a hírhedt Angler exploit kit mögött meghúzódó csoport sem hagyhatta, hogy lemaradjon, és az "ügyfeleinek" ne biztosítsa a Flash Player új módszerekkel történő térdre kényszerítését. Így néhány nap elteltével már az Angler vásárlói is élhettek a szóban forgó sebezhetőség adta lehetőségekkel.

Forrás: malware.dontneedcoffee.com

A különböző kártékony programokat értékesítő kiberbűnözői csoportok közötti kiélezett versengés nem véletlen, hiszen nagyon komoly összegek forognak kockán. A feketepiacon beszerezhető eszközökhöz ráadásul már nemcsak olyan könnyen kezelhető felhasználói felületek tartoznak, amelyek révén a támadások néhány kattintással testre szabhatók, hanem akár a teljes körű "terméktámogatás" is biztosított. Ha pedig valaki fizet egy ilyen exploitért, akkor a célpontja számára nagyon komoly károkat képes okozni például olyan módon, hogy a Flash Player hibájának kihasználásával fájlokat titkosító, zsaroló programokat juttat be a kiszemelt rendszerekbe, vagy kémprogramokat telepít fel, és bizalmas adatokat lop.

Nagy a rivalizálás

Prémium előfizetéssel!

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

-

A Microsoft két biztonsági hibajavítást adott ki a Microsoft Defenderhez.

-

Számos biztonsági frissítés érkezett a Dovecothoz.

-

A Postfix fejlesztői egy közepes veszélyességű hibát orvosoltak.

-

A MariaDB-hez több biztonsági javítás vált elérhetővé.

-

A Mozilla több tucat hibajavítást adott ki a Firefoxhoz.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat