Nem volt hátsó kapu a népszerű titkosító szoftveren

A népszerű titkosító alkalmazás, a TrueCrypt fejlesztői egyik napról a másikra fejezték be a szoftverük fejlesztését. A legfrissebb biztonsági vizsgálatok szerint alapvetően egy erős szoftvert hagytak az utókorra.

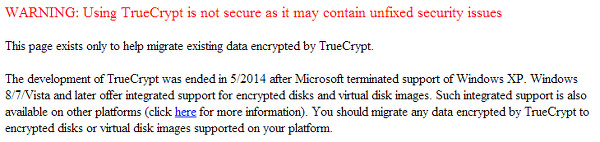

2014 májusában nemcsak sok felhasználót, hanem sok biztonsági szakembert is váratlanul ért a hír, miszerint a TrueCrypt fejlesztői befejezték a nagy népszerűségnek örvendő, ingyenesen használható alkalmazásuk fejlesztését. Ezt a döntésüket meglehetősen homályosan, mindössze azzal indokolták, hogy véleményük szerint a Windows XP támogatásának megszűnésével okafogyottá vált a szoftverük, hiszen a korszerűbb operációs rendszerek már támogatják a teljes lemezes titkosítást. Egyúttal közölték, hogy a szoftverükben biztonsági hibák lehetnek, ezért más programokra való áttérést javasoltak. Természetesen számos összeesküvés-elmélet született az eset kapcsán, és felvetődött, hogy esetleg hátsó kapu van a rendszerben, amit a készítők nem mertek felvállalni. Mostanra azonban bebizonyosodott, hogy emiatt nem kellett aggódni, ugyanis ebből a szempontból az alkalmazás biztonságos volt.

A szoftverauditok eredménye

Már 2013 októberében elkezdődött a TrueCrypt felülvizsgálata az iSEC Partners szakértőinek bevonásával, akik az audit első fázisát vezényelték le. 2014 májusában hozták nyilvánosságra a jelentésüket, amiből kiderült, hogy összesen 11 biztonsági rést tártak fel, azonban ezek egyike sem volt backdoorral vagy egyéb kártékony célú kódokkal összefüggésbe hozható.

Az audit második fázisába az NCC Group szakemberei kapcsolódtak be, akik a napokban számoltak be a szoftver felülvizsgálatával kapcsolatos észrevételeikről. Az NCC is arra a megállapításra jutott, hogy a TrueCrypt nem tartalmazott hátsó kaput.

"Az NCC az auditja során nem talált bizonyítékot hátsó kapu jelenlétére, és nem tárt fel olyan jelentős hibát, ami átlagos körülmények között alapvetően veszélyeztetné a szoftver által védett adatokat" - nyilatkozta Matthew Green, az Open Crypto Audit Project titkosítási szakértője. Ugyanakkor hozzátette, hogy az auditorok ráakadtak néhány olyan rendellenességre, amelyek bizonyos körülmények között problémákat idézhetnek elő.

Az NCC összesen négy sérülékenységre világított rá, amelyek közül kettő kapott magas veszélyességi besorolást. A legtöbb kockázatot hordozó hiba a Windows API kezelésével volt összefüggésbe hozható, és a véletlenszám-generálás hiányosságainak tudható be. (A szoftver a titkosításhoz használt véletlen számokat olyan megjósolhatatlan értékek alapján végzi, mint például a kurzor egérrel történő mozgatása, azonban az egyik Windows Crypto API-t esetenként nem megfelelően inicializálja.) A többi hiba integritásellenőrzéssel, illetve az AES-titkosítás megvalósításával volt kapcsolatos.

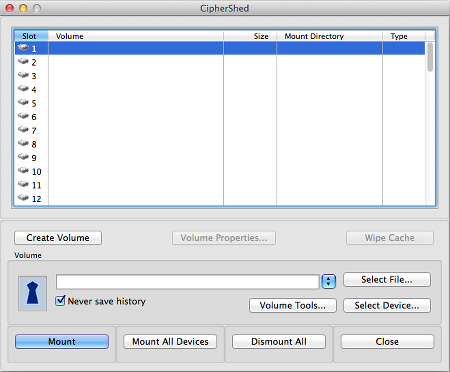

Noha a TrueCrypt fejlesztői levették a kezüket a szoftverükről, annak pályafutása korántsem ért véget. Az egyik legtöbbször emlegetett utódja a CipherShed lehet, de sajnos ennek fejlesztése sem halad gyorsan. Az NCC azért adott néhány tanácsot a TrueCrypt leszármazottjait fejlesztő programozók számára. Azt javasolta, hogy egyszerűsítsék az alkalmazáslogikát, valamint erősebb hibakezelési és naplózási eljárásokat építsenek a programjaikba. Emellett rendszeresen auditáltassák a szoftverüket, hogy minél több problémára derülhessen fény, és az átláthatóság megmaradhasson.

-

A 7-Zip egy fontos biztonsági javítást kapott.

-

A Notepad++ két sebezhetőséget tartalmaz.

-

A Joomla! fejlesztői 10 biztonsági résről számoltak be.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

-

A Microsoft két biztonsági hibajavítást adott ki a Microsoft Defenderhez.

-

Számos biztonsági frissítés érkezett a Dovecothoz.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat