Nem lehet lerázni a Poison Ivy programot

A nagyszabású kibertámadásokban évek óta szerepet kapó Poison Ivy program továbbra is jelentős mértékben fenyegeti az informatikai rendszereket.

A Poison Ivy nevű kártékony programra először több mint nyolc évvel ezelőtt figyeltek fel a biztonsági kutatók. Talán akkor még nem is sejtették, hogy ez a számítógépes károkozó milyen jelentős "karrier" előtt áll. Amikor azonban a trójairól kiderült, hogy szerepet kapott az RSA elleni célzott támadásban is, akkor mindenki számára világossá vált, hogy egy igen veszélyes szerzeményről van szó, amit nem lehet félvállról venni. A FireEye kutatói szerint még napjainkban sem célszerű szemet hunyni e program képességei felett, ugyanis az rendeletlenül terjed. A célpontjai között nem kizárólag vállalatok, hanem pénzügyi, egészségügyi és oktatási intézmények is megtalálhatók.

Bűnözőbarát károkozó

A Poison Ivy kapcsán az egyik leggyakoribb kérdés, hogy miként tudott sok éven keresztül fennmaradni, és miért olyan népszerű a kiberbűnözés körében. A trójai hosszú életének titka elsősorban abban rejlik, hogy rendszeresen változnak az általa alkalmazott módszerek, és ilyen módon a kódja is. A károkozó jól kerüli a feltűnést, és sokszor különféle, ártalmatlannak látszó dokumentumok révén jut fel a számítógépekre. Ezt követően a PC-kre az interneten keresztül további nemkívánatos kódokat tölt le, amelyek révén végre tudja hajtani a feladatait. És hogy miért is olyan vonzó a csalók számára? Elsősorban azért, mert bűnözői szempontból roppant egyszerűen használható. A támadó könnyedén tud létrehozni olyan szervert, amihez visszakapcsolódik a trójai, majd végrehajtja a kiadott parancsokat. A kártevő ténykedése grafikus felületen keresztül mindvégig nyomon követhető, így aztán különösebb szaktudás nélkül is bevethető a károkozások során.

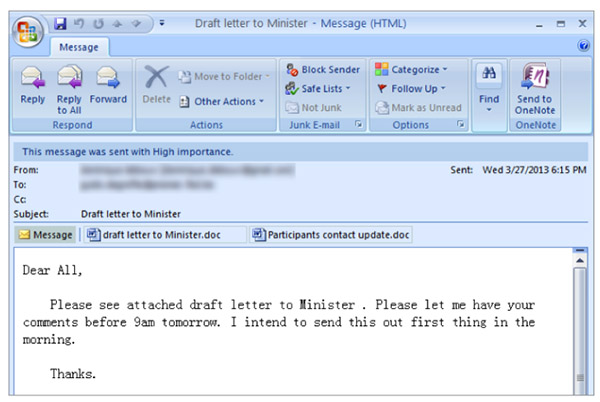

Egy fertőzött e-mail - Forrás: FireEye

A Poison Ivy legnagyobb kockázatát az jelenti, hogy képes APT (Advanced Persistent Threat) alapú támadások elősegítésében. Darien Kindlund, a FireEye egyik biztonsági szakembere szerint ez a képessége némileg meg is különbözteti azon kártevőktől, amelyeket a kiberbűnözés nagyszámú célpont ellen vet be, és botnetek felállításához, spameléshez, stb. használ fel. Ezek során ugyanis előre leprogramozott támadásokról beszélünk, amik akár különösebb felügyelet nélkül is megtörténnek a botnetekben. A Poison Ivy azonban ebből a szempontból más, hiszen valós idejű interakciót feltételez a támadókkal, akik közvetlenül vezérelhetik.

Egy újabb védelmi eszköz

A Poison Ivy felismerése megfelelő biztonsági eszközök hiányában korántsem egyszerű feladat, hiszen a hálózati kommunikációját, állományait titkosítja. Annak érdekében, hogy a detektálása nagyobb valószínűséggel történhessen meg, a FireEye szakemberei letölthetővé tettek egy ingyenesen eszközt, amit Calamine néven emlegetnek. Ez valójában két csomagot foglal magában. Az egyik a ChopShop nevű keretrendszer, amit a MITRE programozói fejlesztettek ki a hálózati adatforgalom elemzéséhez, és az abból kinyerhető parancsok értelmezéséhez. A másik Calamine összetevő a PIVY PyCommand script, amely egy dekódoló eszköz, és kifejezetten a Poison Ivy által generált hálózati adatforgalom szűrésére alkalmas.

Azt a FireEye is hangsúlyozta, hogy a Calamine sem fogja megoldani az összes, Poison Ivy miatt felmerült problémát, de segíthet a védekezésben. A károkozó vélhetőleg még hosszú ideig fenyegetni fogja az informatikai rendszereket, és folyamatosan megújuló, egyre kifinomultabb technikákkal próbálja majd megnehezíteni a védelmi megoldások dolgát.

-

A GLPI fejlesztői két veszélyes biztonsági résről számoltak be.

-

Öt biztonsági rést foltoztak be a GitLab fejlesztői.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.