Nem figyelünk eléggé az egykori munkatársainkra

Köztudott, hogy megfelelő védelmi intézkedések nélkül a vállalatok korábbi alkalmazottjai biztonsági kockázatot jelenthetnek. Most az is kiderül, hogy mekkorát.

Az Osterman Research cég egy érdekes felmérést készített, amely egy viszonylag sokat hangoztatott, de mégis igencsak elhanyagolt kockázati tényezőre hívta fel a figyelmet. A szakemberek ugyanis azt vizsgálták, hogy amikor egy alkalmazott bármilyen okból elhagyja a vállalatát, akkor azt követően milyen védelmi intézkedések akadályozzák meg, hogy továbbra is hozzáférjen értékes adatokhoz, vállalati alkalmazásokhoz. Ha nem történnek meg a megfelelő intézkedések, a fiókok, illetve a jogosultságok visszavonása, akkor az adatszivárgáshoz, a megfelelőségi szabályok megszegéséhez és végső soron a rendszerek kompromittálásához vezethet.

Forrás: Intermedia

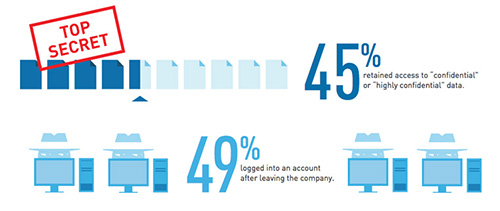

A legutóbbi kutatás azt bizonyítja, hogy a vállalatok jelentős része - annak ellenére, hogy alapvető biztonsági feladatról van szó - nem gondosodik megfelelő módon a kilépő alkalmazottakkal kapcsolatos védelmi intézkedésekről. Mi sem támasztja mindezt jobban alá, minthogy a felmérés szerint a korábbi munkavállalók 89 százaléka az elbocsátását vagy a felmondását követően is hozzá tud férni egyebek mellett a SharePointhoz, a vállalati PayPal fiókhoz, a Google Apps-hoz, az Office 365-höz és egyéb érzékeny céges alkalmazásokhoz. Ráadásul a 49 százalékuk azt is elismerte, hogy a korábbi munkaadójának elhagyását követően "élt a lehetőséggel", és bejelentkezett a vállalati hálózatba. 45 százalékuk pedig bizalmas vagy szigorúan titkos dokumentumokat, fájlokat is elért.

Forrás: Intermedia

Az is kiderült, hogy a biztonsági probléma korántsem csak a nagyobb szervezeteknél jelentkezik. "A legtöbb kisvállalat azt gondolja, hogy az informatikai biztonság csak a nagyoknál számít, és nekik kell harcolniuk a hackerek ellen. Ez a jelentés azonban azt igazolja, hogy a kisvállalatoknak fel kellene ismerniük, hogy az adatbázisaikat, a pénzügyi információikat és a hírnevüket emberi hibák vagy szándékos emberi tevékenységek is veszélyeztetik" - nyilatkozta Michael Gold, az Intermedia elnöke.

Mi okozza a problémát?

A jogosultságok visszavonásával kapcsolatban felmerülő hiányosságok több tényezőre vezethetők vissza. Egyrészt sok cég nem rendelkezik megfelelő hozzáférés- és jogosultságkezelő rendszerrel, amik révén ezek a folyamatok automatizálhatóak lennének. További gond, hogy a nagyobb cégek esetében a jogosultságok kezelése széttagolttá válhat, különösen egyszeres bejelentkezéseket (SSO) támogató technológiák hiányában. Elképzelhető, hogy például a humán rendszerekhez való hozzáférést a HR-es dolgozók kezelik, míg az e-mail postafiókokhoz tartozó hozzáféréseket az IT-csoport. Ez pedig egy alkalmazott kilépésekor problémákat vethet fel, és mulasztásokra, tévedésekre adhat módot.

Ugyancsak nehezíti a helyzetet, hogy sok munkavállaló olyan felhős rendszereket is használ üzleti adatok, fájlok tárolására, amelyekbe ő maga regisztrál be. Amikor pedig kilép a cégtől, akkor ezek a fiókok továbbra is életképesek maradnak. Hasonló probléma merülhet fel akkor is, ha egy szervezetnél engedélyezett a BYOD (Bring Your Own Device), azaz a magántulajdonú mobil készülékek használata. Ekkor ugyanis az alkalmazott - megfelelő intézkedések és szabályok hiányában - egész egyszerűen elsétálhat a mobiljával rajta megannyi vállalati adattal.

"Előfordul, hogy az emberek otthonról is akarnak dolgozni, vagy el akarják érni a fájljaikat, amikor éppen úton vannak. Azonban, ha egy cég lehetőséget ad minderre, és ezt nem koordinálja megfelelően, akkor valós kockázatokkal kell számolnia" - mondta Michael Osterman, az Osterman Research elnöke utalva arra, hogy az adatok, fájlok feletti kontroll ez esetben is rendkívül lényeges.

A biztonsági szakértők a jogosultságok visszavonásával kapcsolatos problémák megelőzése érdekében megfelelő biztonsági szabályok kidolgozását és azok érvényre juttatását tanácsolták. Emellett természetesen sokat segíthetnek azok a központi jogosultságkezelő rendszerek is, amelyek szabályok alapján automatizálni tudják a teljes folyamatot.

-

A GLPI fejlesztői két veszélyes biztonsági résről számoltak be.

-

Öt biztonsági rést foltoztak be a GitLab fejlesztői.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.